Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.

O tempo é uma mercadoria preciosa.

Quando você ajuda as pessoas a economizar tempo, elas retribuem o gesto com um desempenho melhorado. A mesma ideia corre paralela ao recurso de login único (SSO), que fornece acesso rápido e contínuo a serviços que possibilitam operações comerciais.

Soluções de login único ajudam os usuários a acessar aplicativos e bancos de dados sem passar por processos de autenticação separados para cada um deles repetidamente. Isso permite que os usuários economizem tempo enquanto garantem que os ativos permaneçam seguros.

Sem dúvida, é um elemento vital da gestão de identidade e acesso (IAM) em empresas, que têm um conjunto designado de privilégios de acesso para os usuários.

Vamos nos aprofundar nos detalhes agora e obter uma perspectiva mais clara de como o login único funciona.

O que é login único?

O login único é um método de autenticação que permite a um usuário utilizar um conjunto de credenciais de login para acessar vários aplicativos.

Ele elimina o incômodo de lembrar nomes de usuário e senhas complexas para diferentes serviços, fornecendo um serviço centralizado de autenticação de usuário onde você não precisa provar sua identidade repetidamente uma vez autenticado.

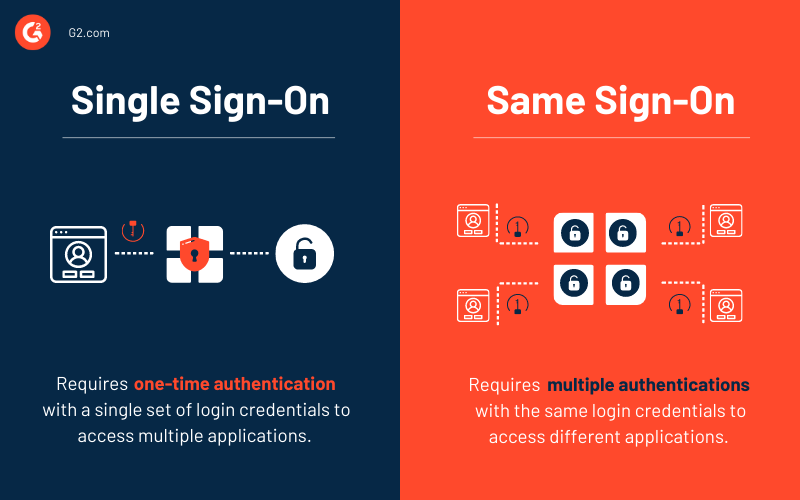

Evite confundir um login único com o esquema de mesmo login, ou seja, autenticação de servidor de diretório, facilitada pelo protocolo de acesso leve a diretórios (LDAP) e bancos de dados LDAP armazenados em servidores.

Na autenticação de servidor de diretório, o sistema espera que você insira a mesma credencial de login para acessar cada aplicativo separadamente. Em contraste, para um login único, você precisa autenticar apenas uma vez para acessar vários aplicativos e bancos de dados.

Como os aplicativos seguem diferentes processos de autenticação, um provedor de serviços de login único armazena internamente as credenciais do usuário e as traduz para servir a outros mecanismos quando desafiado.

Quer aprender mais sobre Soluções de Single Sign-On (SSO)? Explore os produtos de Autenticação Única (SSO).

Como funciona o login único?

O login único valida um usuário com um certificado trocado entre o provedor de serviços e o provedor de identidade. As informações enviadas do provedor de identidade para o provedor de serviços são assinadas neste certificado para garantir que os detalhes sejam passados de um recurso confiável.

No método SSO, as informações de identidade são encaminhadas na forma de tokens de autenticação contendo informações sobre o usuário, como endereço de e-mail, nome de usuário e mais.

Normalmente, este é o algoritmo de login SSO:

- O usuário abre o site ou aplicativo que deseja acessar. Se o usuário ainda não estiver logado, ele é apresentado a uma página ou tela de login. Isso geralmente consiste em uma opção de login único.

- O usuário então insere as credenciais necessárias no formulário de login, por exemplo, seu e-mail e senha.

- O provedor de serviços encaminha as informações para o sistema SSO ou o provedor de identidade como um token SSO para autenticar o usuário.

- O provedor de identidade verifica o banco de dados para ver se o usuário já está autenticado.

- Se a identidade do usuário já estiver verificada, um token será enviado de volta ao provedor de serviços para confirmar a identificação bem-sucedida. Caso contrário, o usuário será solicitado a autenticar-se.

- Uma vez que o provedor de identidade libera o token de confirmação de autenticação, ele passa pelo navegador do usuário para o provedor de serviços.

- O provedor de serviços valida este token.

- O usuário finalmente recebe acesso ao site ou aplicativo pelo provedor de serviços.

Tipos de configurações de login único

Existem diferentes tipos de configurações de SSO. Estas são baseadas em protocolos como Kerberos, linguagem de marcação de asserção de segurança (SAML) e mais.

Na configuração baseada em Kerberos, uma vez que o usuário insere as credenciais de login, um ticket de concessão de ticket (TGT) é emitido. O TGT é usado para adquirir tickets de serviço para outros aplicativos, o que prova a identidade do usuário ao acessá-los, sem a necessidade de reinserir as credenciais do usuário.

Por outro lado, o SAML é um método baseado em XML que facilita a troca de informações de segurança entre o provedor de identidade SAML e o provedor de serviços SAML para permitir o login único.

Uma autenticação baseada em cartão inteligente solicita ao usuário um cartão inteligente, que contém as informações de login do usuário. Uma vez que o cartão é usado, os aplicativos não solicitarão ao usuário que reinsira as credenciais.

Casos de uso de login único

O login único e a autenticação multifator juntos tornaram a autenticação simples e segura para organizações e instituições. Ajuda as empresas a manter a segurança enquanto fornece usabilidade aprimorada em todos os aplicativos e serviços web, permitindo que usuários e administradores se concentrem em tarefas de maior prioridade.

SSO empresarial e SSO web

A solução de SSO empresarial (ESSO) visa gerenciar o acesso do usuário em software local em uma organização. O administrador do escritório captura as credenciais do usuário durante o primeiro login e as usa para fornecer acesso contínuo para solicitações de login subsequentes.

No ESSO, os aplicativos não são obrigados a fazer alterações em seu lado. Ainda assim, espera-se que os administradores de sistema distribuam, instalem e mantenham a solução SSO em cada sistema voltado para o usuário.

O desenvolvimento de um novo sistema ESSO está se movendo em direção à centralização das credenciais do usuário para reduzir redundâncias na tarefa de gerenciamento de senhas para administradores de TI.

Por outro lado, o SSO web simplifica o processo de autenticação para aplicativos baseados na web. Seu agente de aplicação intercepta o tráfego web e verifica a identidade do usuário com um repositório para fornecer autenticação e gerenciar o acesso a servidores. À medida que os aplicativos estão migrando para a nuvem, a necessidade de soluções de SSO web tornou-se mais proeminente na simplificação das autenticações.

SSO para equipes remotas

Com o trabalho remoto se tornando o novo status quo, o SSO expandiu seu escopo para praticamente todos os recursos de TI. É considerado a verdadeira experiência de login único. Os administradores de TI têm que expandir seu arsenal tecnológico e avançar em direção a um serviço de diretório em nuvem centralizado para habilitá-lo para as equipes remotas.

O verdadeiro login único visa aproveitar um provedor de identidade (IDP) para ter uma única identidade que autentica um usuário para qualquer coisa relacionada a TI, não apenas aplicativos. À medida que os espaços de trabalho estão se movendo além dos escritórios e convergindo para as casas, muitos usuários podem não usar essencialmente um sistema operacional Windows onde os sistemas SSO tradicionais podem gerenciar o acesso do usuário.

Os administradores de TI têm que repensar seus planos de gestão de identidade e acesso para servir melhor a força de trabalho moderna, onde uma solução SSO é esperada para ser agnóstica de OS/plataforma, orientada por protocolo e baseada em nuvem.

Benefícios do SSO

Independentemente do propósito para o qual você acessa um site, uma experiência contínua é sempre esperada. Ninguém gosta de memorizar credenciais separadas para acessar sites. Com o SSO, esses problemas podem ser minimizados rapidamente, juntamente com vários benefícios adicionais.

Aumento da produtividade

Solicitações de assistência de login para o departamento de TI desperdiçam muito tempo e dinheiro em ambos os lados. Em vez disso, um único ponto de acesso para diferentes plataformas reduz o desperdício e aumenta a produtividade.

- Chamadas de suporte técnico: Quando os usuários só precisam lembrar um conjunto de credenciais para diferentes plataformas, eles não precisarão de suporte técnico com tanta frequência.

- Experiência do usuário: Sem a necessidade de alternar entre diferentes URLs e redefinições de senha consistentes, os usuários terão uma experiência muito melhor ao acessar aplicativos e economizarão muito tempo também.

Segurança aprimorada

Como os usuários só precisam lembrar um conjunto de credenciais, é mais provável que definam senhas fortes. Como resultado, o risco de roubo de senha é reduzido, não representando ameaças para as plataformas integradas.

Além disso, uma estrutura de login único pode ser tornada extra segura com autenticação de dois fatores ou autenticação multifator.

SSO combinado com autenticação baseada em risco

O SSO permite que o usuário use uma 'chave' principal para acessar várias plataformas baseadas na web. Isso pode ser preocupante para alguns em termos de segurança. Para garantir a segurança de cada entidade na estrutura integrada, o SSO pode ser combinado com autenticação baseada em risco (RBA).

O RBA permite que você e a equipe de segurança monitorem o comportamento do usuário em cada plataforma. Em comportamento de usuário incomum, o IP errado, múltiplas falhas de login, verificação de identificação externa pode ser exigida. Falhando nesta verificação, o endereço IP ou dispositivo será bloqueado para acesso futuro.

Esta combinação pode ser extremamente útil para prevenir crimes cibernéticos, como roubo de dados, danos ao site ou drenagem de recursos.

Reduz a fadiga de senha

Em meio a taxas crescentes de crimes cibernéticos, cada site exige uma senha única. Normalmente, isso exige uma combinação de letras em maiúsculas e minúsculas, números e caracteres especiais. Lembrar várias senhas para diferentes sites leva à 'fadiga de senha'.

Usar um método SSO permitirá que os usuários tenham acesso sem complicações aos aplicativos, o que leva a uma melhor experiência do usuário e baixa fadiga de senha.

UX sem complicações

A experiência do usuário é uma prioridade para qualquer site. Independentemente de quantos recursos impressionantes você exiba em seu site, os usuários não estarão dispostos a continuar se a experiência de login for extenuante.

Com uma integração SSO, você pode fornecer aos seus usuários uma experiência digital moderna. Com requisitos de login único e um fardo reduzido de fadiga de senha, o usuário estará economizando tempo.

Prevenção de TI sombra

TI sombra refere-se ao uso de software não autorizado no local de trabalho às custas da organização. Esta prática era anteriormente limitada a compras de software, mas cresceu exponencialmente, representando riscos maiores de roubo de identidade.

A TI sombra é evitável usando o método SSO. Os administradores de TI podem empregar esta estrutura para monitorar as atividades dos funcionários nos servidores do local de trabalho, garantindo segurança geral contra crimes cibernéticos.

Adoção de aplicativos promovidos pela empresa

Quando o incômodo de múltiplas credenciais de login não é uma preocupação, os usuários têm uma experiência melhor ao acessar um aplicativo. Com o SSO, isso pode ser facilmente alcançado, criando um mercado melhor e uma taxa de adoção avançada dos aplicativos promovidos pela sua empresa.

Desafios na implementação de login único

O SSO parece ser a melhor solução para a maioria das empresas, mas vem com alguns desafios que você deve estar ciente.

Obstáculos técnicos na integração

O principal problema que a maioria das empresas enfrenta é a questão de integrar vários sistemas usando login único. É aplicável tanto para a arquitetura quanto para os protocolos de segurança desses sistemas.

Atualmente, a maioria das empresas opera em sistemas ERP ou SAP antigos, que ainda estão longe da estrutura de rede moderna. Por outro lado, aplicativos modernos são baseados em arquitetura tecnológica de ponta.

Para uma coordenação perfeita entre sistemas tão contrastantes, há necessidade de algum meio-termo. Ele forneceria um caminho comum para todos esses sistemas enquanto os equipava com uma funcionalidade de login único.

Atualmente, você pode encontrar uma variedade de provedores de serviços que oferecem recursos de login único e autorizam usuários que fazem login em qualquer plataforma integrada. Deve localizar as informações do usuário no banco de dados, informar outros aplicativos que o usuário já fez login e autenticar a identidade do usuário.

Esta integração deve estar disponível para cada entidade relevante do sistema integrado, por exemplo, aplicativo móvel, loja online, site, programa de fidelidade, etc. Como os pontos de integração são diversos, o desafio de garantir uma experiência SSO perfeita é enorme.

Interface e consistência

Os sistemas internos usados pelas empresas podem ser interfaces de usuário monótonas. No entanto, esses sistemas devem ter uma interface padrão quando se trata do processo de autenticação.

A consistência pode ser alcançada implementando a mesma política e modelo em todas as plataformas. No entanto, a semelhança completa em cada aplicativo é desafiadora de alcançar se os projetos forem desenvolvidos por equipes diferentes, incluindo proprietários de produtos dedicados e desenvolvedores front-end. Isso ocorre porque cada proprietário de produto implementa sua visão no projeto, tornando os resultados diferentes dos padrões.

Ao implementar o SSO, a página de login de cada plataforma se torna semelhante, que é hospedada centralmente. Como resultado, a janela de login será a mesma em todos os sistemas voltados para o cliente, pois será um passo necessário para todos os sistemas incluídos.

Coordenação de cronograma

Uma estrutura de login único envolve pelo menos dois ou mais sistemas. A implementação pode ser dividida em etapas; ou seja, pode ser introduzida para apenas um sistema e depois para os outros até que a integração completa esteja concluída. Mesmo após segregar o processo em etapas, ainda haverá desafios significativos.

Devido a esses desafios, é melhor desenvolver e implementar o SSO simultaneamente em todos os sistemas relevantes. Fazer isso beneficiará tanto a empresa quanto seus usuários. A empresa economizará muito tempo, dinheiro e recursos ao prevenir a possibilidade de tentativa e erro repetidos. Os usuários poderão usar o recurso de login centralizado em todas as plataformas.

Impacto no desempenho

O processo de login SSO funciona principalmente em uma série de redirecionamentos entre os sistemas e o software SSO. Quando um usuário faz login ou é automaticamente logado devido à opção "Lembrar-me", o redirecionamento subjacente leva um tempo.

Isso se deve a uma mudança de domínio e redirecionamento para outro sistema ou site. Como resultado, o usuário é feito para esperar mais tempo. Se o sistema SSO desacelerar mesmo que marginalmente, todos os usuários em cada sistema enfrentarão um atraso.

A desaceleração do SSO pode ser causada por várias razões. Por exemplo, suponha que a solução SSO seja implementada em dois canais. Atualmente, os usuários desses dois canais podem acessar a página de login SSO. Então, há três canais adicionais adicionados ao sistema simultaneamente. Agora, os usuários de cinco canais podem acessar a página de login SSO. Este aumento repentino no tráfego pode desacelerar o sistema SSO, aumentando o período de atraso do usuário.

Concluindo, a implementação escalonada do SSO prejudica seu desempenho. Nesta solução específica, o tempo de login certamente se deteriorará se o processo de login e autorização for realizado por sistemas separados.

Este problema pode ser evitado fornecendo uma infraestrutura adequada e elaborada para o sistema SSO para lidar de forma eficiente e rápida com as solicitações.

Resolução de problemas

Por mais que o SSO seja benéfico para uma empresa, ele apresenta certos problemas para as partes envolvidas. Antes de implementar esta estrutura, uma empresa deve estar pronta com uma estratégia de resolução de problemas e procedimentos para lidar com reclamações de usuários.

Todos os sistemas integrados através de uma estrutura SSO devem ter equipes de suporte dedicadas. Sua tarefa é coletar todos os problemas e solicitações relatados e analisar se o problema se originou no sistema da empresa, no software SSO, no lado do usuário ou em algum lugar no meio. Este é, sem dúvida, o método mais eficiente para lidar com todos os problemas relatados no sistema.

Top 5 softwares de login único

O software de login único permite que os usuários façam login em vários aplicativos enquanto usam um único conjunto de credenciais de login. Ajuda os administradores de TI a centralizar o gerenciamento de acesso enquanto permite que os usuários naveguem entre aplicativos de forma contínua. O foco do SSO está principalmente em fornecer acesso seguro a servidores empresariais em vez de gerenciar dados e senhas.

Para se qualificar para inclusão na lista, um produto deve:

- Usar um único portal para fornecer acesso a vários aplicativos e bancos de dados

- Prevenir múltiplos logins automatizando a autenticação

- Centralizar o servidor de autenticação para acessar vários aplicativos

- Oferecer acesso seguro a dados e informações

- Integrar acesso de login a aplicativos empresariais

* Abaixo estão os cinco principais softwares de login único do Relatório Grid® de Inverno de 2021 da G2. Algumas avaliações podem ser editadas para clareza.

1. Okta

Okta aproveita o poder da nuvem para fornecer soluções de gerenciamento de identidade como SSO que se integram diretamente com os diretórios e sistemas de identidade existentes de uma organização e mais de quatro mil outros aplicativos. Oferece uma solução SSO com um motor de federação completo e políticas de acesso flexíveis.

O que os usuários gostam:

"Este é o aplicativo mais confiável que estou usando para fazer conexões de longo prazo com minha equipe para que eles possam ter acesso a vários aplicativos para fornecer melhores serviços ao cliente. Através desta ferramenta, não estou mais preocupado com qualquer login errado em qualquer aplicativo. Mas ele me fornece uma opção de login único pela qual é muito fácil começar a trabalhar todos os dias, e também reduziu as reclamações, pois minha equipe está desfrutando do login mais rápido para os novos aplicativos."

- Avaliação do Okta, Andrey T.

O que os usuários não gostam:

"Não há realmente nada que seja problemático. A interface às vezes pode ser complicada, mas o produto está sempre evoluindo, e muita UX já foi corrigida e agora é muito utilizável."

- Avaliação do Okta, Xavier R.

2. Citrix Workspace

Citrix Workspace vai além do SSO tradicional para regular o acesso a aplicativos com base em como e onde eles são usados e fornece segurança contextual enquanto garante produtividade aprimorada. Ele fornece uma abordagem de confiança zero para acessar aplicativos web, virtuais e SaaS.

O que os usuários gostam:

"Instalação e implantação fáceis através do SCCM. Mesmo sem uma ferramenta de implantação remota como o SCCM, a instalação é bastante simples. Ter o SCCM ou similar apenas torna a implantação muito mais fácil. Eu também nunca encontrei problemas de compatibilidade, mesmo com aplicativos legados mais antigos.

Temos vários aplicativos legados que se enquadram no modelo tradicional cliente-servidor, mas são necessários para rodar em toda a nossa empresa. Embora existam outras opções disponíveis, o Citrix Workspace permite a entrega mais eficiente desses aplicativos enquanto garante que os aplicativos sejam entregues com segurança.

Também é muito simples de administrar, mesmo para aqueles que não têm experiência prévia com produtos Citrix, pois a interface é muito direta e objetiva."

- Avaliação do Citrix Workspace, Anthony B.

O que os usuários não gostam:

"Exceto pelo preço, que é um pouco caro em comparação com seus concorrentes, a vida com o Citrix Workplace é muito tranquila e fácil para um administrador. Até agora, não enfrentei nenhum grande desafio para mencionar aqui onde me colocou em uma situação muito difícil."

- Avaliação do Citrix Workspace, Serdar M.

3. Duo Security

O login único da Duo Security oferece aos usuários uma experiência de login fácil e consistente para qualquer e todos os aplicativos, seja no local ou baseado em nuvem, sem comprometer a segurança. O SSO baseado em nuvem da Duo complementa sua solução de autenticação multifator (MFA), enquanto a plataforma de confiança zero se integra com dezenas de outras ferramentas de SSO e provedores de identidade, permitindo que você proteja o acesso a aplicativos e diretórios.

O que os usuários gostam:

"A capacidade de MFA push no seu telefone ou relógio é ótima em comparação com o uso de um token ou verificação por SMS. O Duo Restore também é um grande economizador de tempo quando você adquire um novo dispositivo móvel e precisa transferir todos os seus tokens MFA para esse dispositivo. Nossos usuários finais também adoram a capacidade de impor o MFA com base na localização ou outros critérios seletivamente. O console de administração oferece uma ótima visão dos dispositivos conectando-se à sua rede, versões de SO, etc."

- Avaliação do Duo Security, Ben C.

O que os usuários não gostam:

"O aplicativo móvel não funciona bem. Seria bom se pudesse ser melhorado. Além disso, seria ótimo adicionar mais aplicativos nativos e reduzir a contagem de uso de licença para o período de 90 dias fornecido."

- Avaliação do Duo Security, Ana D.

4. OneLogin

OneLogin fornece soluções de gerenciamento de identidade simples e seguras para organizações, facilitando o acesso com um clique a todos os aplicativos em nuvem e no local da empresa em todos os tipos de dispositivos. Reduz o custo da infraestrutura de identidade e permite que os usuários estendam a política de identidade para a nuvem de forma eficiente.

O que os usuários gostam:

"Ótimo suporte, documentação e recursos disponíveis. A equipe de suporte de conta do OneLogin está em cima de verificar como estamos para garantir que tudo continue indo bem com reuniões trimestrais. Durante essas reuniões, eles revisam nossa conta do OneLogin e nos mantêm atualizados sobre o que o OneLogin planejou para lançamentos futuros. Eles revisam quaisquer tickets de suporte que tenhamos enviado e respondem a quaisquer perguntas que possamos ter. Apreciamos toda a comunicação deles, e é de primeira qualidade.

- Avaliação do OneLogin, Jon D.

O que os usuários não gostam:

"As regras de mapeamento podem ficar assustadoras quando você tem lógica complexa que está tentando manter. A simplicidade das regras de mapeamento é uma espada de dois gumes. Por um lado, não é preciso muito esforço mental para descobrir o que cada regra faz, mas se você está procurando ter lógica de ramificação complexa, é um pouco como programar em assembly: viável, sólido como uma rocha quando você faz certo, mas difícil de rastrear às vezes."

- Avaliação do OneLogin, Joseph A.

5. LastPass

Do login único e gerenciamento de senhas à autenticação multifator adaptativa, LastPass ajuda as empresas a serem mais seguras, aumentar a produtividade e manter a conformidade, oferecendo controle superior para TI e permitindo acesso contínuo a aplicativos.

O que os usuários gostam:

"A integração SSO com o Azure AD foi fácil. Eles forneceram uma ótima documentação diretamente na página de inscrição. O plugin do navegador também geralmente funciona muito bem com a maioria dos sites modernos. Os recursos de organização de senhas no LastPass também são benéficos para aqueles de nós com literalmente centenas de logins para gerenciar; simplesmente não seria possível fazer isso sem uma solução de gerenciamento de acesso privilegiado de qualidade como o LastPass. Adicionar a capacidade de compartilhar pastas com outros usuários torna uma solução fantástica."

- Avaliação do LastPass, Chris S.

O que os usuários não gostam:

"A versão do aplicativo para smartphones tem problemas dependendo do dispositivo que você usa. Em termos abreviados, podemos destacar que as atualizações são impostas e executadas automaticamente uma vez integradas à plataforma, o que leva a processos lentos, atrasando o progresso do trabalho em grande medida, mencionando que o acoplamento com os navegadores padrão no seu computador é um grande desafio, pois a maioria não é suportada."

- Avaliação do LastPass, Tom J.

Mova-se em direção a uma autenticação rápida e segura

O esquema de login único pode mudar a dinâmica de como os usuários acessam aplicativos e serviços que os ajudam a entregar os resultados que você espera. Apresentá-los ao login único fornecerá uma maneira segura e rápida de acessar aplicativos em nuvem e no local, oferecendo uma experiência de usuário contínua enquanto melhora a cibersegurança.

Saiba mais sobre como você pode aprimorar ainda mais essa experiência gerenciando controles de acesso de usuário com provisionamento de usuários.