Action1 Funktionen

Verwaltung (8)

Nutzungshinweise

Bietet Einblick in die Geräteaktivität der Mitarbeiter

Integrationen

Ermöglicht die Integration von Support-, Chat-, Diagnose- oder anderen IT-Management-Tools

diagnose

Stellt Administratoren Leistungsinformationen zur Verfügung, um

Unbeaufsichtigter Zugriff

Ermöglicht Administratoren den Zugriff auf Geräte, unabhängig von der Anwesenheit des Endbenutzers

Bildschirmfreigabe

Bietet Optionen für die Bildschirmfreigabe, um den Zugriff auf Echtzeitaktivitäten anzuzeigen oder zu steuern.

Unbeaufsichtigter Fernzugriff

Bietet jederzeit Fernzugriff auf Computer, ohne dass ein Endbenutzer anwesend ist.

Multi-Session-Handhabung

Bietet Unterstützung durch mehrere Techniker gleichzeitig.

Multi-Monitor-Unterstützung

Ermöglicht es Benutzern, mit einem einzigen Klick zwischen den Äô-Monitoren mehrerer Endbenutzer zu wechseln.

Plattform (4)

Plattformübergreifender Zugriff

Ermöglicht die Remote-Nutzung und den Fernzugriff über eine Reihe von Betriebssystemen und Gerätetypen hinweg

Zugriff auf mobile Geräte

Ermöglicht Remote-Desktop-Administratoren den Zugriff auf verbundene mobile Geräte

Verwaltung von Anwendungen

Zentrale Verwaltung, Konfiguration und Überwachung von Anwendungen auf Mitarbeitergeräten

Fernsteuerung von Geräten

Ermöglicht es Administratoren, die Kontrolle über ein verbundenes Endgerät zu übernehmen

Sicherheit (4)

Fernlöschung

Aktivieren Sie die Remote-Sperrung und Verschlüsselung von Mitarbeitergeräten

Geräteverwaltung

Vereinheitlicht die Endpunktverwaltung von Mitarbeitergeräten

Datenverschlüsselung

Implementiert Verschlüsselungsstandards, um Daten sowohl während der Übertragung als auch im Ruhezustand zu schützen.

Beachtung

Bietet die Einhaltung mehrerer Industriestandards wie HIPAA und DSGVO.

Inventarverwaltung - Fernüberwachung & Verwaltung (RMM) (3)

Geräteverwaltung

Vereinheitlicht die Endpunktverwaltung von Mitarbeitergeräten

Vermögensverwaltung

Führt detaillierte Aufzeichnungen über Netzwerkressourcen und deren Aktivitäten; erkennt neue Ressourcen, die auf das Netzwerk zugreifen

ITIL-Richtlinienkonformität

Unterstützt die Implementierung und Einhaltung von ITIL-Prozessen und -Vorschriften

Überwachung und Verwaltung (5)

Fernüberwachung

Überwachen Sie die Aktivitäten von IT-Assets aus der Ferne von einem Administrator-Terminal aus.

Asset-Nachverfolgung

Verfolgt IT-Assets und Finanzdaten.

Bereitstellung von Anwendungen

Veröffentlicht Anwendungen für den Zugriff auf Desktop- oder Mobilgeräten.

Patch-Verwaltung

Automatisiert die Aktualisierung von Sicherheitsmaßnahmen auf Unternehmensgeräten.

Asset-Tracking

Verfolgt IT-Vermögenswerte einschließlich finanzieller und Lebenszyklusdaten.

IT-Betrieb & Arbeitsablauf - Fernüberwachung & Verwaltung (RMM) (1)

Workflow-Management

Ermöglicht die Erstellung und Optimierung von Workflows für IT-Support und Servicebereitstellung

Service-Management (3)

fernzugriff

Steuert den Zugriff auf Legacy-Anwendungen, webbasierte Anwendungen und Netzwerkressourcen, während sich Mitarbeiter außerhalb des lokalen Netzwerks befinden.

Service-Management (Priorisierung von Problemen)

Analysiert Betriebsdaten, um IT-Probleme proaktiv zu identifizieren und zu priorisieren.

Ticketing

Bietet Werkzeuge zum Erstellen und Verwalten von Support-Tickets über Abteilungen hinweg

Instandhaltung (1)

Remote-Neustart

Reaktivieren, Neustarten und Installieren von Anwendungen auf Geräten im Ruhezustand aus der Ferne.

Geräte-Support (2)

Zugriff auf mobile Geräte

Ermöglicht den Zugriff auf mobile Geräte, um von überall aus Support zu leisten oder eine Verbindung zu Ihrem Computer herzustellen.

Multi-Plattform-Unterstützung

Bietet Unterstützung für iOS, Mac, Android, PC und andere Geräte.

Leistung (1)

Reporting

Bietet robuste Berichtsfunktionen wie Sitzungsdetails, Informationen zur Leistung von Technikern und Zusammenfassungen von Äô-Umfragen für Endbenutzer.

Agentic KI - Fernüberwachung & Verwaltung (RMM) (7)

Autonome Aufgabenausführung

Fähigkeit, komplexe Aufgaben ohne ständige menschliche Eingabe auszuführen

Mehrstufige Planung

Fähigkeit, mehrstufige Prozesse zu analysieren und zu planen

Systemübergreifende Integration

Funktioniert über mehrere Softwaresysteme oder Datenbanken hinweg

Adaptives Lernen

Verbessert die Leistung basierend auf Feedback und Erfahrung

Natürliche Sprachinteraktion

Führt menschenähnliche Gespräche zur Aufgabenverteilung

Proaktive Unterstützung

Antizipiert Bedürfnisse und bietet Vorschläge ohne Aufforderung an

Entscheidungsfindung

Triff fundierte Entscheidungen basierend auf verfügbaren Daten und Zielen.

Generative KI - Autonomes Endpunktmanagement (3)

Verhaltensanalyse

Erstellt detaillierte Modelle des normalen Benutzer- und Geräteverhaltens über Endpunkte hinweg.

Anpassungsfähig

Generiert neue Sicherheitsrichtlinien oder ändert bestehende, um sich an sich entwickelnde Bedrohungen anzupassen.

Prädiktiv

Analysieren Sie Muster und sagen Sie potenzielle Endpunktfehler oder Sicherheitsverletzungen voraus, bevor sie auftreten, um proaktiv Wartungsaufgaben durchzuführen oder Sicherheitspatches anzuwenden, Ausfallzeiten zu reduzieren und Vorfälle zu verhindern.

Überwachung und Verwaltung - Autonomes Endpunktmanagement (4)

Patch-Management

Automatisiert die Bereitstellung von Software-Updates und Sicherheitspatches, um sicherzustellen, dass alle Endgeräte mit dem neuesten Schutz gegen Schwachstellen auf dem neuesten Stand bleiben.

Überwacht

Entdeckt automatisch und pflegt ein aktualisiertes Inventar aller Endpunkte im Netzwerk, um ein genaues Asset-Management sicherzustellen.

Selbstheilung

Rüstet Endpunkte mit der Fähigkeit aus, bestimmte Probleme selbst zu diagnostizieren und zu beheben, ohne manuelles Eingreifen.

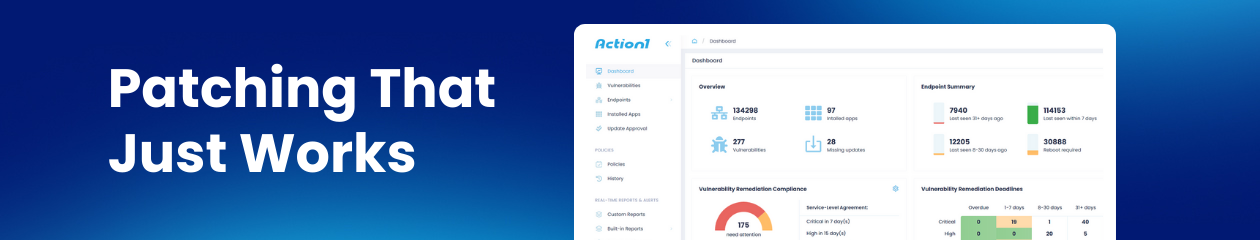

Zentrales Dashboard

Bietet eine zentrale Überwachung des Status und der Gesundheit von Endpunkten, die es IT-Teams ermöglicht, Fernwartung und -verwaltung durchzuführen.