Cloud-Datensicherheitssoftware Ressourcen

Artikel, Glossarbegriffe, Diskussionen, und Berichte, um Ihr Wissen über Cloud-Datensicherheitssoftware zu erweitern

Ressourcenseiten sind darauf ausgelegt, Ihnen einen Querschnitt der Informationen zu bieten, die wir zu spezifischen Kategorien haben. Sie finden Artikel von unseren Experten, Funktionsdefinitionen, Diskussionen von Benutzern wie Ihnen, und Berichte aus Branchendaten.

Cloud-Datensicherheitssoftware Artikel

Was ist Cloud-Sicherheit? Die Grundlagen der Cloud verstehen

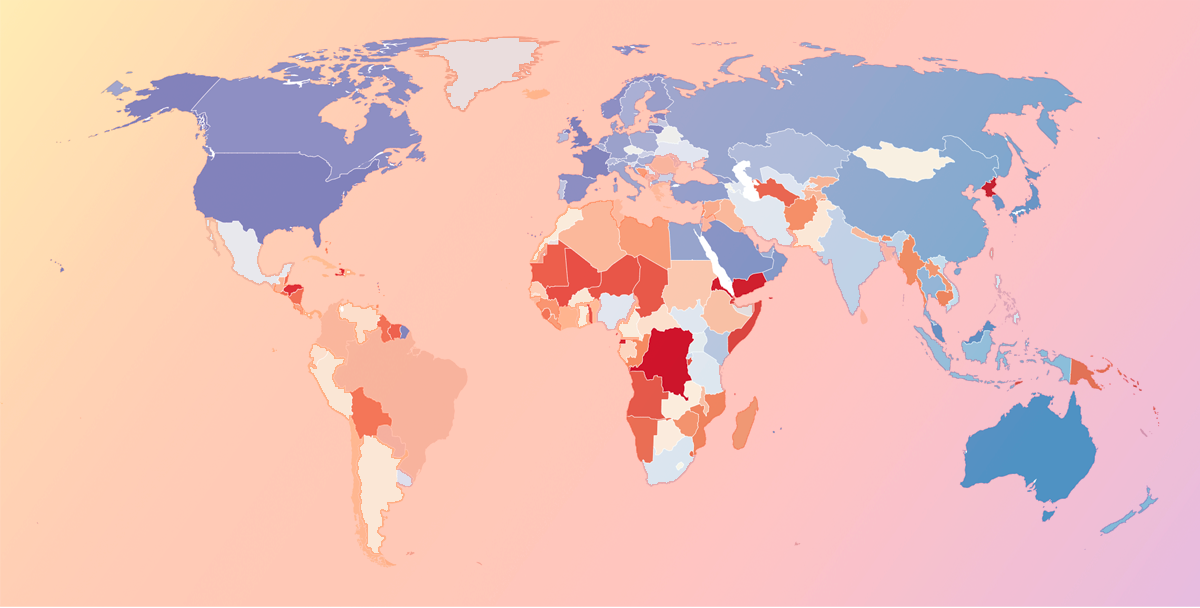

National Cybersecurity and Popular Products Across the World

Cloud-Datensicherheitssoftware Glossarbegriffe

Erkunden Sie unser Technologie-Glossar

Blättern Sie durch Dutzende von Begriffen, um die Produkte, die Sie täglich kaufen und verwenden, besser zu verstehen.

Cloud-Datensicherheitssoftware Diskussionen

Wenn Sie nach den besten Tools zur Verschlüsselung sensibler Daten in der Cloud suchen, ist die Kategorie Cloud-Datensicherheit auf G2 ein guter Ausgangspunkt. Die Bewertungen dort zeigen, dass Verschlüsselung oft der erste Schritt zum Schutz von Daten ist, insbesondere für compliance-intensive Branchen und hybride Umgebungen. Nach dem, was ich gesehen habe, zeichnen sich diese vier Plattformen durch ihre Verschlüsselungs- und Schlüsselverwaltungsmöglichkeiten aus:

- IBM Guardium Data Encryption – Es zentralisiert die Verschlüsselung und Schlüsselverwaltung für strukturierte und unstrukturierte Daten in Cloud-Umgebungen. Haben seine Richtlinienkontrollen die Compliance-Audits für Ihr Unternehmen vereinfacht?

- Thales CipherTrust – Es bietet unternehmensweite Verschlüsselung, Tokenisierung und rollenbasierte Zugriffe auf sensible Cloud-Daten. Haben seine Schlüsselverwaltungsfunktionen die Sicherheit in Multi-Cloud-Umgebungen besser handhabbar gemacht?

- Rubrik – Es kombiniert unveränderliche Backups mit integrierter Verschlüsselung, um Cloud-Workloads und SaaS-Daten zu sichern. Haben seine Verschlüsselungsschutzmaßnahmen die Sicherheitsstandards Ihrer Branche erfüllt, ohne die Wiederherstellung zu verlangsamen?

- Coro Cybersecurity – Es verfolgt einen konsolidierten Ansatz zum Schutz von SaaS, Endpunkten und Cloud-Daten, einschließlich integrierter Verschlüsselungsschichten. Hat sein All-in-One-Modell den Bedarf an separaten Verschlüsselungstools in Ihrer Umgebung reduziert?

Ich würde gerne von der G2-Community hören:

- Welche Verschlüsselungsplattform hat Ihnen das meiste Vertrauen in die Sicherung sensibler Cloud-Daten gegeben?

- Hat sie den Schutz mit einfacher Einführung in Einklang gebracht?

Ich bin auch neugierig. Haben diese Plattformen die Verwaltung von Verschlüsselungsschlüsseln im großen Maßstab erleichtert, oder hatten die Teams immer noch Schwierigkeiten mit der Rotation und der Zugriffskontrolle?

Ich war auf der Suche nach Werkzeugen, um unser wachsendes Portfolio an SaaS-Apps abzusichern, und entdeckte einige herausragende Plattformen in der Kategorie Cloud-Datensicherheit auf G2. Basierend auf den Hervorhebungen der Rezensenten und meinen Beobachtungen stachen diese drei Tools konsequent für den Schutz von SaaS-Daten hervor:

- Coro Cybersecurity – Es beeindruckte mich, wie es den Schutz über mehrere SaaS-Apps hinweg durch ein einziges Dashboard erweitert. Aber vereinfacht dieses „All-in-One“-Modell wirklich die Sicherheit für schnell agierende Teams?

- Rubrik – Was meine Aufmerksamkeit erregte, ist der Schwerpunkt auf Resilienz durch Backup und schnelle Wiederherstellung. Haben sich diese Schutzmaßnahmen als stark genug erwiesen, um Daten in SaaS-Tools wie Microsoft 365 oder Salesforce zu sichern?

- IBM Guardium Data Detection and Response – Mir gefiel, wie es die Sichtbarkeit von Datenzugriffen und ungewöhnlichen Aktivitäten betont. Gab Ihnen seine Überwachung das Maß an Kontrolle, das Sie über SaaS-Daten in stark regulierten Branchen benötigten?

An die G2-Rezensenten:

- Welche Plattform gab Ihnen das meiste Vertrauen bei der Sicherung von SaaS-Daten?

- Was war die größte Herausforderung, der Sie bei der Einführung gegenüberstanden – Einrichtung, Integration oder tägliche Nutzung?

Außerdem würde mich interessieren, ob Sie diese Tools in SaaS-Umgebungen verwendet haben. Haben sie tatsächlich die Notwendigkeit für mehrere Sicherheitsprodukte reduziert, oder haben Sie sich trotzdem auf zusätzliche Ebenen für vollständigen Schutz verlassen?

Wir suchten nach einem Werkzeug, das nahtloses Monitoring des Datenzugriffs in unseren Cloud-Umgebungen ermöglicht – insbesondere eines, das Audit-Bereitschaft, nutzerbezogene Metriken und Zugriffsalarme kombiniert. Beim Durchstöbern der G2-Kategorie Cloud-Datensicherheit tauchten diese Tools immer wieder als Spitzenreiter auf:

- Acronis Cyber Protect Cloud – Ich bemerkte, dass es den Zugriff auf Cloud-Daten zusammen mit integrierter Bedrohungserkennung und Backup-Workflows protokolliert. Macht diese kombinierte Sichtbarkeit es einfacher, Anomalien zu erkennen, ohne zwischen Dashboards wechseln zu müssen?

- Druva Data Security Cloud – Es fiel durch die Echtzeitüberwachung von Zugriffsvorgängen über SaaS-Apps und Cloud-Speicher auf. Hat sein Ereignis-Tracking geholfen, unbefugten Zugriff zu erkennen, bevor es zu einem größeren Problem wurde?

- Sprinto – Mir gefiel, wie es sich auf Audit- und Compliance-Automatisierung in Verbindung mit der Verfolgung des Datenzugriffs konzentriert. Haben seine Compliance-Dashboards Ihrem Team geholfen, mit minimalem Aufwand auditbereit zu bleiben?

- Coro Cybersecurity – Ich schätzte seine einheitliche Verfolgung der Benutzeraktivität über Cloud und E-Mail – in einer sauberen und einfach zu verwaltenden Oberfläche. War es einfach genug, Zugriffsalarme zu konfigurieren, ohne Alarmmüdigkeit zu erzeugen?

- Rubrik – Ich stellte fest, dass seine Zero-Trust-Architektur unveränderlichen Speicher und Sichtbarkeit in jede Zugriffs- und Wiederherstellungsanfrage umfasst. Hat das Ihren Teams geholfen, sicher zu überwachen, wer was und wann zugegriffen hat?

An die G2-Community:

- Welche dieser Plattformen hat Ihnen die beste Klarheit über den Cloud-Datenzugriff gegeben?

- Hat es das richtige Gleichgewicht zwischen Alarmierung, Benutzerfreundlichkeit und Compliance-Bereitschaft getroffen?

Ich habe sowohl Coro als auch Rubrik für ihre Berichtsfähigkeiten erwähnt gesehen: Coro für die Sichtbarkeit der Benutzeraktivität und Rubrik für unveränderliche Prüfprotokolle. Hat jemand verglichen, wie gut sie nebeneinander das Compliance-Reporting handhaben?