Recursos de Software de Autenticação Multifator (MFA)

Clique em Artigos, Termos do Glossário, Discussões, e Relatórios para expandir seu conhecimento sobre Software de Autenticação Multifator (MFA)

As páginas de recursos são projetadas para fornecer uma visão geral das informações que temos em categorias específicas. Você encontrará artigos de nossos especialistas, definições de recursos, discussões de usuários como você, e relatórios de dados da indústria.

Artigos Software de Autenticação Multifator (MFA)

O que é Autenticação Multifator (MFA)? Tipos e Benefícios

O que os usuários de software de autenticação multifator (MFA) nos disseram: verão de 2022

Classificação de Software de Autenticação Multifator (MFA) com Base em Avaliações do G2

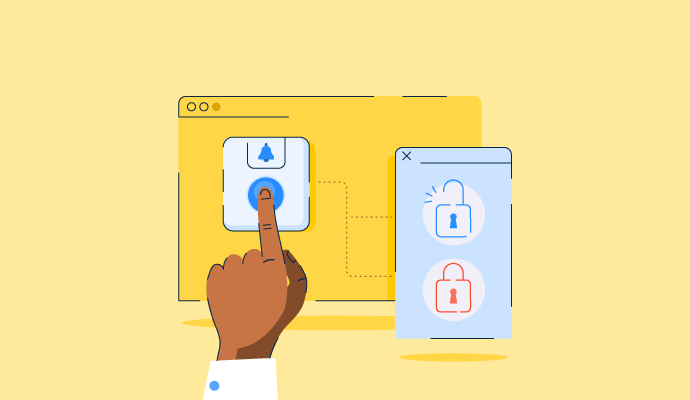

Autenticação de Dois Fatores: Uma Adição Valiosa para a Segurança de Contas

O que é Single Sign-on? Como ele torna a autenticação simples

Como os Padrões FIDO Tornam a Autenticação Simples e Segura

Tendências de Cibersegurança em 2021

A adoção pelo usuário é a chave para calcular o ROI para soluções de segurança.

Infográfico: Como Proteger uma Força de Trabalho Remota

COVID-19 gera preocupações de segurança para a força de trabalho em rápida expansão e subprotegida

O Guia Definitivo para Autenticação Sem Senha

Analisando a Segurança de API no Mundo Multicloud

Desafios da Gestão e Segurança de Soluções Multicloud

Termos do Glossário Software de Autenticação Multifator (MFA)

Discussões Software de Autenticação Multifator (MFA)

Organizations evaluating alternatives to Akamai Identity Cloud are often responding to its maintenance status and published end-of-life timeline. With feature development stopped, teams face inevitable migration while still managing legacy configuration models. Additional challenges include limited support for modern passwordless and adaptive MFA patterns, high effort to modify authentication flows, weak native B2B and multi-tenant support, and ongoing operational and services dependency.

Teams often look for alternatives to Stytch as authentication requirements grow more complex. Common challenges include high engineering effort to maintain custom flows, limited MFA options without adaptive or risk-based controls, basic multi-tenancy that requires manual orchestration, fragmented B2C and B2B identity models, and rising costs as usage and features scale.

Teams often seek alternatives to Auth0 when customer authentication becomes harder to adapt as products scale. Common challenges include inflexible B2B support that requires workarounds for multi-tenancy, growing amounts of custom glue code to manage flows and tokens, rising costs as advanced features are added, and friction when teams need hands-on implementation support.