Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.

A promessa de flexibilidade e produtividade atrai as pessoas para os serviços em nuvem, mas os riscos adicionais de segurança que eles trazem tornam complicado para as organizações a transição de aplicativos locais.

Empresas que se preocupam profundamente com conformidade e segurança encontram dificuldades ao migrar para a nuvem. Algumas veem isso como uma perda de controle sobre os dados em seus servidores locais, adicionando mais riscos de segurança. Corretoras de segurança de acesso à nuvem (CASB) ajudam empresas como essas a proteger seus dados e garantir segurança quando os funcionários usam aplicativos em nuvem. As corretoras de segurança de acesso à nuvem tornam-se uma ponte entre a rede da empresa e a nuvem, aplicando as políticas de segurança da organização e monitorando todas as interações.

Mas o que é CASB? Vamos aprender mais sobre corretoras de segurança de acesso à nuvem, benefícios do CASB, desafios e mais.

O que é CASB?

Uma corretora de segurança de acesso à nuvem trabalha entre consumidores e provedores de serviços em nuvem para fortalecer as práticas de segurança empresarial em torno dos recursos em nuvem. Ela ajuda as empresas a lidar com os riscos de segurança na nuvem enquanto cumprem as regulamentações do mercado.

As organizações usam CASBs para garantir que apenas pessoas autorizadas possam acessar recursos em nuvem, enviando alertas sempre que observam uma ameaça potencial. Muitas soluções de corretoras de segurança de acesso à nuvem incluem recursos como criptografia de dados e detecção de malware para capacitar ainda mais as organizações a melhorar sua postura de segurança, obter melhor controle sobre seus recursos em nuvem e cumprir políticas e regulamentações de segurança.

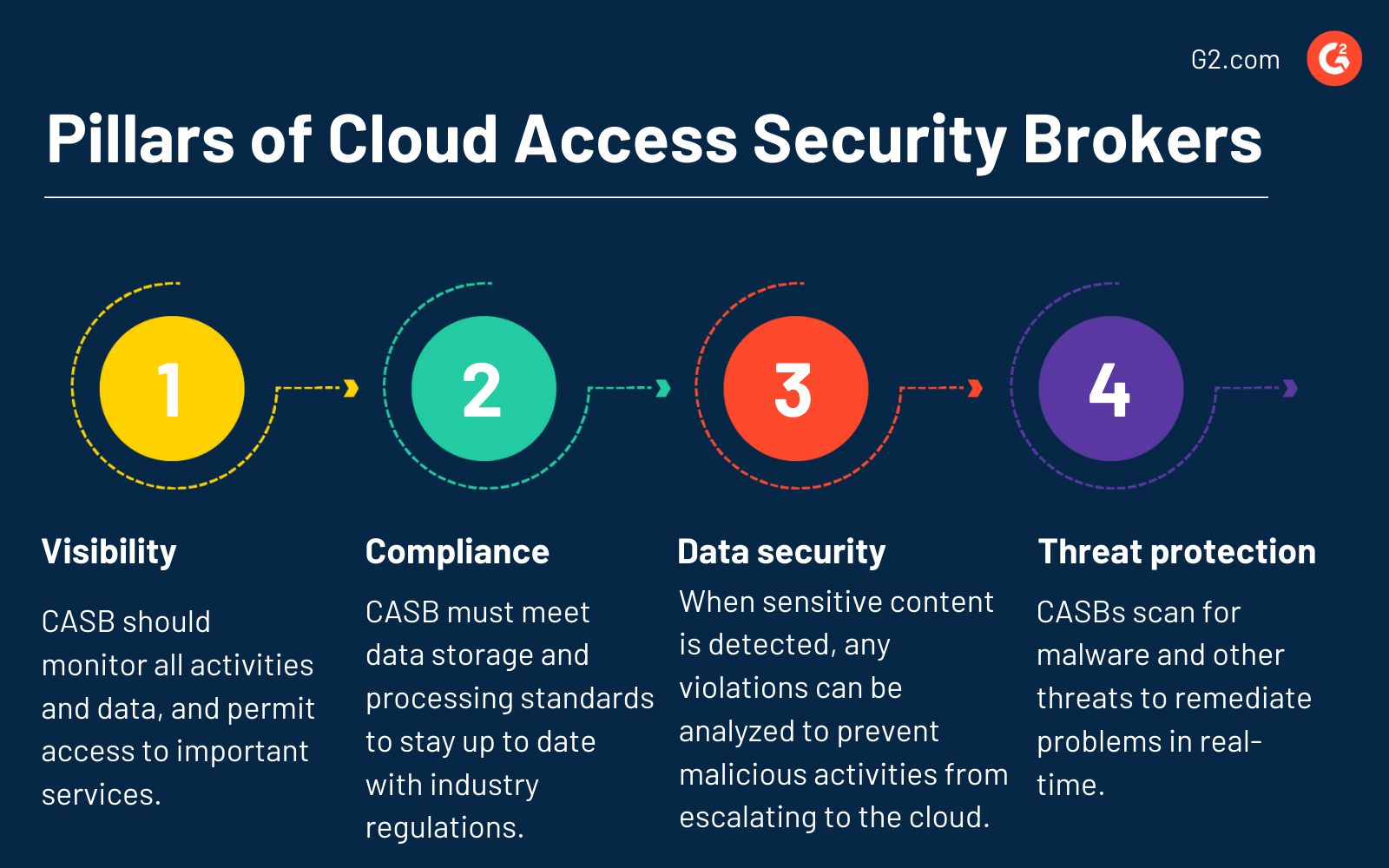

Quais são os 4 pilares do CASB?

Ao entender esses quatro pilares do CASB, as organizações podem proteger efetivamente seus ambientes em nuvem, proteger dados sensíveis e mitigar riscos. Abaixo estão os quatro pilares de uma corretora de segurança de acesso à nuvem.

1. Visibilidade

Você tem que ir além de permitir ou bloquear o acesso a recursos quando se trata de gerenciar serviços em nuvem. Sua solução CASB deve monitorar todas as atividades e dados, e permitir que sua equipe acesse serviços importantes. Por exemplo, um CASB adequado dá acesso aos serviços do G Suite em dispositivos da organização, mas limita o acesso ao e-mail em dispositivos que não gerencia.

O valor do CASB oferece mais do que proteção contra ameaças de segurança; ele também garante segurança financeira. A solução facilita a descoberta de todos os serviços em nuvem, ajudando as empresas a gerenciar seus gastos com nuvem. Ele ajuda você a:

- Reconhecer os recursos indispensáveis para sua equipe. Se forem softwares, você pode prosseguir com um contrato de vários anos, reduzindo custos.

- Determinar quais ferramentas estão em uso diário. Então, você pode trabalhar com sua equipe para entender seus benefícios diários. Se eles se beneficiarem, aumente seu uso para maximizar o valor de seus investimentos.

- Encontrar licenças ideais em seu sistema. Se sua equipe não as usa ou migrou para um novo sistema, você pode remover essas licenças para reduzir custos.

2. Conformidade

A conformidade continua sendo uma preocupação nas decisões de migração de dados. Você deve atender a certos padrões de armazenamento e processamento de dados para estar em conformidade com as regulamentações do setor. Embora os padrões de conformidade possam parecer restritivos às vezes, eles existem para evitar que você seja vítima de violações de dados caras. As corretoras de segurança de acesso à nuvem podem ajudar a monitorar o comportamento do usuário e detectar desvios das normas estabelecidas, alertando as equipes de segurança sobre ameaças potenciais.

As corretoras de segurança de acesso à nuvem têm controles e verificações relevantes para evitar riscos de segurança que possam impedir você de seguir regulamentações como a Lei de Portabilidade e Responsabilidade de Seguros de Saúde (HIPAA) ou aderir à conformidade com o setor de cartões de pagamento (PCI).

3. Segurança de dados

Quando uma corretora de segurança de acesso à nuvem detecta conteúdo sensível, quaisquer violações suspeitas podem ser movidas para os sistemas locais de uma organização para análise. O CASB atua como um guardião, impedindo que atividades maliciosas se espalhem para a nuvem. A solução adiciona mecanismos de prevenção de perda de dados (DLP) como impressão digital de documentos e reduz a área de detecção usando contexto como usuário, localização, atividade, etc.

Os CASBs aplicam controles de acesso granulares, limitando quem pode acessar dados e quais ações podem realizar.

4. Proteção contra ameaças

Malware e ameaças podem se propagar através de serviços de armazenamento em nuvem. Os CASBs permitem que você escaneie e resolva problemas em tempo real. Eles combinam análise de malware estática e dinâmica priorizada para proteção avançada contra ameaças. Eles empregam técnicas avançadas de detecção de ameaças, como Análise de Comportamento de Usuário e Entidade (UEBA) para identificar comportamentos anômalos. Os CASBs também aproveitam feeds de inteligência de ameaças para se manterem atualizados sobre as últimas ameaças e implementar medidas para mitigá-las.

Quer aprender mais sobre Software de Corretor de Segurança de Acesso à Nuvem (CASB)? Explore os produtos de Corretor de Segurança de Acesso à Nuvem (CASB).

Casos de uso do CASB

Os CASBs oferecem uma ampla gama de casos de uso para melhorar a segurança e conformidade na nuvem. Aqui estão alguns dos casos de uso do CASB.

- Governança de uso. Um CASB adiciona visibilidade granular sobre como pessoas e sistemas usam recursos em nuvem. Ele dá a você mais controle para governar o uso com base nos parâmetros escolhidos. Você poderá definir políticas com base na categoria de serviço ou risco e tomar medidas apropriadas de acordo com essas diretrizes.

- Proteção de dados. Os CASBs protegem dados sensíveis em todo o seu ambiente em nuvem, sancionado ou não, com usuários acessando remotamente, através de um dispositivo móvel ou navegador web.

- Proteção contra ameaças. Os CASBs protegem os recursos em nuvem da sua organização contra ameaças como malware e ransomware. Eles levam em consideração várias fontes de inteligência de ameaças e usam uma camada de detecção de malware e aprendizado de máquina para detectar diferentes tipos de ataques cibernéticos em seu site.

Benefícios do CASB

O CASB ajuda as organizações a aplicar políticas de segurança em seu ambiente em nuvem. Os benefícios dessas soluções incluem:

- Avaliação e gestão de TI sombra. Os CASBs permitem que seu departamento de TI identifique ativos de TI não aprovados. Eles limitam o uso de TI sombra e protegem você contra seus riscos de segurança.

- Prevenção de perda de dados (DLP). Os CASBs aplicam políticas de segurança que impedem usuários ou sistemas de compartilhar dados sensíveis como cartões de crédito ou números de segurança social.

- Avaliação de risco. Você pode ver aplicativos não sancionados e identificar os riscos para que possa tomar medidas para evitá-los.

- Prevenção de ameaças. Ele permite que você saiba sobre comportamentos incomuns em aplicativos em nuvem para identificar rapidamente ransomware, usuários comprometidos e aplicativos desonestos.

- Filtragem de URL. As soluções CASB reconhecem sites que atacantes usam para phishing ou ataques de malware.

- Inspeção de pacotes. Inspeciona os dados que entram e saem de uma rede em busca de atividades suspeitas.

- Sandboxing. Algumas soluções vêm com um recurso de sandboxing, para permitir que os usuários executem códigos e programas em um ambiente isolado para determinar se são perigosos para o sistema.

Desafios das corretoras de segurança de acesso à nuvem

Abaixo estão alguns desafios comuns que as organizações enfrentam ao trabalhar com CASBs.

- Integrações. Você deve garantir que sua solução CASB se integre perfeitamente a todos os seus sistemas e ambientes. Isso dá a você visibilidade completa sobre TI autorizada e não autorizada.

- Escalabilidade. As soluções CASB trabalham com grandes volumes de dados, então certifique-se de que o fornecedor que você está considerando pode escalar com seu negócio e os sistemas envolvidos.

- Mitigação de riscos. Nem todas as soluções CASB no mercado podem bloquear ameaças após encontrá-las. Você deve verificar com seu fornecedor se as capacidades de mitigação de riscos estão disponíveis em sua solução CASB.

Como implementar um CASB

Implementar um CASB é um movimento estratégico para melhorar a postura de segurança em nuvem da sua organização. Para implementar efetivamente um CASB, siga estas etapas principais:

- Avalie seu ambiente em nuvem: Realize um inventário completo de todos os serviços em nuvem sendo usados. Isso inclui aplicativos sancionados e não sancionados. Avalie as necessidades específicas de segurança da sua organização, como prevenção de perda de dados, proteção contra ameaças e conformidade. Identifique riscos potenciais de segurança, incluindo violações de dados, acesso não autorizado e ameaças internas.

- Selecione uma solução CASB: Pesquise diferentes fornecedores de CASB e compare seus recursos, preços e suporte. Escolha uma solução que se alinhe com as necessidades específicas da sua organização e que possa se integrar perfeitamente à sua infraestrutura de segurança existente.

- Planeje a implantação: Desenvolva um plano de implantação detalhado, descrevendo as etapas envolvidas, cronogramas e alocação de recursos. Configure políticas e regras específicas para prevenção de perda de dados, proteção contra ameaças e controle de acesso.

- Implemente o CASB: Instale o software CASB e configure-o de acordo com os requisitos específicos da sua organização. Integre o CASB com seus provedores de serviços em nuvem e configure controles de acesso de usuários, incluindo políticas de autenticação e autorização.

Top 5 soluções de software CASB

No G2, classificamos soluções de software usando um algoritmo proprietário que considera a satisfação do cliente e a presença no mercado com base em avaliações autênticas de usuários.

Para se qualificar para inclusão na lista de software de corretoras de segurança de acesso à nuvem (CASB), um produto deve:

- Facilitar conexões seguras e protegidas entre provedores de serviços em nuvem e usuários finais

- Aplicar políticas de segurança em redes e infraestruturas locais.

- Proteger dispositivos conectados contra ameaças e malware baseados em nuvem.

* Estes são os principais fornecedores de soluções CASB do Relatório de Verão de 2024 do G2. Algumas avaliações podem ter sido editadas para maior clareza.

1. Microsoft Defender for Cloud Apps

Microsoft Defender for Cloud Apps oferece aos usuários visibilidade e controle abrangentes em tempo real sobre aplicativos em nuvem. Você pode monitorar como as pessoas interagem com aplicativos na nuvem, o que facilita a identificação de atividades suspeitas. A ferramenta se integra a outras soluções de segurança da Microsoft para melhorar sua postura geral de segurança.

O que os usuários mais gostam:

“Gosto de como o MDCA protege os dados sensíveis em todos os aplicativos em nuvem integrados de sair da rede. A personalização do painel é impressionante. Usando os modelos de painel, podemos mostrar muitos detalhes granulares.”

- Avaliação do Microsoft Defender for Cloud Apps, Arunkumar K.

O que os usuários não gostam:

“A interface do usuário do Microsoft Defender pode ser desafiadora de navegar, exigindo tempo para entender seus recursos.”

- Avaliação do Microsoft Defender for Cloud Apps, Shashank G.

2. FortiCASB

FortiCASB permite que as organizações monitorem atividades de usuários e gerenciem riscos de conformidade na nuvem. As equipes de TI podem usar o FortiCASB para configurar rapidamente políticas de segurança em uma interface de usuário fácil de usar.

O que os usuários mais gostam:

“O FortiCASB é o melhor para segurança em nuvem como um serviço de corretagem. Ele ajuda a proteger dados na nuvem, gerencia o controle de acesso e é fácil de gerenciar porque possui um console prático.”

- Avaliação do FortiCASB, Deendayal G.

O que os usuários não gostam:

“A personalização das opções de lista branca tem algumas limitações. Recursos avançados, como inspeção de dados armazenados em software como serviço e infraestrutura como serviço, estão faltando."

- Avaliação do FortiCASB, Max L.

3. Avast Secure Internet Gateway

Avast Secure Internet Gateway oferece capacidades confiáveis de detecção de ameaças para combater malware, ataques de phishing e outras ameaças online. A solução entrega rapidamente atualizações para ajudar você a manter sua defesa atualizada contra novas vulnerabilidades e riscos de segurança na nuvem.

O que os usuários mais gostam:

“É tudo o que você pode esperar de uma solução para filtragem web segura. Usamos para melhorar nossos esforços de cibersegurança de rede hospedando um ecossistema relativamente pequeno (>75 dispositivos). É rápido e fácil de configurar e respaldado pela expertise da indústria da Avast.”

- Avaliação do Avast Secure Internet Gateway, Keylor A.

O que os usuários não gostam:

“Como qualquer outra solução de segurança por aí, alguns filtros podem fazer o sistema desacelerar. Pode ser um pouco irritante às vezes quando se está com pressa.”

- Avaliação do Avast Secure Internet Gateway, Chinmay V.

4. Citrix Secure Workspace Access

Citrix Secure Workspace Access permite que as equipes de TI gerenciem permissões de acesso e acompanhem consistentemente a atividade e o comportamento do usuário. A ferramenta se integra à infraestrutura existente para tornar a implantação simples.

O que os usuários mais gostam:

“O Citrix Secure Access me permite trabalhar em qualquer lugar com tranquilidade sobre a segurança dos dados. Esta solução de plataforma é confiável por todos os empregadores para os quais trabalhei. Posso me conectar ao meu ambiente de trabalho frequentemente sem erros durante o dia.”

- Citrix Secure Workspace Access, Marcus Joshua S.

O que os usuários não gostam:

“A integração é um pouco desafiadora, e configurar e configurar o Citrix ADC também é assustador. A ampla gama de recursos e capacidades do sistema pode representar um desafio maior para os administradores, especialmente aqueles que não estão familiarizados com ele.”

- Citrix Secure Workspace Access, Sarhan S.

5. Symantec Web Security.cloud

Symantec Web Security.cloud usa técnicas avançadas de filtragem para bloquear malware e outras ameaças ao seu ambiente em nuvem. Ele oferece ferramentas detalhadas de relatórios e análises para capacitar as organizações a gerenciar efetivamente sua postura de segurança. A solução protege dados e indivíduos dentro de ambientes em nuvem.

O que os usuários mais gostam:

“O Gerenciador de Endpoint é um recurso de destaque, permitindo que você gerencie políticas para proteção contra vírus, firewall e exceções em diferentes áreas. A flexibilidade na implantação de clientes em servidores ou pacotes autônomos o torna uma boa opção para diferentes tipos de negócios. Também gosto que você possa ajustar as configurações para ativar ou desativar notificações de ameaças específicas. O suporte também é responsivo, e eles fazem o trabalho.”

- Avaliação do Symantec Web Security.cloud, Karanveer S.

O que os usuários não gostam:

“Acho que causa muito consumo de bateria porque está ativo continuamente em segundo plano. Tenho que forçar o desligamento para impedir que consuma muita bateria e RAM.”

- Avaliação do Symantec Web Security.cloud, Abhijeet G.

Mantenha seus ambientes em nuvem seguros

Você já entende que precisa tomar as medidas certas para proteger e salvaguardar seus recursos ao migrar seu negócio para a nuvem. Adotar uma solução CASB mostrará uma visão abrangente dos ativos de TI sancionados e não sancionados, detectará comportamentos incomuns de funcionários e ajudará você a cumprir as regulamentações relevantes. Você terá olhos sobre o que todos estão fazendo na nuvem para garantir a força da sua cibersegurança.

Saiba mais sobre gestão de postura de segurança em nuvem (CSPM) e como ela difere de outras soluções em nuvem.