Recensioni HAProxy (826)

Recensioni

Recensioni HAProxy (826)

4.7

Recensioni 826

Review Summary

Generated using AI from real user reviews

Gli utenti lodano costantemente HAProxy per le sue alte prestazioni e affidabilità, rendendolo una scelta fidata per gestire carichi di traffico pesanti. Molti apprezzano la sua configurazione semplice e le funzionalità robuste, che migliorano il controllo del traffico e la sicurezza. Tuttavia, la sintassi di configurazione è spesso considerata complessa, presentando una sfida per i principianti.

Le recensioni di G2 sono autentiche e verificate.

Ecco come.

Ci impegniamo a mantenere le nostre recensioni autentiche.

Le recensioni di G2 sono una parte importante del processo di acquisto e comprendiamo il valore che forniscono sia ai nostri clienti che agli acquirenti. Per garantire che il valore sia mantenuto, è importante assicurarsi che le recensioni siano autentiche e affidabili, motivo per cui G2 richiede metodi verificati per scrivere una recensione e convalida l'identità del recensore prima dell'approvazione. G2 convalida l'identità dei recensori con il nostro processo di moderazione che previene recensioni non autentiche, e ci impegniamo a raccogliere recensioni in modo responsabile ed etico.

Domande su HAProxy? Chiedi a utenti reali o esplora le risposte della community

Ottieni risposte pratiche, flussi di lavoro reali e pro e contro sinceri dalla community G2 o condividi le tue idee.

GU

•

Ultima attività oltre 2 anni faChe cos'è HAProxy e perché viene utilizzato?

1 voto positivo

1

Partecipa alla conversazione

SK

•

Ultima attività circa 3 anni facome implementare cors e session stickyness in ingress (haproxy)

2 voti positivi

1

Partecipa alla conversazione

Opzioni di Prezzo

Prezzi forniti da HAProxy.

HAProxy

FREE

Open Source

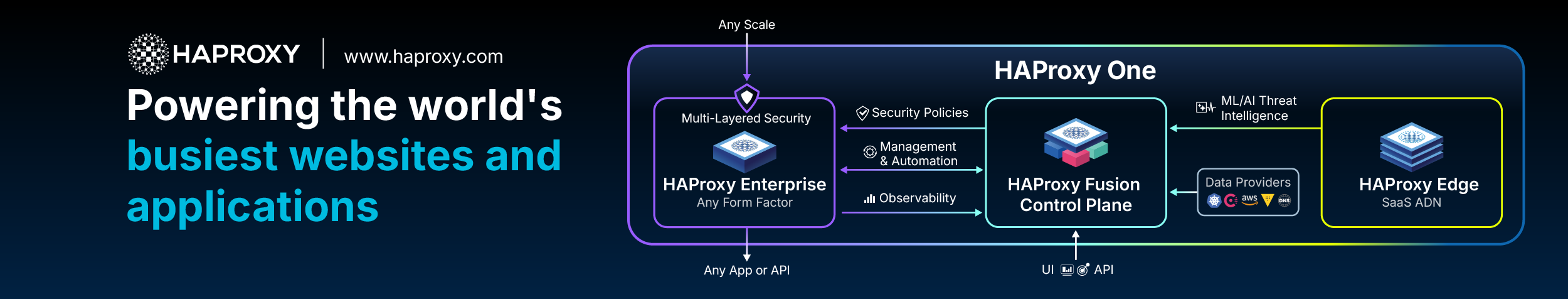

HAProxy Enterprise

Varies

Contact Us for Pricing

HAProxy Confronti

Funzionalità HAProxy

Controllo del Traffico

Registri/Documentazione

Progettazione dell'interfaccia utente

Imposta Semplicità

Integrazione della piattaforma

Bilanciamento del carico globale

Allocazione Dinamica delle Risorse

Monitoraggio della salute del server

Terminazione SSL/TLS

Integrazione del Firewall Applicativo

Mitigazione DDoS