Che cos'è un sandbox?

I sandbox sono utilizzati per testare nuovo codice di programmazione. Molti sviluppatori di software nella sicurezza informatica testano anche software potenzialmente dannosi nei sandbox.

Senza il sandboxing, il software o le applicazioni potrebbero ottenere accesso illimitato a tutti i dati degli utenti della rete e alle risorse del sistema. Molte organizzazioni utilizzano software di sandboxing di rete per deviare il traffico sospetto dalle applicazioni funzionali.

Il codice dannoso può anche essere eseguito in sicurezza nei sandbox senza mettere in pericolo l'host, la rete o altri dispositivi connessi. Un sandbox alla ricerca di malware aggiunge un livello di difesa contro i rischi per la sicurezza, come attacchi furtivi e exploit che utilizzano vulnerabilità zero-day.

Vantaggi del sandboxing

Il sandboxing offre diversi vantaggi per proteggere le reti e per le aziende pronte a raggiungere i loro obiettivi. Alcuni dei principali vantaggi del sandboxing sono menzionati di seguito.

- Crea e distribuisci ambienti facilmente. I sandbox rendono semplice distribuire ambienti su larga scala. Versioni specifiche possono essere testate e nuove linee di codice possono essere introdotte e testate rispetto al controllo dell'utente.

- Rafforza la cooperazione complessiva tra i dipartimenti. La collaborazione è un componente cruciale di qualsiasi impresa. I sandbox sono eccellenti per raccogliere feedback dai vari dipartimenti perché chiunque con le giuste autorizzazioni può recuperarli.

- Accesso al supporto per la virtualizzazione nidificata e al networking avanzato. Lavorare con un fornitore di tecnologia sandbox affidabile offre agli utenti l'accesso a funzionalità sofisticate come l'isolamento della rete. L'isolamento della rete previene interferenze da reti esterne e impedisce alla simulazione del traffico di imitare diverse condizioni di rete, come la perdita di pacchetti o le limitazioni di larghezza di banda.

- Risparmia molto denaro. Possedere, gestire e dotare di personale i laboratori di sviluppo costa denaro. Con il sandboxing basato su cloud, le organizzazioni pagano solo per i servizi che utilizzano.

Forme di sandboxing virtuale

Il sandboxing può assumere diverse forme. Mentre molte aziende li utilizzano per i test, possono anche essere uno strumento efficace per:

- Integrare un progetto. È difficile integrare vari build o segmenti di progetto. La tecnologia sandbox consente agli utenti di verificare la compatibilità e lo sviluppo complessivo.

- Permettere ai clienti di provare nuove funzionalità e prodotti. Il sandboxing offre alle aziende un modo più coinvolgente per interagire con i clienti attuali e potenziali perché possono testare il software da qualsiasi parte del mondo a loro convenienza.

- Eseguire il controllo qualità. Lo sviluppo del software è un processo senza fine che coinvolge test e ottimizzazione. Con l'aiuto di un sandbox, gli utenti possono testare, migliorare e permettere ai loro team di assicurazione qualità (QA) di individuare potenziali problemi prima che sfuggano di mano.

I sandbox sono più di un semplice strumento per testare lo sviluppo nelle fasi iniziali. Quando vengono utilizzati in tutte le fasi di test a livello di progetto, assicurazione qualità, operazioni continue e supporto, aiutano significativamente le aziende nello sviluppo del software.

Casi d'uso del sandbox

I sandbox possono isolare l'esecuzione del codice mentre viene eseguito. L'isolamento dell'esecuzione del codice utilizzando i sandbox può essere trovato nelle seguenti situazioni.

- Browser web: Un browser web affidabile può essere utilizzato in un sandbox. Se c'è qualche difetto nel browser, il danno è minimizzato e limitato al sandbox.

- Difesa del software: È possibile eseguire software inaffidabile nei sandbox utilizzando strumenti che impediscono al software di accedere alle loro informazioni personali o danneggiare i loro dispositivi. Il software non può riconoscere che è limitato a un ambiente virtuale perché un sandbox appare come un sistema completo.

- Analisi della sicurezza: I professionisti della sicurezza informatica utilizzano i sandbox per testare o trovare codice dannoso. Uno strumento di sicurezza potrebbe visitare siti web per tracciare quali file vengono infine modificati, o potrebbe installare e utilizzare il software.

- Virtualizzazione: Con questo metodo, i programmi sospetti sono contenuti ed esaminati in un sandbox virtuale.

Come funziona un sandbox

In base a ciò che viene testato, la funzionalità di un sandbox varia. Ad esempio, la configurazione e il funzionamento di un ambiente sandbox utilizzato per testare malware differiscono da quelli di un sandbox utilizzato per testare il codice per aggiornamenti delle applicazioni. Un sandbox deve essere isolato dal software di produzione per ricercare malware ed eseguire codice dannoso.

Ogni ambiente in un sandbox condivide alcune caratteristiche universali, indipendentemente da come vengono utilizzati.

- Emulazione di un dispositivo reale. Questo potrebbe essere un emulatore desktop o mobile. L'applicazione testata deve avere accesso alla stessa unità di elaborazione centrale (CPU), memoria e archiviazione del codice analizzato.

- Targeting del sistema operativo. L'applicazione necessita di accesso al sistema operativo tramite una macchina virtuale. Il sandbox è separato dall'hardware fisico sottostante ma ha accesso al sistema operativo installato quando si utilizza una macchina virtuale.

- Un ambiente virtualizzato. Un sandbox tipicamente funziona su una macchina virtuale per accedere all'hardware virtualizzato ma non alle risorse fisiche.

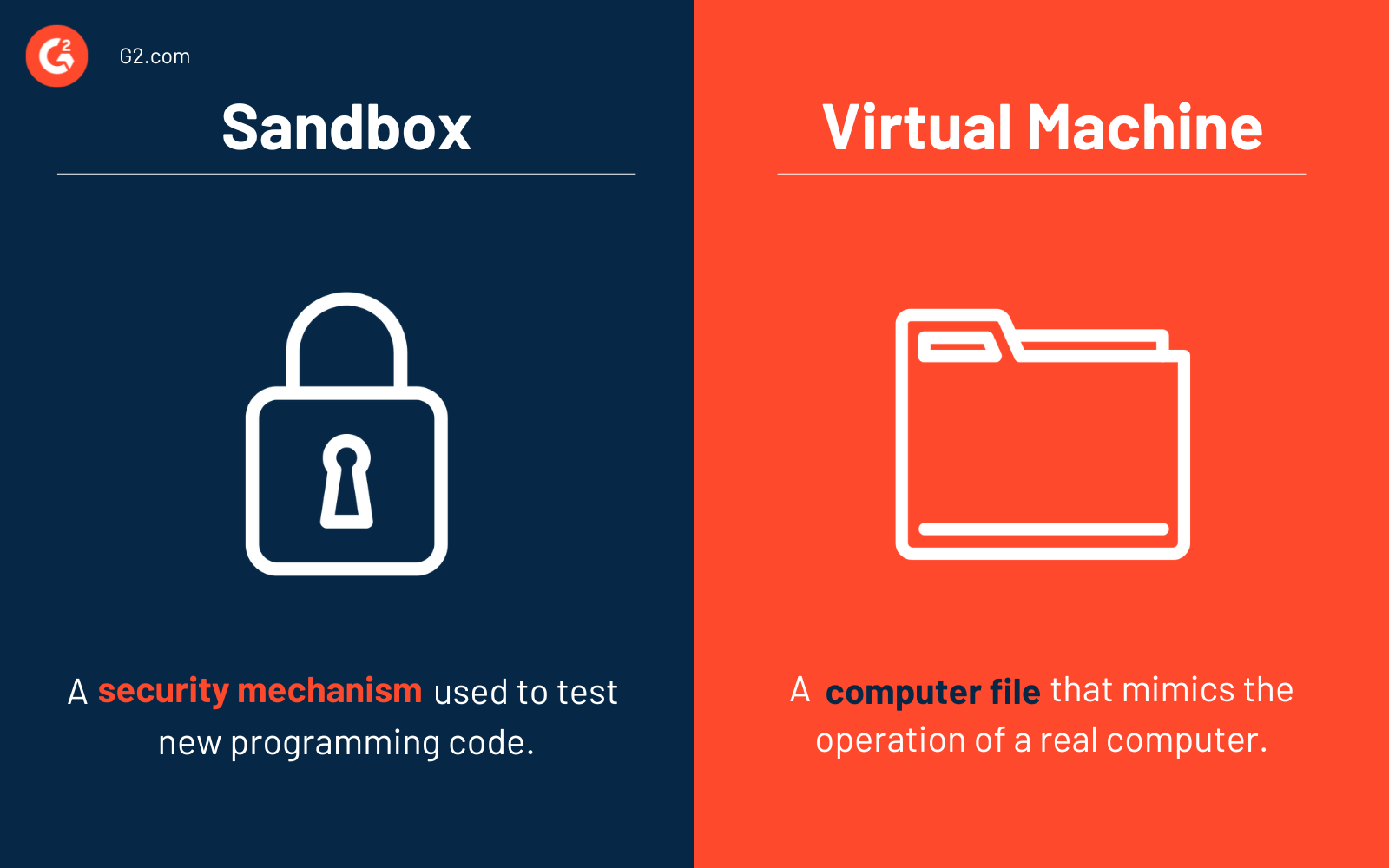

Sandbox vs. macchina virtuale

I sandbox e le macchine virtuali sono due tecnologie diverse, ma hanno abbastanza somiglianze che confonderle è comune.

Il sandboxing è portatile e semplice da configurare. Gli utenti possono incontrare alcune difficoltà in un sandbox, in particolare nel preservare le modifiche al di fuori di esso. Le modifiche potrebbero essere eliminate automaticamente una volta che l'utente ha finito di testare un'applicazione e ha chiuso il Sandbox.

Una macchina virtuale è un file di computer che imita il funzionamento di un computer reale. Questi file sono tipicamente chiamati immagini. Può funzionare come l'intero computer dell'utente. Può anche funzionare in una finestra di sistema come un ambiente di calcolo separato su un sistema operativo diverso, simile a come gli utenti aprono una scheda di Google Chrome.

Scopri di più sul software di sicurezza dei dati cloud per proteggere le informazioni sul cloud o sulle applicazioni basate su cloud.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.