Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.

Il tempo è una risorsa preziosa.

Quando aiuti le persone a risparmiare tempo, esse ricambiano il gesto con un miglioramento delle prestazioni. La stessa idea si applica alla funzionalità di single sign-on (SSO), che fornisce un accesso rapido e senza interruzioni ai servizi che consentono le operazioni aziendali.

Le soluzioni di single sign-on aiutano gli utenti ad accedere ad applicazioni e database senza dover passare attraverso processi di autenticazione separati per ciascuno di essi ripetutamente. Permette agli utenti di risparmiare tempo garantendo al contempo la sicurezza dei beni.

Indubbiamente, è un elemento vitale della gestione delle identità e degli accessi (IAM) nelle imprese, che hanno un insieme designato di privilegi di accesso per gli utenti.

Approfondiamo ora i dettagli per ottenere una prospettiva più chiara su come funziona il single sign-on.

Cos'è il single sign-on?

Il single sign-on è un metodo di autenticazione che consente a un utente di utilizzare un unico set di credenziali di accesso per accedere a più applicazioni.

Elimina il fastidio di ricordare nomi utente e password complessi per diversi servizi fornendo un servizio di autenticazione utente centralizzato in cui non è necessario dimostrare la propria identità più volte una volta autenticati.

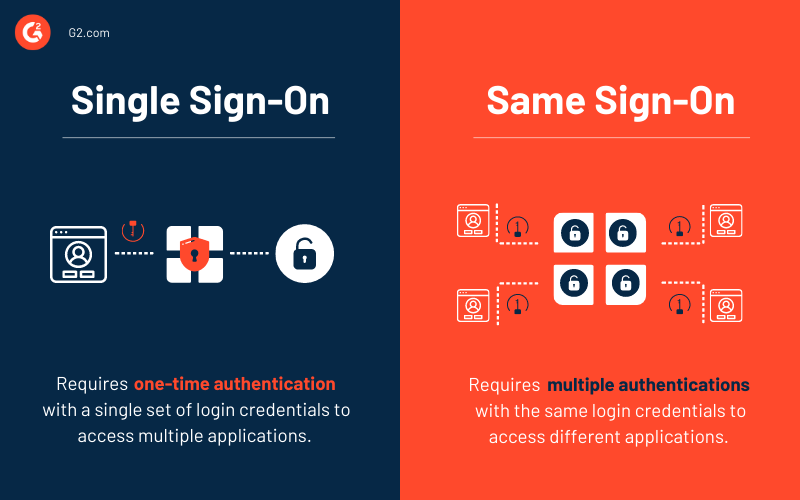

Evita di confondere il single sign-on con lo schema di same sign-on, cioè l'autenticazione del server di directory, facilitata dal protocollo di accesso leggero alla directory (LDAP) e dai database LDAP memorizzati sui server.

Nell'autenticazione del server di directory, il sistema si aspetta che tu inserisca le stesse credenziali di accesso per accedere a ciascuna applicazione separatamente. Al contrario, per un single sign-on, è necessario autenticarsi solo una volta per accedere a varie applicazioni e database.

Poiché le applicazioni seguono diversi processi di autenticazione, un fornitore di servizi di single sign-on memorizza internamente le credenziali dell'utente e le traduce per servire altri meccanismi quando richiesto.

Vuoi saperne di più su Soluzioni Single Sign-On (SSO)? Esplora i prodotti Single Sign-On (SSO).

Come funziona il single sign-on?

Il single sign-on convalida un utente con un certificato scambiato tra il fornitore di servizi e il fornitore di identità. Le informazioni inviate dal fornitore di identità al fornitore di servizi sono firmate su questo certificato per garantire che i dettagli siano trasmessi da una risorsa fidata.

Nel metodo SSO, le informazioni di identità vengono inoltrate sotto forma di token di autenticazione contenenti informazioni sull'utente come indirizzo email, nome utente e altro.

Di solito, questo è l'algoritmo di accesso SSO:

- L'utente apre il sito web o l'applicazione a cui vuole accedere. Se l'utente non è già loggato, viene presentata una pagina o schermata di accesso. Questo di solito consiste in un'opzione di single sign-on.

- L'utente inserisce quindi le credenziali richieste nel modulo di accesso, ad esempio, la propria email e password.

- Il fornitore di servizi inoltra le informazioni al sistema SSO o al fornitore di identità come un token SSO per autenticare l'utente.

- Il fornitore di identità controlla il database per vedere se l'utente è già autenticato.

- Se l'identità dell'utente è già verificata, un token verrà inviato al fornitore di servizi per confermare l'identificazione avvenuta con successo. In caso contrario, l'utente sarà invitato ad autenticarsi.

- Una volta che il fornitore di identità rilascia il token di conferma dell'autenticazione, esso passa attraverso il browser dell'utente al fornitore di servizi.

- Il fornitore di servizi convalida questo token.

- Infine, l'utente ottiene l'accesso al sito web o all'applicazione da parte del fornitore di servizi.

Tipi di configurazioni di single sign-on

Esistono diversi tipi di configurazioni SSO. Queste si basano su protocolli come Kerberos, il linguaggio di markup per l'asserzione di sicurezza (SAML) e altro.

Nella configurazione basata su Kerberos, una volta che l'utente inserisce le credenziali di accesso, viene emesso un ticket di concessione del ticket (TGT). Il TGT viene utilizzato per acquisire ticket di servizio per altre applicazioni, che dimostrano l'identità dell'utente mentre le accede, senza la necessità di reinserire le credenziali utente.

D'altra parte, SAML è un metodo basato su XML che facilita lo scambio di informazioni di sicurezza tra il fornitore di identità SAML e il fornitore di servizi SAML per abilitare il single sign-on.

Un'autenticazione basata su smart card richiede all'utente una smart card, che contiene le informazioni di accesso dell'utente. Una volta utilizzata la carta, le applicazioni non richiederanno all'utente di reinserire le credenziali.

Casi d'uso del single sign-on

Il single sign-on e l'autenticazione a più fattori hanno reso l'autenticazione semplice e sicura sia per le organizzazioni che per le istituzioni. Aiuta le aziende a mantenere la sicurezza fornendo al contempo una maggiore usabilità su tutte le applicazioni e i servizi web, consentendo agli utenti e agli amministratori di concentrarsi su compiti di priorità più alta.

SSO aziendale e SSO web

La soluzione SSO aziendale (ESSO) mira a gestire l'accesso degli utenti su software on-premise in un'organizzazione. L'amministratore dell'ufficio cattura le credenziali dell'utente durante il primo accesso e le utilizza per fornire un accesso senza interruzioni per i successivi prompt di accesso.

Nell'ESSO, le applicazioni non sono tenute a fare modifiche al loro interno. Tuttavia, ci si aspetta che gli amministratori di sistema distribuiscano, installino e mantengano la soluzione SSO su ogni sistema rivolto agli utenti.

Lo sviluppo di un nuovo sistema ESSO si sta muovendo verso la centralizzazione delle credenziali utente per ridurre le ridondanze nel compito di gestione delle password per gli amministratori IT.

D'altra parte, il SSO web semplifica il processo di autenticazione per le applicazioni basate sul web. Il suo agente di enforcement intercetta il traffico web e verifica l'identità dell'utente con un repository per fornire autenticazione e gestire l'accesso ai server. Poiché le applicazioni stanno migrando al cloud, la necessità di soluzioni SSO web è diventata più prominente nel semplificare le autenticazioni.

SSO per team remoti

Con il lavoro remoto che diventa la nuova norma, l'SSO ha ampliato il suo ambito a praticamente tutte le risorse IT. È considerato la vera esperienza di single sign-on. Gli amministratori IT devono espandere il loro arsenale tecnologico e avanzare verso un servizio di directory cloud centralizzato per abilitarlo per i team remoti.

Il vero single sign-on mira a sfruttare un fornitore di identità (IDP) per avere un'unica identità che autentica un utente a tutto ciò che riguarda l'IT, non solo le applicazioni. Poiché gli spazi di lavoro si stanno spostando oltre gli uffici e convergendo verso le case, molti utenti potrebbero non utilizzare essenzialmente un sistema operativo Windows dove i sistemi SSO tradizionali possono gestire l'accesso degli utenti.

Gli amministratori IT devono ripensare i loro piani di gestione delle identità e degli accessi per servire meglio la forza lavoro moderna, dove una soluzione SSO è prevista per essere indipendente dal sistema operativo/piattaforma, guidata da protocolli e basata sul cloud.

Vantaggi dell'SSO

Indipendentemente dallo scopo per cui accedi a un sito web, ci si aspetta sempre un'esperienza senza interruzioni. Nessuno ama memorizzare credenziali separate per accedere ai siti. Con l'SSO, questi problemi possono essere minimizzati in un attimo, insieme a vari vantaggi aggiuntivi.

Aumento della produttività

Le richieste di assistenza per l'accesso al dipartimento IT sprecano un sacco di tempo e denaro su entrambi i fronti. Invece, un unico punto di accesso per diverse piattaforme riduce gli sprechi e aumenta la produttività.

- Chiamate al help desk: Quando gli utenti devono ricordare solo un set di credenziali per diverse piattaforme, non avranno bisogno di supporto tecnico così spesso.

- Esperienza utente: Senza la necessità di passare tra diversi URL e il reset costante delle password, gli utenti avranno un'esperienza molto migliore nell'accedere alle applicazioni e risparmieranno anche molto tempo.

Sicurezza migliorata

Poiché gli utenti devono ricordare solo un set di credenziali, è più probabile che impostino password forti. Di conseguenza, il rischio di furto di password è ridotto, non ponendo quindi minacce alle piattaforme integrate.

Inoltre, una struttura di single sign-on può essere resa extra sicura con l'autenticazione a due fattori o l'autenticazione a più fattori.

SSO combinato con l'autenticazione basata sul rischio

L'SSO consente all'utente di utilizzare una "chiave" principale per accedere a varie piattaforme basate sul web. Questo potrebbe essere preoccupante per alcuni in termini di sicurezza. Per garantire la sicurezza di ogni entità nella struttura integrata, l'SSO può essere combinato con l'autenticazione basata sul rischio (RBA).

RBA consente a te e al team di sicurezza di monitorare il comportamento degli utenti su ciascuna piattaforma. In caso di comportamento utente insolito, IP errato, fallimenti multipli di accesso, può essere richiesta una verifica di identificazione esterna. In caso di fallimento di questa verifica, l'indirizzo IP o il dispositivo verrà bloccato da ulteriori accessi.

Questa combinazione può risultare estremamente utile per prevenire crimini informatici, come il furto di dati, il danneggiamento del sito o il drenaggio delle risorse.

Riduce l'affaticamento da password

In mezzo ai crescenti tassi di crimini informatici, ogni sito web richiede una password unica. Di solito, questo richiede una combinazione di lettere in maiuscolo e minuscolo, numeri e caratteri speciali. Ricordare varie password per diversi siti web porta all'"affaticamento da password".

Utilizzare un metodo SSO permetterà agli utenti di avere un accesso senza problemi alle applicazioni, il che porta a una migliore esperienza utente e a un basso affaticamento da password.

Esperienza utente senza problemi

L'esperienza utente è una priorità per qualsiasi sito web. Indipendentemente da quante caratteristiche sorprendenti mostri sul tuo sito, gli utenti non saranno disposti a continuare se l'esperienza di accesso è faticosa.

Con un'integrazione SSO, puoi fornire ai tuoi utenti un'esperienza digitale moderna. Con requisiti di accesso una tantum e un ridotto carico di affaticamento da password, l'utente risparmierà tempo.

Prevenzione dell'IT ombra

L'IT ombra si riferisce all'uso di software non autorizzato sul posto di lavoro a spese dell'organizzazione. Questa pratica era precedentemente limitata agli acquisti di software ma è cresciuta esponenzialmente, ponendo rischi di furto di identità più significativi.

L'IT ombra è prevenibile utilizzando il metodo SSO. Gli amministratori IT possono impiegare questa struttura per monitorare le attività dei dipendenti sui server aziendali, garantendo la sicurezza complessiva dai crimini informatici.

Adozione delle applicazioni promosse dall'azienda

Quando il fastidio di credenziali di accesso multiple non è una preoccupazione, gli utenti hanno un'esperienza migliore nell'accedere a un'applicazione. Con l'SSO, questo può essere facilmente raggiunto, creando un mercato migliore e un tasso di adozione avanzato delle applicazioni promosse dalla tua azienda.

Le sfide nell'implementazione del single sign-on

L'SSO sembra la soluzione migliore per la maggior parte delle aziende, ma presenta alcune sfide di cui dovresti essere consapevole.

Ostacoli tecnici nell'integrazione

Il problema principale che la maggior parte delle aziende affronta è l'integrazione di vari sistemi utilizzando il single sign-on. È applicabile sia per l'architettura che per i protocolli di sicurezza di questi sistemi.

Attualmente, la maggior parte delle aziende opera su sistemi ERP o SAP antichi, che sono ancora lontani dalla struttura di rete moderna. D'altra parte, le applicazioni moderne si basano su un'architettura tecnologica all'avanguardia.

Per una coordinazione senza interruzioni tra tali sistemi contrastanti, c'è bisogno di un terreno comune. Fornirebbe un percorso comune a tutti questi sistemi equipaggiandoli con una funzionalità di single sign-on.

Attualmente, puoi trovare una gamma di tali fornitori di servizi che offrono funzionalità di single sign-on e autorizzano gli utenti che accedono a qualsiasi piattaforma integrata. Dovrebbe localizzare le informazioni dell'utente nel database, informare le altre applicazioni che l'utente ha già effettuato l'accesso e autenticare l'identità dell'utente.

Questa integrazione deve essere disponibile per ogni entità rilevante del sistema integrato, ad esempio, applicazione mobile, negozio online, sito web, programma di fidelizzazione, ecc. Poiché i punti di integrazione sono diversi, la sfida di garantire un'esperienza SSO senza interruzioni è enorme.

Interfaccia e coerenza

I sistemi interni utilizzati dalle aziende possono essere interfacce utente monotone. Tuttavia, questi sistemi devono avere un'interfaccia standard quando si tratta del processo di autenticazione.

La coerenza può essere raggiunta implementando la stessa politica e modello su tutte le piattaforme. Tuttavia, ottenere una somiglianza completa in ogni applicazione è difficile da realizzare se i progetti sono sviluppati da team diversi, inclusi proprietari di prodotti dedicati e sviluppatori front-end. Questo perché ogni proprietario di prodotto implementa la propria visione sul progetto, rendendo i risultati diversi dagli standard.

Durante l'implementazione dell'SSO, la pagina di accesso di ciascuna piattaforma diventa simile, che è ospitata centralmente. Di conseguenza, la finestra di accesso sarà la stessa su ogni sistema rivolto al cliente perché sarà un passaggio necessario per tutti i sistemi inclusi.

Coordinamento dei tempi

Una struttura di single sign-on coinvolge almeno due o più sistemi. L'implementazione può essere divisa in fasi; cioè, può essere introdotta solo per un sistema e poi per gli altri fino a quando l'integrazione completa non è completata. Anche dopo aver suddiviso il processo in fasi, ci saranno ancora sfide significative.

A causa di tali sfide, è meglio sviluppare e implementare l'SSO simultaneamente su tutti i sistemi rilevanti. Facendo così, beneficerà sia l'azienda che i suoi utenti. L'azienda risparmierà molto tempo, denaro e risorse prevenendo la possibilità di ripetuti tentativi ed errori. Gli utenti potranno utilizzare la funzionalità di accesso centralizzato su tutte le piattaforme.

Impatto sulle prestazioni

Il processo di accesso SSO funziona principalmente su una serie di reindirizzamenti tra i sistemi e il software SSO. Quando un utente accede o viene automaticamente loggato a causa della selezione dell'opzione "Ricordami", il reindirizzamento sottostante richiede un po' di tempo.

Questo è dovuto a un cambio di dominio e al reindirizzamento a un altro sistema o sito web. Di conseguenza, l'utente è costretto ad aspettare più a lungo. Se il sistema SSO rallenta anche solo marginalmente, tutti gli utenti su ogni sistema affronteranno un ritardo.

Il rallentamento dell'SSO può essere causato da vari motivi. Ad esempio, supponiamo che la soluzione SSO sia implementata su due canali. Attualmente, gli utenti di questi due canali possono accedere alla pagina di accesso SSO. Poi, ci sono altri tre canali aggiunti al sistema contemporaneamente. Ora, gli utenti di cinque canali possono accedere alla pagina di accesso SSO. Questo aumento improvviso del traffico può rallentare il sistema SSO, aumentando il periodo di attesa dell'utente.

In conclusione, l'implementazione scaglionata dell'SSO danneggia le sue prestazioni. In questa particolare soluzione, il tempo di accesso si deteriorerà inevitabilmente se il processo di accesso e autorizzazione è gestito da sistemi separati.

Questo problema può essere evitato fornendo un'infrastruttura adeguata ed elaborata al sistema SSO per gestire in modo efficiente e rapido le richieste.

Risoluzione dei problemi

Per quanto l'SSO sia vantaggioso per un'impresa, pone alcuni problemi per le parti coinvolte. Prima di implementare questa struttura, un'azienda deve essere pronta con una strategia di risoluzione dei problemi e procedure per gestire i reclami degli utenti.

Tutti i sistemi integrati attraverso una struttura SSO devono avere team di supporto dedicati. Il loro compito è raccogliere tutti i problemi e le richieste segnalati e analizzare se il problema è originato nel sistema dell'azienda, nel software SSO, all'estremità dell'utente o da qualche parte nel mezzo. Questo è probabilmente il metodo più efficiente per gestire tutti i problemi segnalati nel sistema.

I 5 migliori software di single sign-on

Il software di single sign-on consente agli utenti di accedere a varie applicazioni utilizzando un unico set di credenziali di accesso. Aiuta gli amministratori IT a centralizzare la gestione degli accessi consentendo agli utenti di navigare tra le applicazioni senza problemi. L'obiettivo principale dell'SSO è fornire un accesso sicuro ai server aziendali anziché gestire dati e password.

Per qualificarsi per l'inclusione nell'elenco, un prodotto deve:

- Utilizzare un unico portale per fornire accesso a più applicazioni e database

- Prevenire accessi multipli automatizzando l'autenticazione

- Centralizzare il server di autenticazione per accedere a più applicazioni

- Offrire accesso sicuro a dati e informazioni

- Integrare l'accesso di login alle applicazioni aziendali

* Di seguito sono riportati i cinque principali software di single sign-on dal Grid® Report Inverno 2021 di G2. Alcune recensioni possono essere modificate per chiarezza.

1. Okta

Okta sfrutta la potenza del cloud per fornire soluzioni di gestione delle identità come l'SSO che si integrano direttamente con le directory e i sistemi di identità esistenti di un'organizzazione e più di quattromila altre applicazioni. Offre una soluzione SSO con un motore di federazione completo e politiche di accesso flessibili.

Cosa piace agli utenti:

"Questa è l'applicazione più affidabile che sto usando per creare connessioni a lungo termine con il mio team in modo che possano avere accesso alle varie applicazioni per fornire migliori servizi ai clienti. Attraverso questo strumento, non sono più preoccupato per eventuali accessi errati a qualsiasi applicazione. Ma mi fornisce un'opzione di single sign-on per cui è molto facile iniziare a lavorare ogni giorno, e ha anche ridotto i reclami poiché il mio team sta godendo di un accesso più veloce alle nuove app anche."

- Recensione di Okta, Andrey T.

Cosa non piace agli utenti:

"Non c'è davvero nulla di problematico. L'interfaccia a volte può essere complicata, ma il prodotto è in continua evoluzione, e molta UX è già stata sistemata ed è ora molto utilizzabile."

- Recensione di Okta, Xavier R.

2. Citrix Workspace

Citrix Workspace va oltre il tradizionale SSO per regolare l'accesso alle app in base a come e dove vengono utilizzate e fornisce sicurezza contestuale garantendo al contempo una maggiore produttività. Fornisce un approccio zero-trust per accedere a applicazioni web, virtuali e SaaS.

Cosa piace agli utenti:

"Installazione e distribuzione facili tramite SCCM. Anche senza uno strumento di distribuzione remota come SCCM, l'installazione è abbastanza semplice. Avere SCCM o simile rende solo la distribuzione molto più facile. Non ho mai incontrato problemi di compatibilità, nemmeno con applicazioni legacy più vecchie.

Abbiamo diverse applicazioni legacy che rientrano nel modello tradizionale client-server ma sono necessarie per funzionare in tutta l'azienda. Sebbene ci siano altre opzioni disponibili, Citrix Workspace consente la consegna più efficiente di queste applicazioni garantendo che le app siano consegnate in modo sicuro.

È anche molto semplice da amministrare, anche per coloro che non hanno esperienza precedente con i prodotti Citrix poiché l'interfaccia è molto diretta e al punto."

- Recensione di Citrix Workspace, Anthony B.

Cosa non piace agli utenti:

"A parte il prezzo, che è un po' costoso rispetto ai suoi concorrenti, la vita con Citrix Workplace è molto fluida e facile per un amministratore. Finora, non ho affrontato alcuna grande sfida da menzionare qui che mi abbia messo in una situazione molto difficile."

- Recensione di Citrix Workspace, Serdar M.

3. Duo Security

Il single sign-on di Duo Security offre agli utenti un'esperienza di accesso facile e coerente per qualsiasi e ogni applicazione, sia on-premise che basata su cloud, senza compromettere la sicurezza. L'SSO basato su cloud di Duo completa la sua soluzione di autenticazione a più fattori (MFA), mentre la piattaforma zero-trust si integra con dozzine di altri strumenti di SSO e fornitori di identità, consentendo di proteggere l'accesso ad applicazioni e directory.

Cosa piace agli utenti:

"La capacità di MFA push sul tuo telefono o orologio è fantastica rispetto all'uso di un token o alla verifica tramite SMS. Duo Restore è anche un grande risparmio di tempo quando ottieni un nuovo dispositivo mobile e devi trasferire tutti i tuoi token MFA su quel dispositivo. I nostri utenti finali amano anche la possibilità di applicare l'MFA in base alla posizione o ad altri criteri in modo selettivo. La console di amministrazione ti dà una grande visibilità sui dispositivi che si connettono alla tua rete, versioni del sistema operativo, ecc."

- Recensione di Duo Security, Ben C.

Cosa non piace agli utenti:

"L'applicazione mobile non funziona bene. Sarebbe bello se potesse essere migliorata. Inoltre, sarebbe fantastico aggiungere più app native e ridurre il conteggio dell'uso della licenza per il periodo di 90 giorni fornito."

- Recensione di Duo Security, Ana D.

4. OneLogin

OneLogin fornisce soluzioni di gestione delle identità semplici e sicure per le organizzazioni, facilitando l'accesso con un clic a tutte le applicazioni cloud e on-premise aziendali su tutti i tipi di dispositivi. Riduce il costo dell'infrastruttura di identità e consente agli utenti di estendere la politica di identità al cloud in modo efficiente.

Cosa piace agli utenti:

"Ottimo supporto, documentazione e risorse disponibili. Il team di supporto account di OneLogin è in cima a controllare su di noi per garantire che tutto continui a funzionare senza problemi con riunioni trimestrali. Durante queste riunioni, esaminano il nostro account OneLogin e ci tengono aggiornati su ciò che OneLogin ha pianificato per i futuri rilasci. Esaminano eventuali ticket di supporto che abbiamo inviato e rispondono a qualsiasi domanda potremmo avere. Apprezziamo tutta la loro comunicazione, ed è di prim'ordine.

- Recensione di OneLogin, Jon D.

Cosa non piace agli utenti:

"Le regole di mapping possono diventare spaventose quando hai una logica complessa che stai cercando di mantenere. La semplicità delle regole di mapping è una lama a doppio taglio. Da un lato, non ci vuole molta potenza cerebrale per capire cosa fa ciascuna regola, ma se stai cercando di avere una logica di ramificazione complessa, è un po' come programmare in assembly: fattibile, solido come una roccia quando lo fai bene, ma difficile da tracciare a volte."

- Recensione di OneLogin, Joseph A.

5. LastPass

Dal single sign-on e gestione delle password all'autenticazione a più fattori adattiva, LastPass aiuta le aziende a essere più sicure, aumentare la produttività e mantenere la conformità offrendo un controllo superiore all'IT e consentendo un accesso senza interruzioni alle applicazioni.

Cosa piace agli utenti:

"L'integrazione SSO con Azure AD è stata un gioco da ragazzi. Hanno fornito una grande documentazione proprio sulla pagina di iscrizione. Il plugin del browser funziona anche generalmente bene con la maggior parte dei siti web moderni. Le funzionalità di organizzazione delle password in LastPass sono anche utili per coloro che hanno letteralmente centinaia di accessi da gestire; semplicemente non sarebbe possibile farlo senza una soluzione di gestione degli accessi privilegiati di qualità come LastPass. Aggiungere la capacità di condividere cartelle con altri utenti lo rende una soluzione fantastica."

- Recensione di LastPass, Chris S.

Cosa non piace agli utenti:

"La versione dell'applicazione per smartphone ha problemi a seconda del dispositivo che usi. In termini abbreviati, possiamo evidenziare che gli aggiornamenti sono imposti e vengono eseguiti automaticamente una volta integrati nella piattaforma, il che porta a processi lenti, ritardando notevolmente il progresso del lavoro, menzionando che l'aggancio con i browser predefiniti sul tuo computer è una grande sfida poiché la maggior parte non è supportata."

- Recensione di LastPass, Tom J.

Muoviti verso un'autenticazione rapida e sicura

Lo schema di single sign-on può cambiare le dinamiche di come gli utenti accedono ad applicazioni e servizi che li aiutano a fornire i risultati che ti aspetti. Introdurli al single sign-on fornirà un modo sicuro e veloce per accedere ad applicazioni cloud e on-premise, offrendo un'esperienza utente senza interruzioni migliorando al contempo la sicurezza informatica.

Scopri di più su come puoi migliorare ulteriormente questa esperienza gestendo i controlli di accesso degli utenti con il provisioning degli utenti.