Non passa giorno senza che accediamo a internet in qualche forma o modo.

Che si tratti di fare acquisti online, accedere al nostro servizio di streaming preferito o postare sui social media, è diventato una parte integrante della nostra vita quotidiana.

A causa di questo intenso utilizzo e dipendenza da internet, siamo molto vulnerabili agli attacchi informatici. Fortunatamente, navigare su internet è reso più intelligente e sicuro con una rete privata virtuale (VPN).

Cos'è una VPN?

Una rete privata virtuale o VPN crea una connessione sicura a un'altra rete su internet. Questo consente l'invio e la ricezione sicura di dati su reti condivise o pubbliche su vari dispositivi, offrendo agli utenti una maggiore privacy e anonimato durante la navigazione su internet.

Secondo IBM, il costo medio di una violazione dei dati negli Stati Uniti è di ben 9,44 milioni di dollari.

A causa dell'aumento della criminalità informatica, non è mai stato così importante garantire che i nostri dati siano mantenuti privati. Utilizzare una VPN offre tranquillità quando è necessario accedere alla rete della propria azienda da remoto, bloccare il proprio indirizzo di protocollo internet (IP), o semplicemente assicurarsi che la propria presenza online rimanga non pubblica. Approfondiamo cosa sia una VPN e cosa faccia.

A cosa serve una VPN?

Ci sono molte situazioni in cui una VPN può essere utile. Ad esempio, un'azienda protegge tutti i suoi dati memorizzandoli all'interno di una rete privata.

Questo viene generalmente fatto su un server, un computer reale o un servizio ospitato nel cloud. Poiché i dati aziendali devono essere protetti, la rete utilizzata dovrebbe essere privata.

Se un'azienda ha un team di lavoratori remoti o dipendenti che viaggiano spesso, una VPN estende quella rete privata, rendendola virtuale e dandole la possibilità di essere accessibile ovunque.

Questo consente a questi dipendenti di unirsi in modo sicuro alla rete utilizzando connessioni VPN. Utilizzare una VPN significa che tutto questo può essere fatto in sicurezza continuando a mantenere tutti i dati aziendali privati.

Per comprendere appieno una VPN, basta scomporre il suo nome.

- Virtuale: Quando si utilizza una VPN, un utente avrà una connessione privata direttamente a qualsiasi sito web, o a un altro computer o dispositivo connesso ad essa.

- Privata: Tutte le visite ai siti web o qualsiasi altra attività online, come lo streaming di intrattenimento, è strettamente tra l'utente e il sito web visitato.

- Rete: Un utente VPN ha accesso a una rete specifica all'interno del server VPN, che comprende una posizione specifica.

Vuoi saperne di più su Software VPN aziendale? Esplora i prodotti VPN aziendale.

Come funziona una VPN?

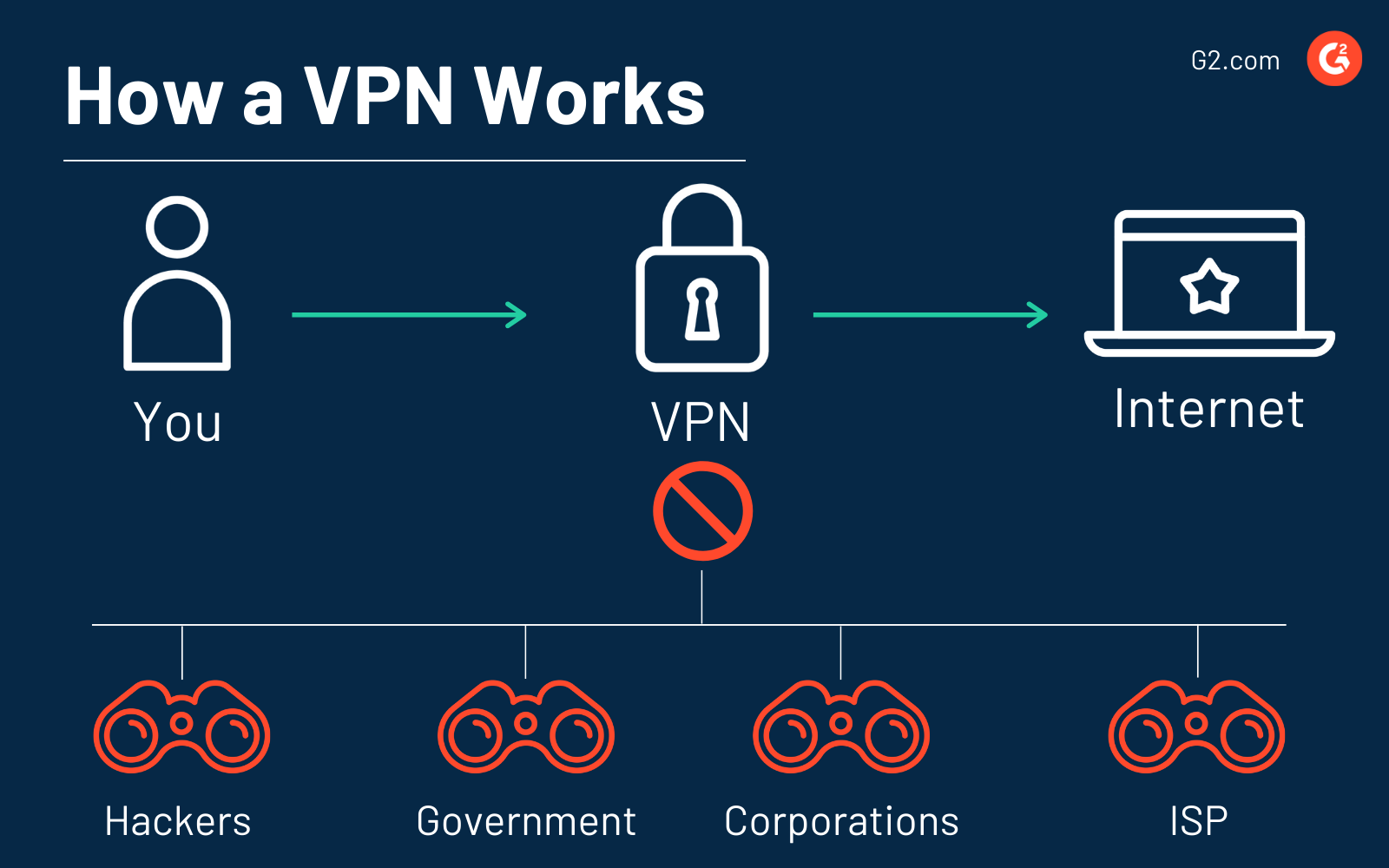

Quando non si utilizza una VPN e si accede a un sito web su internet, il proprio fornitore di servizi internet (ISP) reindirizza al sito web che si desidera visitare. Tutto il traffico internet passa attraverso i server dell'ISP, il che significa che possono vedere e registrare tutto ciò che si fa online.

Quando si utilizza una VPN, reindirizza il traffico internet attraverso un server remoto configurato. Quindi, la VPN nasconde il proprio indirizzo IP e cripta tutti i dati che si inviano o ricevono.

La VPN agisce come un intermediario mentre ci si connette a internet — nasconde il proprio indirizzo IP e protegge le informazioni personali. Se qualcuno tentasse di intercettare i dati, come un hacker o qualcuno che cerca di rubare la propria identità, i dati non sarebbero leggibili, essenzialmente apparendo come un insieme di caratteri senza senso.

Questo viene fatto creando un tunnel sicuro che protegge la connessione del dispositivo a internet. Il tunnel è citato autenticando prima il dispositivo con un server VPN.

Quindi, il server applica un ulteriore livello di protezione, chiamato protocollo di crittografia, a tutti i dati che vanno avanti e indietro tra il dispositivo e la destinazione.

Prima che i dati raggiungano la loro destinazione, tutte le informazioni sensibili vengono suddivise in pacchetti. Per una protezione aggiuntiva, la VPN prende ogni pacchetto di dati e lo racchiude in un pacchetto esterno, che viene poi criptato attraverso un processo chiamato incapsulamento.

Questo pacchetto extra mantiene tutti i dati sensibili sicuri mentre viene trasferito dal dispositivo alla destinazione all'interno del tunnel.

Una volta che i dati sono arrivati in sicurezza alla loro destinazione, può iniziare il processo di decrittazione.

È importante ricordare che quando il pacchetto di dati raggiunge la destinazione, arriverà con un nuovo indirizzo IP fornito dalla VPN. Per questo motivo, se ci si connette a un server in un altro paese, sembrerà che si stia navigando da quel paese.

Come funziona la crittografia VPN

La crittografia nasconde informazioni che non possono essere lette senza una password specifica, nota come chiave. Questa chiave viene utilizzata per decifrare il codice complesso in cui vengono trasformati i dati personali.

Gli unici possessori di questa chiave sono il proprio dispositivo e il server VPN. Il processo di decodifica di questi dati, noto come decrittazione, è il modo in cui le informazioni vengono rese nuovamente leggibili attraverso l'applicazione della chiave.

Il processo di crittografia VPN avviene in tre fasi:

- Una volta stabilita una connessione all'interno della VPN, i dati vengono codificati all'interno di un tunnel sicuro, rendendoli illeggibili mentre viaggiano dal dispositivo al server VPN.

- Il dispositivo viene ora visto come se fosse sulla stessa rete della VPN, quindi l'indirizzo IP utilizzato è uno dei server del fornitore di VPN.

- Si può navigare su internet come si desidera, accedendo a una varietà di siti web e soluzioni software, mentre la VPN protegge le informazioni personali.

La crittografia viene utilizzata non solo nelle VPN. Ad esempio, pensa a tutte le volte che inserisci il numero della tua carta di credito quando fai acquisti su un sito web sicuro. Il numero della tua carta di credito e tutte le altre informazioni private vengono criptate, rendendole illeggibili fino a quando non raggiungono la loro destinazione finale. In questo caso, la destinazione finale sarebbe il sito web da cui stai acquistando.

Grazie al processo di crittografia, una VPN può nascondere con successo cose come:

- La tua cronologia di navigazione e attività web

- Il tuo indirizzo IP

- La tua posizione

- I tuoi dati su un dispositivo

Perché usare una VPN?

A questo punto, potresti chiederti se vale la pena usare una VPN e quali sono i vantaggi di usarne una in primo luogo. Ci sono molti vantaggi e ragioni per cui le persone si rivolgono costantemente alle VPN. Analizziamoli.

Per cambiare un indirizzo IP

Il tuo indirizzo IP funziona come il tuo numero di telefono o indirizzo di casa nel senso che dice ai siti web dove ti trovi e come connettersi al tuo dispositivo. Quando usi una VPN, ti fornisce un nuovo indirizzo IP, quindi tutto il tuo traffico sembrerà provenire da un altro luogo.

Per rimanere al sicuro quando si utilizza il WiFi pubblico

Non è raro recarsi alla biblioteca più vicina o al bar con il proprio dispositivo e unirsi al WiFi pubblico. Lo facciamo sempre -- ma lo fanno anche gli hacker.

Tutto ciò di cui hanno bisogno è un'attrezzatura semplice e possono avere accesso ai tuoi nomi utente e password quando passano attraverso un punto WiFi condiviso. Utilizzare una VPN cripta queste informazioni, rendendole illeggibili a un hacker.

Per bloccare il tracciamento online

Quante volte hai cercato un nuovo paio di scarpe online solo per vedere un annuncio per quelle stesse scarpe su un altro sito web cinque minuti dopo? O forse hai fatto acquisti online per tutine per il neonato del tuo migliore amico, solo per essere mostrato annunci per abbigliamento per bambini per i prossimi sei mesi.

È successo a tutti noi, ma quando usi una VPN, puoi impedire agli inserzionisti di invadere la tua privacy online prendendo di mira il tuo indirizzo IP per gli annunci. Criptare il tuo traffico e sostituire il tuo indirizzo IP ti impedisce di lasciare un'impronta online che un ISP o un'agenzia di terze parti può tracciare.

Per viaggiare in sicurezza

Che tu stia viaggiando per lavoro o voglia controllare le cose durante una vacanza, potresti scoprire di non fidarti del WiFi del tuo hotel.

Grazie alla crittografia VPN, puoi controllare in sicurezza la tua email, prenotare un nuovo volo per tornare a casa o trasferire denaro sul tuo conto bancario. Questo significa che puoi accedere sia alla rete della tua azienda per accedere ai documenti di lavoro sia alla tua rete domestica, indipendentemente da quanto lontano ti trovi.

Per scaricare file

Che tu voglia ammetterlo o meno, una VPN sarà utile quando scarichi file utilizzando BitTorrent, che è un protocollo di comunicazione per la condivisione di file peer-to-peer per distribuire dati e file su internet.

Il peer-to-peer è uno dei metodi più veloci ed efficaci per condividere grandi set di dati su una rete. Tuttavia, molti ISP scoraggiano gli utenti di internet da questo tipo di condivisione di file.

Se il tuo ISP sta rendendo qualcosa come BitTorrent estremamente lento, puoi scegliere di usarlo tramite una VPN, consentendo l'accesso a velocità più elevate e una facile condivisione.

Per evitare la censura su internet

Se ti trovi a viaggiare in un paese straniero, una VPN può aiutarti a bypassare la censura su internet e accedere a servizi che potrebbero essere bloccati. Ad esempio, la Cina blocca alcune piattaforme di social media, come Facebook. Se ti trovi in vacanza lì, potresti anche perdere l'accesso a determinati siti web.

Poiché una VPN può cambiare il tuo indirizzo IP per far sembrare che ti trovi altrove, puoi connetterti a un server VPN nel tuo paese d'origine, permettendoti di accedere a tutti i tuoi siti web preferiti.

Consiglio: Scopri se l'uso di una VPN è legale nel paese in cui vivi o nel paese in cui viaggerai.

Tipi di VPN

Esistono essenzialmente due tipi di VPN che puoi utilizzare. Quale scegli dipenderà da cosa stai usando la VPN.

1. VPN di accesso remoto

Una VPN di accesso remoto consente a un utente di connettersi a una rete privata e accedere a tutti i suoi servizi e risorse pur essendo completamente remoto.

La connessione creata tra l'utente e la rete privata avviene tramite internet, consentendo alla connessione di essere completamente privata e sicura. Questo tipo di VPN è tipicamente utile sia per gli utenti domestici che per gli utenti aziendali.

Ad esempio, un utente domestico utilizza tipicamente una VPN per bypassare eventuali restrizioni regionali su internet e accedere a siti web bloccati. Un dipendente di un'azienda che sta attualmente lavorando da remoto può utilizzare una VPN per connettersi alla rete della sua azienda, consentendogli di accedere a file e risorse su una rete privata.

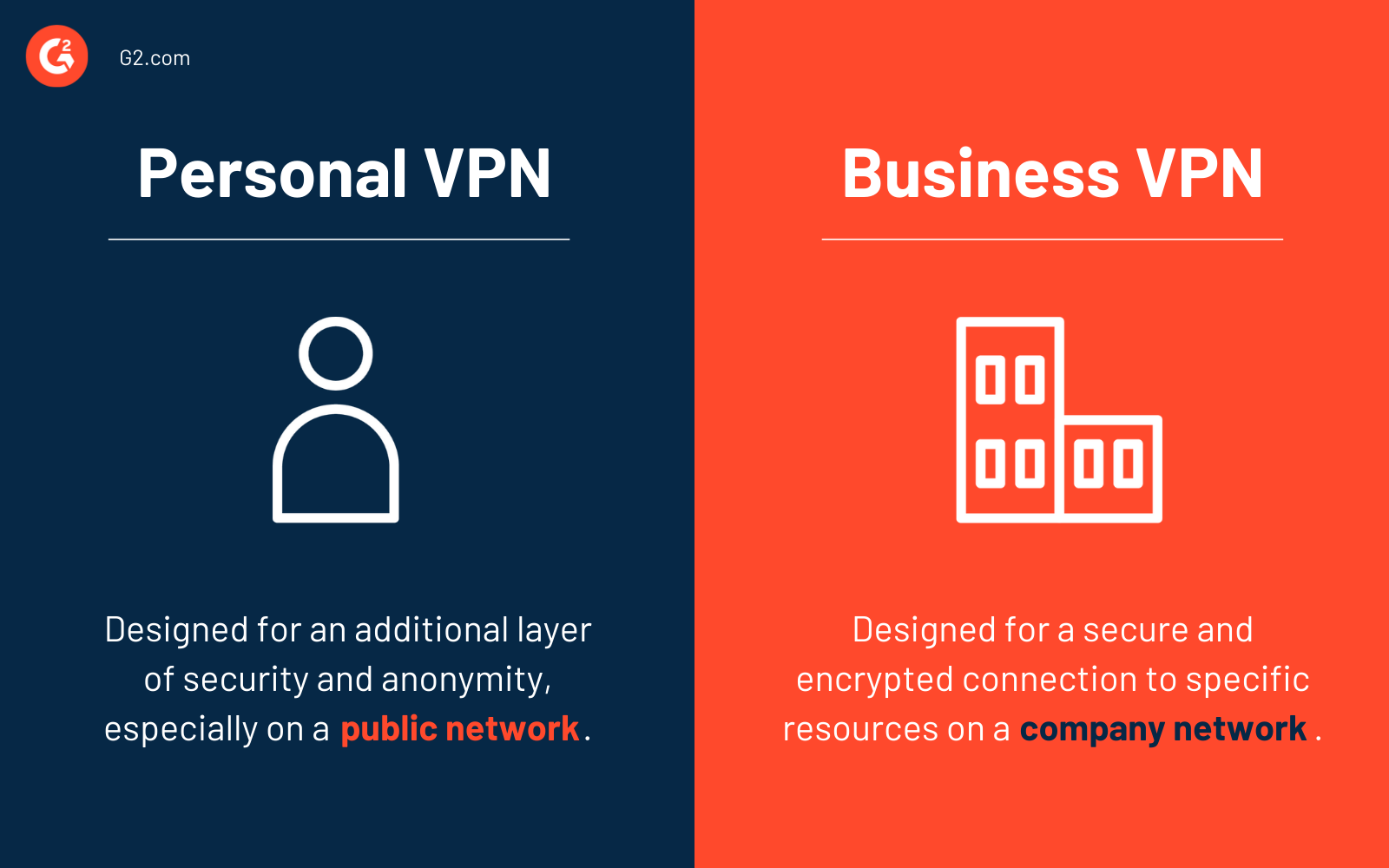

VPN personale vs. VPN aziendale

È importante notare che ci sono alcune differenze chiave tra una VPN personale e una VPN aziendale.

Come suggerisce il nome, una VPN personale è quella che useresti a casa o quando svolgi questioni personali. Ad esempio, useresti una VPN personale quando utilizzi una rete WiFi pubblica. Lo stesso vale se stai cercando di accedere a un video di YouTube con restrizioni geografiche.

Una VPN aziendale, a volte chiamata anche VPN aziendale, offre l'opportunità ai dipendenti di una specifica organizzazione di utilizzare una connessione crittografata end-to-end sicura per le risorse cloud su una rete aziendale.

2. VPN da sito a sito

Una VPN da sito a sito, chiamata anche VPN da router a router, è utilizzata principalmente da grandi aziende o organizzazioni che hanno uffici in diverse località. Questo consente a queste aziende di connettere la rete di una sede ufficio alla rete di un'altra sede ufficio.

Pensa a questo come a un ponte immaginario tra le due reti che le collega a internet mantenendo una connessione sicura e privata.

All'interno delle VPN da sito a sito, ci sono due modi per procedere:

- VPN basata su intranet: Quando diversi uffici della stessa azienda sono connessi utilizzando una VPN da sito a sito.

- VPN basata su extranet: Quando le aziende utilizzano VPN da sito a sito per connettersi all'ufficio di un'altra azienda.

Quando viene utilizzata una VPN da sito a sito, un router funge da client VPN e un altro router viene utilizzato come server VPN poiché questo tipo si basa sulla comunicazione da router a router. Quando l'autenticazione è completa tra i due router, la comunicazione può iniziare.

Come scegliere la VPN giusta

Non si può negare che il mercato delle VPN sia affollato di opzioni, quindi quando si sceglie un software VPN, chiediti queste domande:

- Perché hai bisogno di una VPN? Stai cercando di proteggere la tua casa o il tuo posto di lavoro? Che tipo di attività online farai che richiedono una VPN? Streaming di film? Lavorare online mentre viaggi?

- Quali qualità cerco in una VPN? La VPN dovrà supportare più di una connessione? Vuoi velocità? Anonimato? Migliore crittografia?

- Quali strumenti VPN hanno quegli elementi nella mia lista dei desideri? Elimina le opzioni che non possono fornirti ciò di cui hai bisogno. Prendi nota speciale del protocollo VPN – determinerà i livelli di crittografia e sicurezza.

- Qual è il tuo budget? Vedi cosa puoi permetterti. Più capacità ha una VPN, più sarà costosa.

Protocolli VPN

I due tipi di VPN si basano su sei diversi protocolli di sicurezza VPN. Ogni protocollo VPN fornisce agli utenti diverse funzionalità e livelli di sicurezza a seconda delle loro esigenze.

- Internet Protocol Security: Altrimenti noto come IPSec, questo protocollo viene utilizzato per proteggere tutte le comunicazioni internet su una rete IP. Questo viene fatto autenticando la sessione e criptando ogni pacchetto di dati durante la connessione. Questo protocollo può essere utilizzato in combinazione con altri per aumentare la sicurezza.

- Layer 2 Tunneling Protocol: L2TP è un protocollo di tunneling che viene solitamente combinato con IPSec per creare una connessione VPN estremamente sicura. Questo viene fatto costruendo un tunnel tra due punti di connessione L2TP e il protocollo IPSec per criptare i dati e salvaguardare la comunicazione tra il tunnel.

- Point-to-Point Tunneling Protocol: PPTP è uno dei protocolli VPN più comunemente usati. Costruisce un tunnel e racchiude il pacchetto di dati. Utilizza un protocollo point-to-point (PPP) per criptare i dati tra la connessione.

- Secure Socket Layer e Transport Layer Security: SSL e TLS creano una connessione VPN specifica in cui il browser web funge da client e l'accesso dell'utente è limitato a determinate applicazioni anziché all'intera rete. Questo protocollo è principalmente utilizzato dai siti web di shopping online e dai fornitori di servizi.

- OpenVPN: OpenVPN utilizza un protocollo di sicurezza personalizzato basato sui protocolli SSL e TLS. È una VPN open-source utile per creare connessioni point-to-point e site-to-site.

- Secure Shell: SSH crea un tunnel VPN in cui avviene il trasferimento dei dati, garantendo che il tunnel sia correttamente criptato. Questo protocollo trasferisce i dati da una porta locale su un server remoto attraverso il tunnel criptato.

Miglior software VPN

Mentre diversi servizi online come Proxy consentono di nascondere il proprio indirizzo IP e reindirizzare il traffico internet, le VPN offrono il pacchetto completo per garantire maggiore sicurezza e privacy.

Che tu stia utilizzando internet per fare acquisti online o accedere alle risorse della tua azienda come lavoratore remoto, lascia che una VPN si occupi di mitigare qualsiasi rischio di violazione dei dati o possibile causa legale che potrebbe seguire.

Per essere inclusi nella nostra categoria di software VPN, un prodotto deve:

- Utilizzare sistemi di crittografia e sicurezza per connettere i dispositivi a reti private.

- Limitare l'accesso a reti private e dati sensibili esclusivamente al personale autorizzato.

- Identificare il traffico di rete a livello di pacchetto per codificare i dati sensibili.

- Utilizzare protocolli di tunneling per instradare le connessioni a reti sicure.

* Di seguito sono riportati i 10 principali software VPN dal G2’s Winter 2023 Grid® Report. Alcune recensioni possono essere modificate per chiarezza.

1. NordVPN

NordVPN aiuta le aziende a mantenere sicure le loro reti e connessioni internet aggiungendo un ulteriore livello di protezione per proteggere tutte le comunicazioni. Grazie alla forte crittografia applicata a tutto il traffico in entrata e in uscita, nessuna terza parte può accedere a informazioni riservate.

Cosa piace agli utenti:

“Fornendo il miglior gateway sicuro, NordVPN ha fatto molta strada per permetterci di sentirci liberi in questa era di problemi di fiducia. Non solo fornisce una politica di non registrazione, ma offre anche protezione totale durante la navigazione su internet. Un account può essere utilizzato per molti dispositivi a scopo di protezione. Con un pacchetto molto ragionevole, offre accesso a ogni diversa versione di contenuti geo-bloccati e amplia le vedute.”

- Recensione NordVPN, Jeremy P., 7 aprile 2020

Cosa non piace agli utenti:

“Occasionalmente ho osservato alcuni problemi di connettività con server specifici. Inoltre, i piani tariffari di NordVPN possono essere più costosi rispetto ad altri fornitori di VPN, quindi questo sembra essere un po' problematico per me."

- Recensione NordVPN, Abhijeet S., 22 marzo 2023

2. Absolute Secure Access

Absolute Secure Access è una VPN aziendale che consente agli utenti di accedere in modo sicuro a risorse cruciali in un cloud pubblico e proteggere informazioni riservate. La suite software ha tre prodotti, Absolute VPN per proteggere i dati in movimento, Absolute ZTNA per tenere lontani gli utenti non autorizzati e Absolute Insights per monitorare e migliorare l'esperienza di lavoro remoto.

Cosa piace agli utenti:

“Absolute Secure Access rende davvero facile per i nostri utenti accedere alle risorse aziendali sul campo. La maggior parte dei nostri utenti monitora continuamente i sistemi aziendali e ha bisogno di una comunicazione costante con quei sistemi. Absolute Secure Access rende questo processo senza soluzione di continuità e senza frustrazioni.”

- Recensione Absolute Secure Access, Micheal W., 9 febbraio 2023

Cosa non piace agli utenti:

“La curva di apprendimento iniziale è un po' opprimente, ma consiglio di seguire il loro eccellente corso di certificazione che ti permetterà di creare politiche in pochissimo tempo!”

- Recensione Absolute Secure Access, Mike S., 10 febbraio 2023

3. pfSense

pfSense è un software open-source per firewall e routing. Basato sul sistema operativo FreeBSD, questa soluzione di sicurezza di rete è ideale per uso personale e professionale. Ha un'interfaccia utente basata sul web e diverse funzionalità come la traduzione degli indirizzi di rete (NAT), l'anti-spoofing, il blocco delle applicazioni, la crittografia SSL, il supporto multilingue e altro, che gli conferiscono un vantaggio rispetto ad altre soluzioni commerciali.

Cosa piace agli utenti:

“La quantità di potenza e flessibilità che pfSense porta alla tua rete è eccezionale. La capacità VPN integrata significa che connettersi alla mia rete dall'esterno è facile e non richiede hardware aggiuntivo. Il controllo completo su come i pacchetti fluiscono da e verso internet, e anche tra le LAN; significa che ho un controllo che mi permette di mantenere la mia rete funzionante in modo efficiente e sicuro. Se sei abituato a gestire solo l'hardware che il tuo fornitore ti dà, pfSense è un notevole passo avanti.”

- Recensione pfSense, Jay M., 26 febbraio 2023

Cosa non piace agli utenti:

“Il principale svantaggio per me è che ci vuole un po' di tempo per familiarizzare e sentirsi a proprio agio con lo strumento, ma anche questo è un piccolo problema poiché è vero per qualsiasi tecnologia. Poiché la documentazione è robusta e liberamente disponibile, l'unico costo è il tempo necessario per leggerla e capirla.”

- Recensione pfSense, Dorian D., 20 marzo 2023

4. ExpressVPN

ExpressVPN fornisce agli utenti una VPN facile da usare e ad alta velocità che è ultra-sicura. Inoltre, con un'installazione istantanea e una larghezza di banda illimitata su fino a cinque dispositivi, puoi essere sicuro di essere protetto dagli attacchi.

Cosa piace agli utenti:

“È facile accedere e funziona in background, senza rallentare la velocità di internet. Si accende da solo, quindi non devi nemmeno pensarci dopo averlo installato."

- Recensione ExpressVPN, Angeline H., 20 maggio 2022

Cosa non piace agli utenti:

“Occasionalmente ci sono problemi di connessione con la versione per laptop. Questo accade quando il laptop "si addormenta". La VPN ha quindi difficoltà a riconnettersi e a volte deve essere "riparata" utilizzando la funzione Aggiungi/Elimina App in Windows.”

- Recensione ExpressVPN, John S., 5 luglio 2022

5. Perimeter 81

Perimeter 81 è un servizio di sicurezza nativo del cloud che consente alle organizzazioni di accedere in modo sicuro alle risorse, gestire le reti e ridurre il rischio di violazioni dei dati. Il software ospita una gamma di funzionalità come l'autenticazione a più fattori, il filtraggio web, la protezione Wi-Fi automatica e la gestione delle identità per un'esperienza cibernetica sicura.

Cosa piace agli utenti:

“Interfaccia semplice e intuitiva che è facile da usare. Anche un utente principiante e qualcuno non esperto di sicurezza cloud può gestire facilmente il proprio account.”

- Recensione Perimeter 81, Himanshu D., 14 novembre 2022

Cosa non piace agli utenti:

“A volte provo a connettermi a una rete esterna e non me lo permette, devo riavviare la macchina e poi posso connettermi a reti esterne tramite Perimeter 81.”

- Recensione Perimeter 81, Ronald B., 24 maggio 2022

6. ProtonVPN

ProtonVPN è progettato con la sicurezza come suo obiettivo principale. Invia il traffico internet attraverso un tunnel criptato, quindi password e dati riservati rimangono al sicuro anche quando utilizzati su una connessione internet pubblica o non sicura.

Cosa piace agli utenti:

“Facile da usare, tunneling VPN sicuro da un'azienda rispettabile che mette la privacy al primo posto con un modello di business comprensibile che si allinea ai suoi utenti. Offre ancora un'opzione gratuita per proteggere tutti e anche per dimostrare come funziona il prodotto.”

- Recensione ProtonVPN, Richard P. 10 giugno 2022

Cosa non piace agli utenti:

“Non ci sono molti aspetti negativi per ProtonVPN; tuttavia, i piani a pagamento sono un po' costosi nel mercato attuale. La caratteristica mancante più evidente è il tunneling diviso, dove non possiamo selezionare quali app utilizzare la VPN e quali no.”

- Recensione ProtonVPN, Srivatsa V., 6 marzo 2023

7. OpenVPN Access Server

OpenVPN fornisce agli utenti soluzioni VPN flessibili per proteggere le loro comunicazioni dati, che si tratti di privacy su internet, accesso remoto per i dipendenti, protezione dell'IoT o networking di data center cloud.

Cosa piace agli utenti:

“Mi piace che abbia aggiornamenti frequenti. L'installazione e la configurazione sono semplici e abbastanza intuitive. C'è molta documentazione disponibile per aiutare lungo il percorso. Viene fornito con un paio di licenze gratuite per uso personale, quindi soddisfa le mie esigenze. Ha un installatore lato client molto facile integrato nel server.”

- Recensione OpenVPN, Rajat H., 7 marzo 2023

Cosa non piace agli utenti:

“A volte i profili dei clienti/dipendenti scadono o smettono di funzionare senza motivo. È molto facile da risolvere, ma causa ancora un piccolo fastidio di tanto in tanto. A parte questo, nulla si distingue.”

- Recensione OpenVPN, Wyatt H., 13 maggio 2022

8. NordLayer

NordLayer precedentemente noto come NordVPN teams è una soluzione di sicurezza per l'accesso alla rete basata su cloud. Fornisce alle imprese diverse funzionalità come l'autenticazione a due fattori (2FA), il single sign-on (SSO), l'auto-connessione e il rilevamento dei dispositivi jailbroken per mantenere le attività aziendali lontane da occhi indiscreti. L'applicazione è disponibile per il download per Windows, Mac, Android, iOS e Linux.

Cosa piace agli utenti:

“NordLayer è stato facile da configurare e gestire per il mio team. Avevamo bisogno sia della sicurezza di una VPN che di un IP statico per l'intero team e NordLayer ci offre entrambi a un prezzo in linea con la concorrenza.”

- Recensione NordLayer, Steve K., 23 febbraio 2023

Cosa non piace agli utenti:

“Occasionalmente, alcuni dei server a cui ti connetti saranno lenti, forse hanno molti utenti connessi o molti dati che passano attraverso quel server, ma una rapida riconnessione risolve tutto.”

- Recensione NordLayer, Michael M., 23 febbraio 2023

9. Check Point IPsec VPN

Check Point IPsec VPN fornisce oltre 60 servizi di sicurezza innovativi per prevenire mega attacchi informatici multi-vettore. Hanno una gamma di opzioni per piccole, medie e diverse dimensioni di imprese.

Cosa piace agli utenti:

“Check Point è una solida piattaforma VPN con ottimizzazione hardware e software e capacità di amministrazione eccezionali. Con funzionalità incrociate come l'accelerazione hardware e ASIC, rende questa soluzione perfetta per la sicurezza di alto livello a livello aziendale bancario.”

- Recensione Check Point IPsec VPN, Jose A., 27 maggio 2022

Cosa non piace agli utenti:

“È necessario utilizzare molti comandi di debug per risolvere completamente alcuni problemi.”

- Recensione Check Point IPsec VPN, Ozan D., 20 luglio 2022

10. Twingate

Twingate è una soluzione di accesso remoto sicura, basata sul moderno modello di networking zero-trust. Utilizza quattro componenti, ovvero il controller, i client, i connettori e i relè per garantire che solo gli utenti autorizzati abbiano accesso alle risorse.

Cosa piace agli utenti:

“Twingate segue un modello di sicurezza zero-trust in cui le implementazioni vengono effettuate con i privilegi di accesso minimi per la nostra piattaforma clienti. Non consente a una singola risorsa di prendere il controllo totale della gestione del traffico per prevenire violazioni della rete e opera con strategie di distribuzione dei nodi. Possiamo regolare l'autorizzazione all'accesso degli utenti implementando fasi di approvazione per il processo decisionale sensibile e miglioramenti della visibilità.”

- Recensione Twingate, Rithika G., 16 marzo 2022

Cosa non piace agli utenti:

“Ci sono stati alcuni passaggi di cui non eravamo a conoscenza all'inizio e navigare nella documentazione non è sempre stato intuitivo. In particolare, la configurazione di nomi/indirizzi host non-FQDN e su dominio (AD) su Twingate è stata qualcosa da imparare e non aveva un modo semplice per essere configurata. Inoltre, gli aggiornamenti del client con utenti non amministratori sono piuttosto goffi. Di solito finisco per scaricare nuovamente il file di installazione invece di utilizzare la funzionalità di aggiornamento integrata.”

- Recensione Twingate, Bryan V., 7 giugno 2022

Ogni mossa che fai, ti guarderanno

Non c'è mai stato un momento migliore per proteggere il tuo diritto alla privacy online, e utilizzare una VPN è un ottimo punto di partenza. Non importa dove stai accedendo a internet, e cosa ti senti di fare, una VPN può garantire che nessuno stia guardando e che i tuoi dati siano tenuti lontani da occhi indiscreti.

Fai il passo successivo e scopri come configurare una VPN in modo che la tua identità e i tuoi dati rimangano sicuri.

Questo articolo è stato originariamente pubblicato nel 2019. Il contenuto è stato aggiornato con nuove informazioni.

Mara Calvello

Mara Calvello is a Content and Communications Manager at G2. She received her Bachelor of Arts degree from Elmhurst College (now Elmhurst University). Mara writes content highlighting G2 newsroom events and customer marketing case studies, while also focusing on social media and communications for G2. She previously wrote content to support our G2 Tea newsletter, as well as categories on artificial intelligence, natural language understanding (NLU), AI code generation, synthetic data, and more. In her spare time, she's out exploring with her rescue dog Zeke or enjoying a good book.