Recursos de Software de Autenticación Multifactor (MFA)

Haz clic en Artículos, Términos del Glosario, Discusiones, y Informes para ampliar tus conocimientos sobre Software de Autenticación Multifactor (MFA)

Las páginas de recursos están diseñadas para brindarle una visión general de la información que tenemos sobre categorías específicas. Encontrará artículos de nuestros expertos, definiciones de funciones, discusiones de usuarios como usted, y informes de datos de la industria.

Artículos de Software de Autenticación Multifactor (MFA)

¿Qué es la Autenticación Multifactor (MFA)? Tipos y Beneficios

Lo que los usuarios de software de autenticación multifactor (MFA) nos dijeron: Verano 2022

Clasificación del software de autenticación multifactor (MFA) basado en reseñas de G2

Autenticación de dos factores: una valiosa adición a la seguridad de la cuenta

¿Qué es el inicio de sesión único? Cómo hace que la autenticación sea sencilla

Cómo los estándares FIDO hacen que la autenticación sea simple y segura

Tendencias de ciberseguridad en 2021

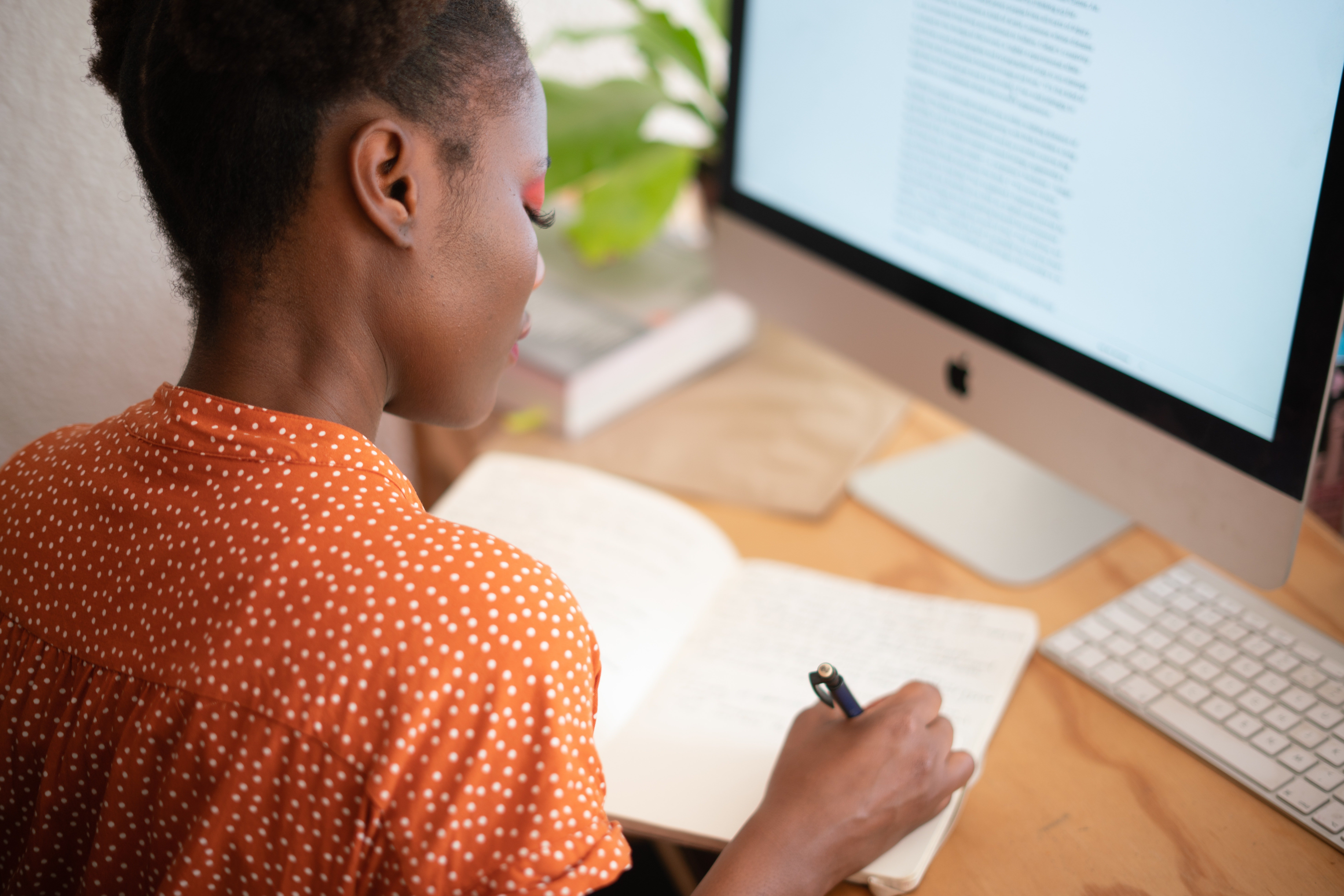

La adopción por parte de los usuarios es clave para calcular el ROI de las soluciones de seguridad.

Infografía: Cómo asegurar una fuerza laboral remota

La COVID-19 genera preocupaciones de seguridad para la fuerza laboral en rápida expansión y poco protegida.

La guía definitiva para la autenticación sin contraseña

Analizando la seguridad de las API en el mundo multicloud

Desafíos de la gestión y seguridad de soluciones multicloud

Términos del Glosario de Software de Autenticación Multifactor (MFA)

Discusiones de Software de Autenticación Multifactor (MFA)

Estoy utilizando el archivo JSON de rangos de IP de AWS aquí, https://ip-ranges.amazonaws.com/ip-ranges.json, para asociar la región EC2 eu-west-1 con un rango de direcciones IP.

For fast-growing apps, you need an identity platform that can handle millions of users and lots of simultaneous logins, while keeping authentication quick and reliable. Key features to look for are a microservices setup, fast session handling, and the ability to scale authentication, MFA, and user management separately.

Enterprises need identity federation to securely connect applications, identity providers, and users, while keeping access controls consistent. Important features include standards-based SSO (SAML, OIDC), support for several identity providers, tenant-aware federation, delegated administration, and simple management of authentication and authorization across distributed systems.