Considera cuánto de tu vida transcurre en una computadora o un dispositivo móvil.

Revisas tu correo electrónico, inicias sesión en tus cuentas de redes sociales e ingresas tu número de tarjeta de crédito después de hacer algunas compras en línea. Cada vez que compartimos datos sensibles como contraseñas e información bancaria en línea, se vuelve cada vez más importante encontrar formas de fortalecer nuestros esfuerzos de ciberseguridad en línea.

Cada una de nuestras cuentas digitales está en riesgo de una violación, por lo que es crucial agregar un nivel adicional de protección con software de autenticación multifactor (MFA).

¿Qué es la autenticación multifactor (MFA)?

La autenticación multifactor es un método de autenticación que requiere que el usuario presente dos o más pruebas para obtener acceso e iniciar sesión en una cuenta. Al usuario solo se le otorgará acceso después de ingresar esta información. Ejemplos de pruebas pueden incluir un número de teléfono, una dirección de correo electrónico o la respuesta a una pregunta de seguridad.

Capas adicionales de seguridad en el proceso de inicio de sesión proporcionan tranquilidad de que tu información personal permanecerá protegida y fuera de las manos equivocadas.

MFA vs. 2FA

La autenticación multifactor y la autenticación de dos factores son medidas de seguridad que proporcionan una capa adicional de protección a tus cuentas en línea más allá de solo un nombre de usuario y una contraseña. Mientras que MFA combina cualquier número de factores de autenticación para verificar la identidad en línea de alguien, el tipo más común es 2FA.

2FA o verificación en dos pasos requiere dos formas de verificación antes de otorgar acceso a una cuenta o sistema. Las implementaciones típicas incluyen recibir un código por SMS, usar una aplicación móvil como Google Authenticator, autenticación por voz o emplear tokens de hardware. Aunque es más seguro que una sola contraseña, 2FA aún puede ser vulnerable a ciertos ataques, como el intercambio de SIM o el phishing.

MFA va más allá de 2FA al agregar capas adicionales de seguridad. Un proceso de autenticación en dos pasos fallido o un comportamiento de usuario sospechoso puede activarlo. MFA a menudo combina diferentes factores, como una contraseña, un escaneo biométrico y una pregunta de seguridad. Este tipo de medidas de seguridad adicionales pueden ser necesarias al acceder a archivos más importantes o datos sensibles, como registros de salud o financieros.

¿Curioso sobre cómo las empresas van más allá de MFA? Aprende cómo la autenticación sin contraseña asegura el acceso sin contraseñas.

¿Quieres aprender más sobre Software de Autenticación Multifactor (MFA)? Explora los productos de Autenticación Multifactor (MFA).

Importancia de la autenticación multifactor

Hoy en día, se considera que MFA es una característica esencial en varias categorías de software IAM, incluyendo:

- Software de inicio de sesión único

- Software de gestión de acceso privilegiado (PAM)

- Software de gestión de identidad y acceso en la nube (CIAM)

- Servicios de directorio en la nube

- Herramientas de gobernanza de identidad y control de acceso

Estas soluciones IAM integran MFA para reforzar la seguridad, minimizar los riesgos de acceso no autorizado y cumplir con varios requisitos regulatorios.

Mientras que algunos sienten que este proceso es una pequeña inconveniencia, o que lleva demasiado tiempo configurarlo, vale la pena a largo plazo tener un nivel más alto de seguridad. Cada dos días escuchamos sobre cuentas y registros comprometidos en todo el mundo. MFA puede ayudar a prevenir esto.

El objetivo final de MFA es crear una línea de defensa entre tu información y los hackers. MFA hace que sea mucho más difícil para personas no autorizadas obtener acceso. Aunque puedan conocer tu contraseña, no podrán recrear un segundo factor de autenticación (tu huella digital, un código de texto, una respuesta a una pregunta de seguridad).

En el pasado, los sistemas MFA implementaban solo una autenticación de dos factores, pero con el creciente número de ciberataques, las personas están recurriendo a usar dos o más factores para capas adicionales de protección. Aunque no podemos prevenir todo el crimen en línea, tomar pasos simples como usar 2FA o MFA puede reducir enormemente la posibilidad de ser hackeado.

Si MFA está disponible, deberías usarlo, especialmente cuando se trata de tu información más sensible, como tus cuentas financieras, registros de salud y tu dirección de correo electrónico principal.

Relacionado: ¿Interesado en llevar tus esfuerzos de seguridad aún más lejos? Explora nuestra lista de los mejores proveedores de software de ciberseguridad que protegen contra el hacking, virus y otras amenazas.

¿Cómo funciona la autenticación multifactor?

Es importante tener en cuenta que hay dos tipos principales de autenticación multifactor.

- MFA de aplicación: El proceso de autenticación que se activa cuando un usuario intenta obtener acceso a una o más aplicaciones.

- MFA de dispositivo: El proceso de autenticación que activa inmediatamente MFA en el punto de inicio de sesión en un sistema.

Aunque son procesos separados, MFA es básicamente lo mismo para ambos tipos. Cuando un usuario intenta obtener acceso a algo (teléfono, laptop, servidor, etc.), se encuentra con la autenticación multifactor y se ve obligado a ingresar dos o más factores de autenticación. Si los factores son considerados correctos por un proveedor de identidad central (IdP), se les otorgará acceso.

Uno de los factores de autenticación más solicitados es tu número de teléfono. Por lo general, con MFA, ingresas tu nombre de usuario y contraseña al iniciar sesión y luego un código único que se envía por mensaje de texto.

Esto demuestra que recuerdas tanto tu nombre de usuario como tu contraseña, pero también que estás en posesión de tu teléfono inteligente, que está "registrado" como un dispositivo para recibir este tipo de códigos.

Métodos de autenticación multifactor

Un factor de autenticación es una categoría de credenciales para identificar la verificación. Cuando estos factores se utilizan en MFA, cada factor adicional aumenta la certeza de que la persona que intenta acceder a la cuenta es quien o lo que declaró ser.

Tus credenciales se dividen en tres categorías diferentes:

- Conocimiento: Algo que solo el usuario sabe, como su contraseña o número PIN.

- Posesión: Algo que solo el usuario tiene, como un teléfono inteligente o un token de hardware.

- Inherencia: Algo que es solo de ese usuario, como su huella digital o su voz.

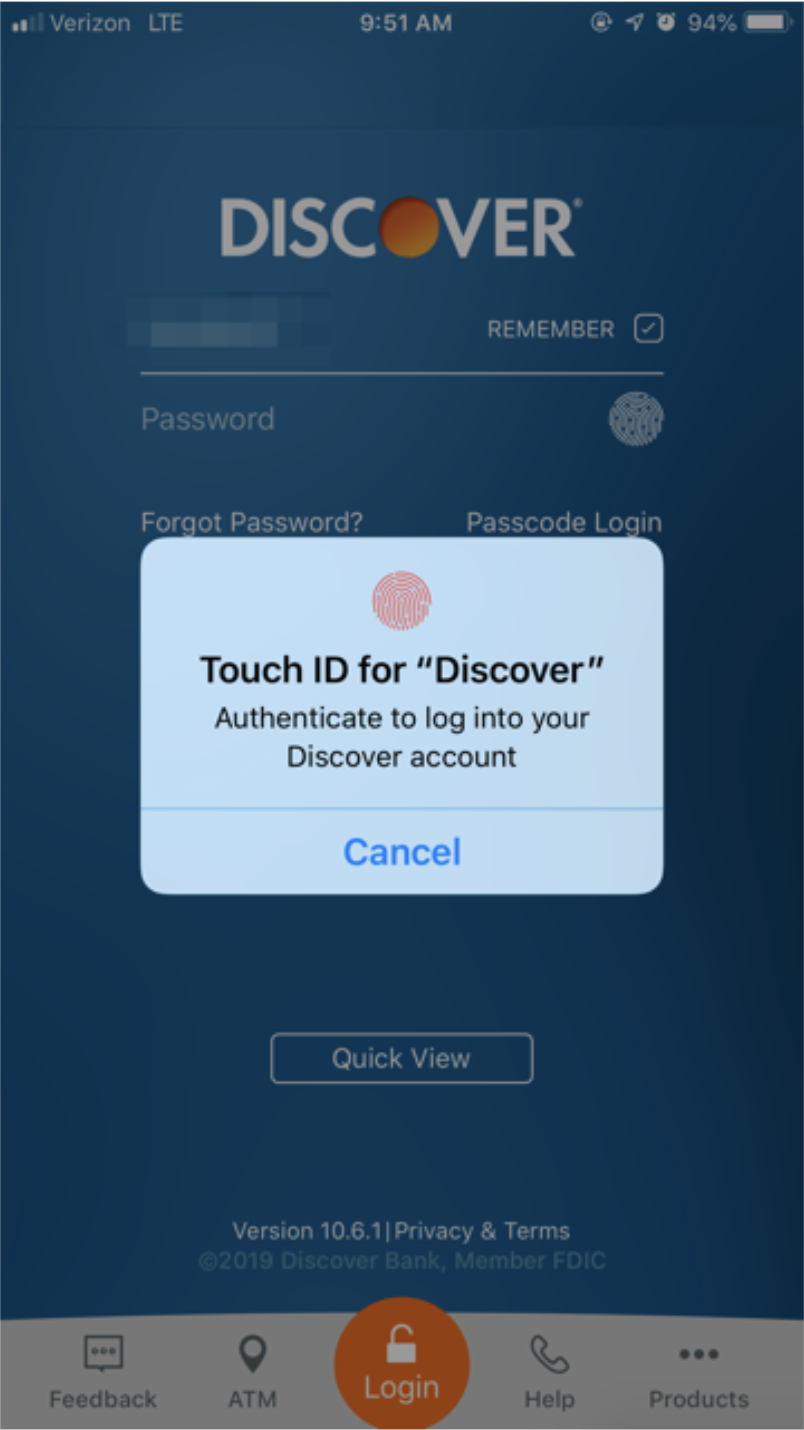

Por ejemplo, al iniciar sesión en una aplicación bancaria en un teléfono inteligente, la aplicación envía al usuario un código para ingresar antes de que puedan acceder a su cuenta. Este método de MFA cae bajo la categoría de "algo que sabes", ya que es un número PIN que el usuario debe ingresar antes de poder conectarse completamente a su cuenta bancaria en línea.

La aplicación Discover Card lo lleva un paso más allá al pedir "algo que eres" al iniciar sesión: una huella digital.

O, piensa en cuando vas a la gasolinera a llenar tu tanque. Después de deslizar tu tarjeta de crédito, la máquina en la bomba te pide que ingreses tu código postal. Esto caería bajo "algo que sabes" y es un tipo más antiguo de MFA.

Autenticación adaptativa

Los factores de autenticación más actuales consideran el contexto del comportamiento de inicio de sesión.

Por ejemplo, el sistema puede reconocer que un hacker está iniciando sesión desde una ubicación extraña a miles de millas de distancia, o notar que un nuevo dispositivo está intentando acceder a tu cuenta. El sistema también toma nota de la hora en que intentas iniciar sesión y el tipo de red a la que estás accediendo. Si alguno de estos factores parece fuera de lo común, se activará la autenticación adaptativa.

La autenticación adaptativa aprovecha la inteligencia artificial y el aprendizaje automático para notar cualquier inicio de sesión extraño en tu cuenta. Cualquier comportamiento atípico (iniciar sesión desde una nueva ubicación o en horas extrañas) hará que el sistema envíe verificaciones adicionales como identificación facial o códigos por correo electrónico.

Con el tiempo, la autenticación adaptativa aprenderá los patrones del usuario y eventualmente dejará de requerir que verifiquen su identidad si comienzan a frecuentar una nueva ubicación o usan un nuevo dispositivo cada vez más.

Consejo: No confundas tus términos de ciberseguridad. La autenticación multifactor es una forma de autenticación basada en riesgos, pero no son lo mismo.

Tipos de autenticación multifactor

Puede que solo uses dos o tres tipos de autenticación multifactor al acceder a cuentas en línea, pero ¿sabías que hay varios tipos diferentes?

Códigos por correo electrónico

Estos códigos se enviarán al usuario que solicita acceso a través del correo electrónico. Recibir un código a través de tu correo electrónico es uno de los tipos más comunes de MFA y puede ser una buena opción si tu teléfono está perdido, robado o simplemente en otra habitación.

Tokens de texto

Un token de texto es idéntico a un código de correo electrónico, solo que a través de un medio de comunicación diferente. Recibir tokens de texto es una opción fácil de implementar y puede ser utilizada por prácticamente cualquier persona.

Después de ingresar tu nombre de usuario y contraseña, se enviará a tu teléfono una contraseña de un solo uso (OTP) en forma de número PIN. El número actúa como el segundo factor de autenticación y se ingresa en la siguiente página/pantalla.

Verificación biométrica

La verificación biométrica puede ser cualquier cosa, desde la identificación de huellas digitales hasta el reconocimiento facial. Los usuarios con dispositivos inteligentes o computadoras pueden aprovechar esta tecnología para fortalecer aún más su protección en línea.

Usar la verificación biométrica suele ser menos complicado que una contraseña de un solo uso y puede hacer que MFA sea un proceso sencillo en lugar de una carga.

Tokens de hardware

Mientras que los tres tipos anteriores de MFA han sido virtuales, un token de hardware es físico. Este token se considera uno de los métodos más seguros de MFA, pero puede ser más costoso.

Muchas empresas ofrecerán tokens de hardware a sus usuarios de mayor valor para mantenerlos como clientes. Por lo general, un token de hardware es la mejor opción para proteger cosas como tu información bancaria, de seguros y de inversiones.

Los usuarios insertarán el token en el dispositivo o computadora para acceder a la información. Si desean acceder a la información en un dispositivo móvil, pueden necesitar un "dongle" USB o USB-C.

¿El único inconveniente? Tienes que llevar un control de dónde está el token, y si lo pierdes o lo olvidas en casa, no podrás acceder a tus cuentas.

Preguntas de seguridad

Probablemente te hayas encontrado con preguntas de seguridad al configurar tu cuenta bancaria o portal escolar. Las preguntas de seguridad son estáticas y se consideran un tipo de autenticación basada en el conocimiento (KBA). Al configurar una cuenta, es posible que se te pida que establezcas una pregunta de seguridad.

Algunos ejemplos de preguntas de seguridad son:

- ¿Cuál era el nombre de tu primera mascota?

- ¿En qué calle creciste?

- ¿Cuál es el apellido de soltera de tu madre?

- ¿Cuál era tu apodo de infancia?

Al acceder a tu cuenta, ingresarás tu nombre de usuario y contraseña y luego se te pedirá que proporciones una respuesta a la pregunta de seguridad. Las versiones más fuertes de KBA (llamadas KBA dinámico) se generan en tiempo real en función de registros como transacciones recientes e historial crediticio.

Aunque las preguntas de seguridad son una forma común de autenticación multifactor, pueden ser fácilmente comprometidas. Si alguien investiga lo suficiente en línea a través de tus cuentas de redes sociales, puede ser capaz de juntar algunas de las respuestas a tus preguntas.

Otros ejemplos de autenticación multifactor pueden incluir:

- Escaneo de retina o iris

- Códigos de aplicación de teléfono inteligente de un solo uso

- Análisis de comportamiento

- Dispositivos USB, credenciales, otros dispositivos físicos

Cuantos más tipos de autenticación multifactor hayas implementado, más segura se vuelve tu información sensible. Incluso si un hacker tiene acceso a dos de tres tipos, aún no podrá avanzar y tu proceso de MFA habrá sido exitoso.

Seguridad de MFA

¿Qué tan segura es la autenticación multifactor? La seguridad depende en última instancia de la dedicación. Si estás dispuesto a tomarte el tiempo para ingresar múltiples factores de autenticación para acceder a tu cuenta, puedes perder un minuto de tu día, pero estarás mejor protegido a largo plazo.

Además, contraseñas más complicadas (especialmente una variedad de contraseñas complicadas) son tu mejor opción cuando se trata de la seguridad de la cuenta. Si estás buscando mejorar tu proceso de MFA, puedes hacer cualquiera de lo siguiente:

- Pide a tu banco que implemente autenticación multifactor.

- Intenta evitar autenticar tu identidad a través de la verificación social, ya que son las más propensas a ser hackeadas.

- Investiga qué métodos de MFA funcionarán mejor para ti.

Lograr un 100% de seguridad nunca sucederá, pero si eres proactivo con tu seguridad en línea, incluso los hackers más inteligentes no podrán robar tu información personal.

Beneficios de la autenticación multifactor

Hoy en día, la gente espera que la autenticación multifactor sea parte de cualquier configuración de cuenta. Se ha integrado en la experiencia moderna de servicio al cliente y ahora es el estándar para la seguridad básica en línea.

A la gente le encanta MFA porque:

- Proporciona un nivel más alto de protección que solo un nombre de usuario y una contraseña.

- Los usuarios pueden sentirse más valorados por las empresas que usan MFA.

- MFA puede conectarse con el software de inicio de sesión único y ofrecer a los usuarios un proceso de inicio de sesión más simplificado y seguro.

Al final del día, cada vez es más peligroso mantener información confidencial en línea o en la nube. El auge de la autenticación multifactor ha aliviado las mentes de clientes y empresas por igual y ha fortalecido significativamente la protección general contra usuarios no autorizados.

Dos es mejor que uno

Y tres es aún mejor... al menos cuando se trata de tus esfuerzos de seguridad. Cada vez más sitios web, servicios y aplicaciones están aprovechando la autenticación de dos, o incluso tres, factores como una capa adicional de protección.

La próxima vez que te registres para una cuenta, asegúrate de tomarte unos minutos adicionales para configurar MFA y proteger todos tus datos sensibles.

¿Quieres aprender más sobre el hacking? Descubre cómo funciona el spear phishing y cómo puedes protegerte de ser un objetivo fácil.

Este artículo fue publicado originalmente en 2020. Ha sido actualizado con nueva información.

Alexa Drake

Alexa is a former content associate at G2. Born and raised in Chicago, she went to Columbia College Chicago and entered the world of all things event marketing and social media. In her free time, she likes being outside with her dog, creating playlists, and dabbling in Illustrator. (she/her/hers)