Als Netzwerkadministrator, der ein neues Projekt übernimmt, wissen Sie, dass die Verwechslung von Forward- und Reverse-Proxys zu suboptimalen Netzwerkkonfigurationen führen kann.

Obwohl beide Proxy-Netzwerke im Mittelpunkt des Netzwerkverkehrs stehen, sind ihre Rollen in verschiedenen Kontexten unterschiedlich und wesentlich.

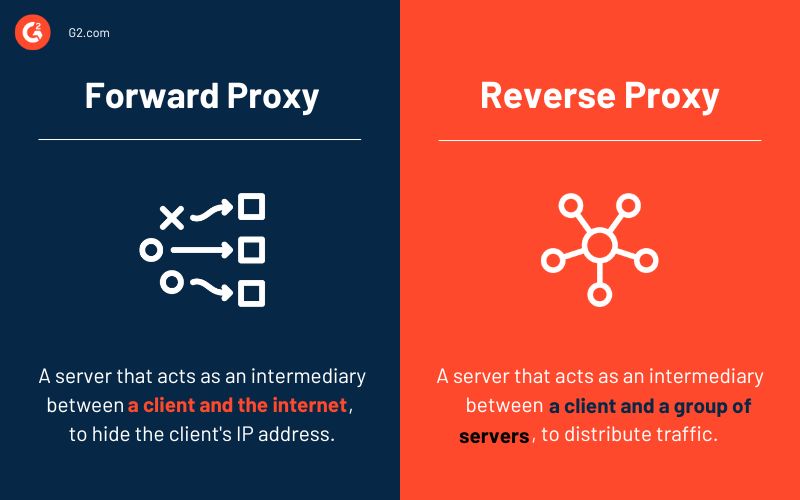

Forward Proxy vs. Reverse Proxy

Ein Forward Proxy konzentriert sich auf die Client-Seite, reguliert den Zugriff und verbessert die Sicherheit innerhalb eines Netzwerks. Im Gegensatz dazu agiert ein Reverse Proxy im Namen von Servern, verwaltet externe Anfragen und bietet zusätzliche Sicherheitsvorteile.

Lassen Sie uns die Verwirrung beseitigen, indem wir die wesentlichen Unterschiede zwischen Forward- und Reverse-Proxys aufschlüsseln.

Wir werden ihre Funktionalitäten erkunden, ihre Leistungs- und Sicherheitsvorteile untersuchen und Ihnen helfen, die beste Wahl für spezifische Netzwerkszenarien zu treffen. Sie werden mit der Proxy-Bereitstellung bestens vertraut sein und sicherstellen, dass Ihr internes Netzwerk reibungslos und sicher läuft.

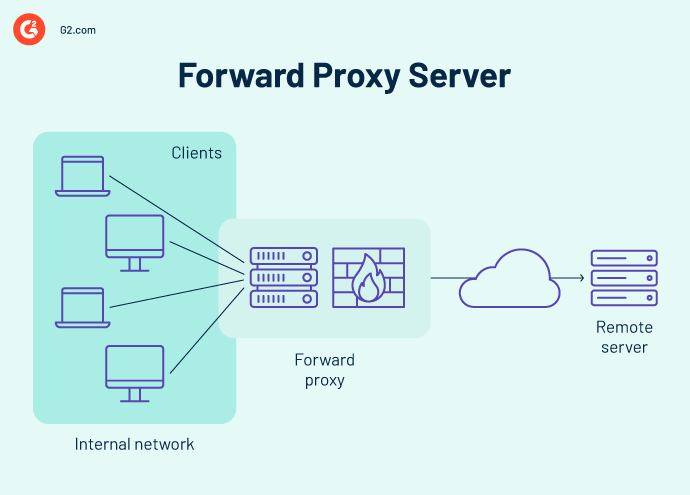

Was ist ein Forward Proxy?

Stellen Sie sich vor, Sie verwenden einen Webbrowser, um Informationen von einer Website anzufordern. Im traditionellen Modell reist Ihre Anfrage direkt zum Server, der sie verarbeitet und Ihnen die Informationen zurücksendet. Mit einem Forward Proxy ist der Prozess etwas anders.

Sie, der Ihren Webbrowser verwendet, stellen eine Anfrage, um auf eine Website zuzugreifen. Der Forward Proxy-Server fängt diese Anfrage ab und bewertet sie basierend auf voreingestellten Regeln, die Cybersecurity-Checks oder Zugriffskontrolllisten umfassen könnten.

Wenn die Anfrage erlaubt ist, leitet der Proxy sie mit seiner IP-Adresse an den Website-Server weiter. Der Website-Server verarbeitet die Anfrage und sendet seine Antwort zurück an den Proxy-Server.

Der Proxy empfängt die Antwort vom Server. Er kann zusätzliche Aktionen durchführen, wie das Filtern von Inhalten oder das Zwischenspeichern häufig abgerufener Daten. Schließlich leitet der Proxy die Antwort zurück an Ihr Gerät weiter, sodass Sie den Website-Inhalt sehen können.

Häufige Anwendungsfälle von Forward Proxys

- Caching und Inhaltsfilterung

- Anonymisierung von Webanfragen

- Umgehung von geografischen Beschränkungen und Netzwerksperren

- Überwachung und Kontrolle der Internetnutzung

Möchten Sie mehr über Proxy-Netzwerk-Software erfahren? Erkunden Sie Proxy-Netzwerk Produkte.

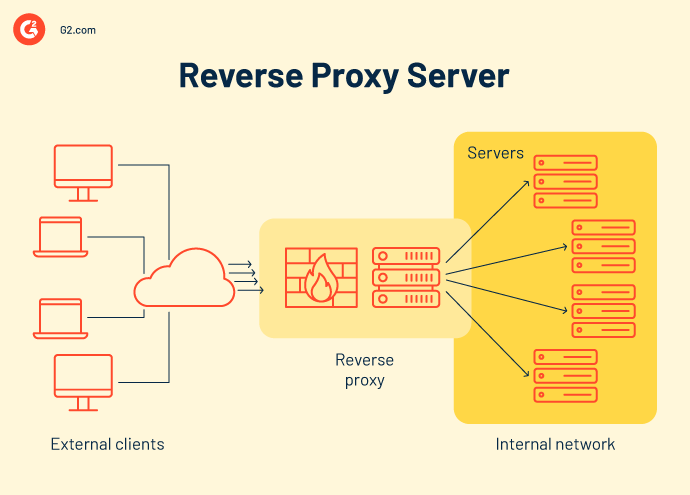

Was ist ein Reverse Proxy?

Im traditionellen Client-Server-Modell fordern Sie direkt Informationen von einem Webserver an. Ein Reverse Proxy ändert diese Dynamik als ein zwischengeschalteter Server, der vor einem oder mehreren Webservern positioniert ist.

Der Reverse Proxy sitzt am Netzwerkperimeter und fängt alle eingehenden Anfragen von Clients ab, die versuchen, auf Webinhalte zuzugreifen. Der Proxy kann Sicherheitsmaßnahmen wie Authentifizierung und Anfragenfilterung basierend auf voreingestellten Regeln implementieren, bevor er die Anfragen weiterleitet.

Mit verschiedenen Reverse Proxy-Servern hinter dem Proxy kann er eingehende Anfragen effizient über diese Reverse Proxy-Server verteilen, basierend auf Faktoren wie Arbeitslast oder Serverspezialisierung. Dies hilft, die Leistung zu optimieren und zu verhindern, dass ein einzelner Server überlastet wird. Der Reverse Proxy kann häufig abgerufene Inhalte zwischenspeichern, wodurch die Serverlast auf den Ursprungsservern reduziert und die Antwortzeiten für Clients verbessert werden, indem zwischengespeicherte Inhalte direkt bereitgestellt werden.

Nach Durchführung dieser potenziellen Aktionen leitet der Reverse Proxy die validierte Anfrage an den am besten geeigneten Server hinter ihm weiter. Der Webserver verarbeitet die Anfrage und generiert die Antwort (Webseiteninhalt), die dann an den Reverse Proxy zurückgesendet wird.

Schließlich empfängt der Reverse Proxy die Antwort vom Webserver und liefert sie an den ursprünglichen Client zurück. Der Client interagiert mit dem Website-Inhalt, ohne sich der Beteiligung des Reverse Proxys bewusst zu sein.

Häufige Anwendungsfälle von Reverse Proxys

- Lastverteilung

- SSL-Beendigung

- Webbeschleunigung (Zwischenspeicherung statischer Inhalte)

- Schutz vor Distributed Denial-of-Service (DDoS)-Angriffen.

- Anwendungsfirewall und Sicherheitsverbesserung

- API-Gateway-Integration

Unterschiede zwischen einem Forward Proxy und einem Reverse Proxy

Das Verständnis des Unterschieds zwischen den beiden Proxy-Typen ist entscheidend für die Optimierung der Netzwerksicherheit.

1. Richtung des Proxyings

Ein Forward Proxy fungiert als Mittelsmann zwischen Client-Geräten, wie Computern und Telefonen, und dem Internet. Clients leiten ihre Anfragen an den Proxy weiter, der sie dann an den vorgesehenen Server weiterleitet und die Antwort des Servers an die Clients zurückgibt.

Im Gegensatz dazu greift ein Reverse Proxy ein, wenn ein Client den Zugriff auf Webinhalte anfordert. Der Client kommuniziert mit dem Reverse Proxy, ohne sich des tatsächlichen Webservers bewusst zu sein, der die Anfrage verwaltet. Der Reverse Proxy leitet die Anfrage an den richtigen Server weiter, holt die Antwort ab und gibt sie an den Client zurück.

2. Zweck und Funktionalität

Ein Forward Proxy filtert hauptsächlich Inhalte, blockiert potenziell schädliche oder unautorisierte Websites und setzt Zugriffskontrollrichtlinien durch. Durch die Anonymisierung von Browsing-Aktivitäten durch das Maskieren von Client-IP-Adressen verbessert ein Forward Proxy die Benutzerprivatsphäre.

Hinweis: Forward Proxys und virtuelle private Netzwerke (VPN) können verwirrend sein, da sie Ihre IP-Adresse maskieren. Sie unterscheiden sich jedoch erheblich darin, wie sie dies erreichen und welches Sicherheitsniveau sie bieten.

Im Gegensatz dazu verwaltet ein Reverse Proxy den eingehenden Verkehr, indem er ihn über mehrere Webserver verteilt und so die Reaktionsfähigkeit verbessert. Er kann auch Verschlüsselungs- und Entschlüsselungsaufgaben übernehmen, die Arbeitslast auf Webservern reduzieren und sichere Kommunikationskanäle gewährleisten.

3. Platzierung im Netzwerk

Ein Forward Proxy ist zwischen Client-Geräten und dem Internet-Gateway eines Netzwerks positioniert. Er dient als Vermittler, der Client-Anfragen bearbeitet, bevor sie das Internet erreichen, und ermöglicht es ihm, Inhalte zu filtern, Zugriffskontrollen durchzusetzen und Client-IP-Adressen zu anonymisieren.

Ein Reverse Proxy hingegen wird vor Webservern innerhalb eines Netzwerks platziert. Er fungiert als primäre Schnittstelle für eingehende Client-Anfragen und leitet den Verkehr an die entsprechenden Backend-Server basierend auf verschiedenen Faktoren wie Lastverteilungsalgorithmen oder inhaltspezifischen Routing-Regeln weiter.

4. Netzwerktopologie

Ein Forward Proxy wird typischerweise auf zwei Hauptarten konfiguriert:

- Expliziter Proxy: Wenn er als expliziter Proxy konfiguriert ist, muss jedes Client-Gerät manuell eingerichtet werden, um direkt mit dem Proxy-Server zu verbinden. In dieser Konfiguration gibt der Client die Adresse und den Port des Proxy-Servers in seinen Netzwerkeinstellungen an. Der explizite Proxy-Server bearbeitet dann alle Anfragen und Antworten zwischen dem Client und dem Internet. Diese Methode bietet eine granularere Kontrolle über die Proxy-Nutzung und ermöglicht spezifische Konfigurationen auf jedem Client-Gerät.

- Transparenter Proxy: In einer transparenten Proxy-Konfiguration ist der Proxy-Server in die Netzwerkinfrastruktur zwischen den Clients und dem Internet-Gateway integriert. Er fängt automatisch alle ausgehenden Client-Anfragen ab, ohne dass individuelle Client-Geräte konfiguriert werden müssen. Der transparente Proxy arbeitet nahtlos im Hintergrund und wendet Sicherheits- und Inhaltsfilterrichtlinien einheitlich auf alle Geräte im Netzwerk an. Dieser zentralisierte Ansatz vereinfacht Verwaltungsaufgaben und stellt sicher, dass Proxy-Richtlinien konsistent angewendet werden, ohne auf Client-seitige Konfigurationen angewiesen zu sein.

Im Gegensatz dazu wird ein Reverse Proxy häufig innerhalb eines Webservers oder einer Content Delivery Network (CDN)-Software implementiert. In einer CDN-Umgebung werden Reverse Proxys strategisch an verschiedenen Standorten weltweit platziert, um Inhalte näher an die Endbenutzer zu cachen, wodurch die Latenz verringert und die Zugriffsgeschwindigkeit verbessert wird.

5. Konfigurationskomplexität

Die Einrichtung eines Forward Proxys ist für grundlegende Bedürfnisse wie Filterung oder Anonymisierung einfach und erfordert oft nur wenige Einstellungsänderungen auf Client-Geräten oder dem Proxy-Server selbst.

Für komplexere Konfigurationen sind jedoch erweiterte Traffic-Filterregeln, detaillierte Zugriffskontrolllisten und umfassende Sicherheitsmaßnahmen erforderlich.

Diese Konfigurationen können die Spezifizierung umfassen, welche Websites oder Arten von Inhalten zugänglich sind, die Einrichtung von Authentifizierungsanforderungen und die Integration mit anderen Sicherheitsdesigns, um die Internetnutzung zu überwachen und zu verwalten.

Ein Reverse Proxy hingegen erfordert typischerweise eine komplexere Einrichtung. Die Konfiguration eines Reverse Proxys erfordert sorgfältige Planung und Implementierung von Lastverteilungsstrategien, um den eingehenden Verkehr gleichmäßig über mehrere Server zu verteilen.

Darüber hinaus müssen Sicherheitsrichtlinien festgelegt werden, um Backend-Server vor direkten Angriffen zu schützen, einschließlich der Einrichtung von Firewalls, TLS/SSL-Verschlüsselung und anderen Sicherheitsprotokollen. Auch Content-Caching-Regeln müssen definiert werden, um die Antwortzeiten zu verbessern und die Last auf Ursprungsservern zu reduzieren, indem häufig abgerufene Inhalte direkt vom Proxy bereitgestellt werden.

Die Gesamtkonfigurationskomplexität eines Reverse Proxys steigt mit der gewünschten Funktionalität, insbesondere in Umgebungen, die hohe Verfügbarkeit, robuste Sicherheit und effiziente Inhaltsbereitstellung erfordern.

6. Auswirkungen auf die Leistung

Ein Forward Proxy kann Latenz einführen, insbesondere wenn der Proxy-Server überlastet oder weit vom Client entfernt ist. Diese Verzögerung tritt auf, weil alle Client-Anfragen den Proxy passieren müssen, bevor sie den Zielserver erreichen.

Forward Proxys können jedoch auch die Leistung durch Caching verbessern. Durch das Speichern von Kopien häufig abgerufener Inhalte kann ein Forward Proxy diese zwischengespeicherten Ressourcen schnell an Clients bereitstellen, wodurch die Notwendigkeit entfällt, dieselben Daten wiederholt aus dem Internet abzurufen und somit die Antwortzeiten beschleunigt werden.

Im Gegensatz dazu kann ein Reverse Proxy die Reaktionsfähigkeit einer Website erheblich verbessern, wenn er richtig konfiguriert ist. Er reduziert die Last auf den Ursprungsservern, indem er statische Inhalte zwischenspeichert. Clients erhalten zwischengespeicherte Antworten schneller als das Abrufen frischer Daten vom Server, was zu einer verbesserten Gesamtleistung und schnelleren Ladezeiten führt.

7. Schutz vor Bedrohungen

Forward Proxys verbessern die Benutzersicherheit, indem sie bösartige Inhalte herausfiltern und den Zugriff auf potenziell schädliche Websites blockieren. Diese Maßnahmen schützen Benutzer vor Malware-Infektionen und Phishing-Versuchen.

Reverse Proxys hingegen spielen eine entscheidende Rolle beim Schutz von Webservern vor externen Netzwerkbedrohungen. Indem sie vor Backend-Servern sitzen, fungieren Reverse Proxys als Schutzschild gegen DDoS-Angriffe. Sie erreichen dies, indem sie die Identitäten der tatsächlichen Server, die Anfragen bearbeiten, verbergen, wodurch es Angreifern erschwert wird, Schwachstellen in der Backend-Infrastruktur direkt anzugreifen und auszunutzen.

Wo sich Forward- und Reverse-Proxys überschneiden

Forward- und Reverse-Proxys teilen mehrere Schlüssel-Funktionalitäten, die die Sicherheit und das Netzwerkmanagement verbessern.

Beide Proxy-Typen können als Gatekeeper fungieren, indem sie den Verkehr basierend auf Dateigröße und -typ filtern und nur autorisierte Dateien durchlassen. Sie setzen auch Zugriffskontrollen durch, wie das Einschränken des Zugriffs basierend auf Benutzerberechtigungen oder IP-Adressen. Darüber hinaus unterstützen sie Port- und Protokollwechsel, was hilft, Zugriffsmuster zu verschleiern und die Sicherheit zu stärken.

Darüber hinaus kann dieselbe Software so konfiguriert werden, dass sie entweder als Forward- oder Reverse-Proxy arbeitet. Beispielsweise werden weit verbreitete Server wie Nginx und Apache häufig als Reverse-Proxys in Unternehmensumgebungen eingesetzt, sind jedoch vielseitig genug, um bei entsprechender Konfiguration als Forward-Proxys zu fungieren.

Den richtigen Proxy für Ihre Bedürfnisse wählen

Bevor Sie in die Details eintauchen, ist es wichtig zu verstehen, welche Funktionalität Sie benötigen.

Stellen Sie sich vor, Sie haben eine weltweit verstreute Remote-Belegschaft. Aufgrund ihres physischen Standorts kann der Zugriff auf geografisch eingeschränkte Inhalte oder Unternehmensressourcen langsam sein. Hier glänzt ein Forward Proxy. Zwischen Ihren Benutzern und dem Internet platziert, leitet er ihre Anfragen möglicherweise über einen Server, der näher am Zielort liegt. Dies reduziert die Latenz und verbessert die Ladezeiten.

In einem anderen Szenario betreiben Sie eine beliebte E-Commerce-Website. Während der Stoßzeiten kann ein Anstieg des Verkehrs Ihren Webserver überlasten, was zu Abstürzen und frustrierten Kunden führt. Ein Reverse Proxy verteilt eingehende Verkehrsanforderungen über mehrere Webserver. Dies gewährleistet einen reibungslosen Betrieb und verhindert Ausfallzeiten.

Fragen Sie sich:

- Was ist Ihr Zweck für die Verwendung eines Proxys? (Anonymität, Umgehung von geografischen Beschränkungen, Daten-Scraping, Website-Sicherheit usw.)

- Wie wichtig ist die Sicherheit für Ihre Anwendung? (Bedarf an Verschlüsselung?)

- Welches Maß an Geschwindigkeit und Leistung benötigen Sie? (Wichtig für Aufgaben wie Video-Streaming oder Echtzeit-Gaming)

- Müssen Sie auf Inhalte von bestimmten Standorten zugreifen oder Anfragen mit bestimmten IPs senden?

Ein weiterer zu berücksichtigender Faktor ist Kosten. Kostenlose Proxys haben oft Einschränkungen wie langsame Geschwindigkeiten, unzuverlässige Verbindungen und Datenlimits. Kostenpflichtige Proxys bieten in der Regel bessere Leistung, Sicherheit und Funktionen.

Wenn Sie nur gelegentlich eine Website entsperren müssen und Sicherheit kein großes Anliegen ist, könnte ein kostenloser Proxy ausreichen. Seien Sie jedoch auf langsame Geschwindigkeiten und potenzielle Sicherheitsrisiken vorbereitet.

Andererseits sind kostenpflichtige Proxys unerlässlich für Aufgaben wie Web-Scraping, Datenerfassung oder Streaming von Videoinhalten, bei denen Geschwindigkeit und Zuverlässigkeit entscheidend sind. Beim Umgang mit sensiblen Daten oder bei Bedarf an konsistenter Leistung sind kostenpflichtige Proxys ein Muss.

Sobald Sie Ihre Entscheidung getroffen haben, recherchieren Sie und vergleichen Sie Anbieter basierend auf Funktionen, Preisen und Ruf.

Beste Proxy-Netzwerk-Software 2024

Ob bei der Bereitstellung von Forward- oder Reverse-Proxys, die Wahl der richtigen Software ist entscheidend, um die Leistung des Proxy-Netzwerks zu optimieren. Die Top-Auswahl für 2025 sind:

*Dies sind die fünf führenden Proxy-Netzwerk-Softwarelösungen aus dem G2 Fall 2024 Grid® Report.

Die Regeln der Online-Privatsphäre neu schreiben

Forward Proxys schützen Clients, die auf das Internet zugreifen, indem sie Sicherheit und Privatsphäre bieten. In der Zwischenzeit verbessern Reverse Proxys die Serversicherheit und -leistung. Das Verständnis ihrer Rollen hilft beim Aufbau einer robusten Netzwerkarchitektur, die ihre Benutzer und Daten effektiv schützt.

Forward- und Reverse-Proxys arbeiten effektiv zusammen im Netzwerkverkehrsmanagement. Da sich Internetbedrohungen weiterentwickeln und die Anforderungen der Benutzer steigen, können diese anpassungsfähigen Tools kombiniert werden, um eine sichere und effiziente Netzwerkinfrastruktur zu schaffen, die bereit ist, zukünftigen Herausforderungen zu begegnen.

Für eine zusätzliche Verteidigungsschicht sollten Sie die Implementierung von Web Application Firewalls (WAFs) in Betracht ziehen.

Devyani Mehta

Devyani Mehta is a content marketing specialist at G2. She has worked with several SaaS startups in India, which has helped her gain diverse industry experience. At G2, she shares her insights on complex cybersecurity concepts like web application firewalls, RASP, and SSPM. Outside work, she enjoys traveling, cafe hopping, and volunteering in the education sector. Connect with her on LinkedIn.