Recursos de Software de Corretor de Segurança de Acesso à Nuvem (CASB)

Clique em Artigos, Termos do Glossário, Discussões, e Relatórios para expandir seu conhecimento sobre Software de Corretor de Segurança de Acesso à Nuvem (CASB)

As páginas de recursos são projetadas para fornecer uma visão geral das informações que temos em categorias específicas. Você encontrará artigos de nossos especialistas, definições de recursos, discussões de usuários como você, e relatórios de dados da indústria.

Artigos Software de Corretor de Segurança de Acesso à Nuvem (CASB)

O que é um Corretor de Segurança de Acesso à Nuvem? Tudo o que você precisa saber

A promessa de flexibilidade e produtividade atrai as pessoas para os serviços em nuvem, mas os riscos adicionais de segurança que eles trazem tornam complicado para as organizações a transição de aplicativos locais.

por Sagar Joshi

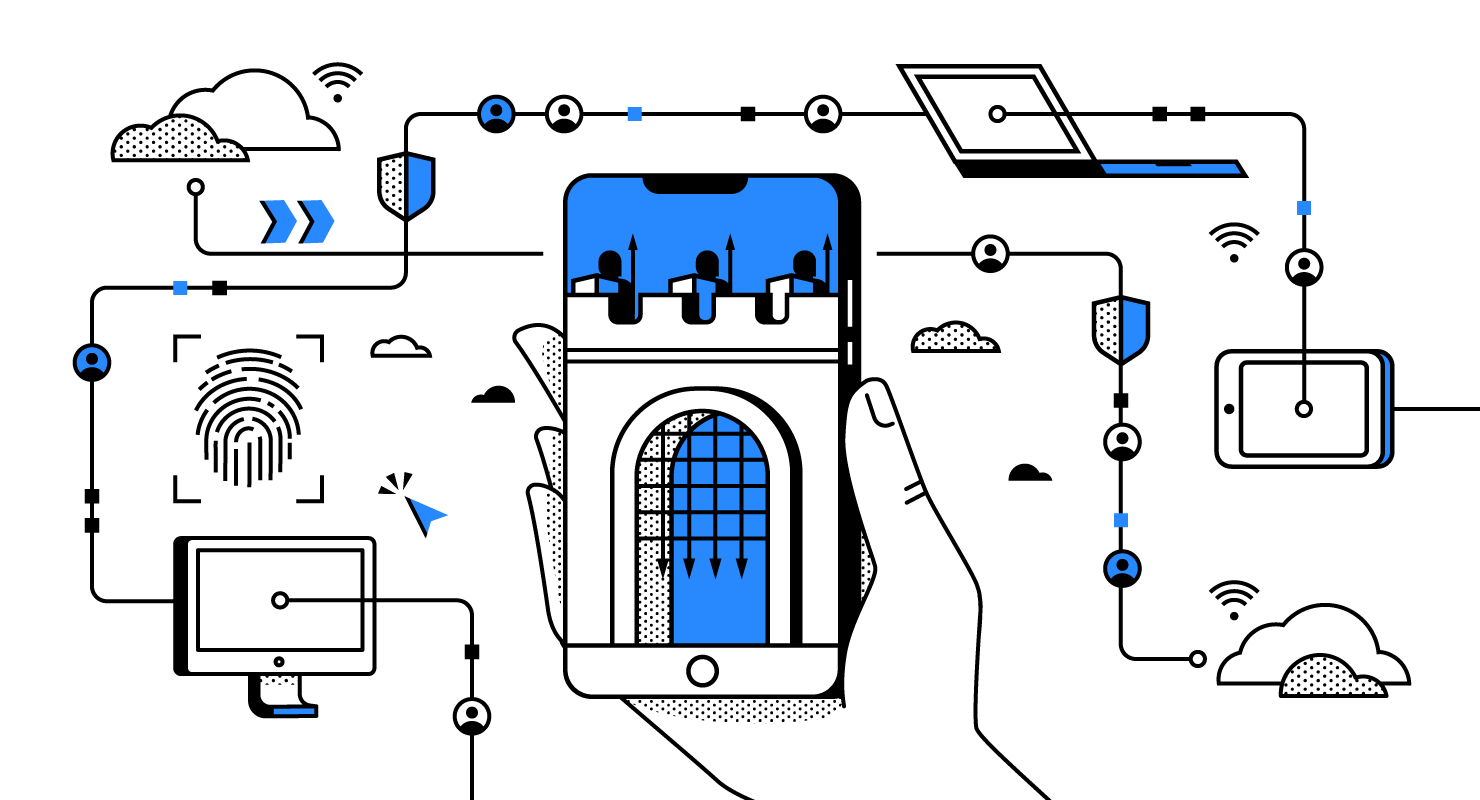

O que é CSPM? Como garante um ambiente de nuvem seguro

Imagine o ambiente de nuvem da sua organização como uma grande cidade com incontáveis arranha-céus digitais, rodovias de dados e bairros virtuais. Assim como em uma cidade real, garantir a segurança dessa movimentada metrópole digital é fundamental.

por Tanuja Bahirat

Tendências de 2023 no Mercado de Secure Access Service Edge (SASE)

Esta postagem faz parte da série de tendências digitais de 2023 da G2. Leia mais sobre a perspectiva da G2 sobre tendências de transformação digital em uma introdução de Emily Malis Greathouse, diretora de pesquisa de mercado, e cobertura adicional sobre tendências identificadas pelos analistas da G2.

por Sarah Wallace

A Evolução da Segurança na Nuvem em 2022

Esta postagem faz parte da série de tendências digitais de 2022 da G2. Leia mais sobre a perspectiva da G2 sobre as tendências de transformação digital em uma introdução de Tom Pringle, VP de pesquisa de mercado, e cobertura adicional sobre as tendências identificadas pelos analistas da G2.

por Aaron Walker

Termos do Glossário Software de Corretor de Segurança de Acesso à Nuvem (CASB)

Discussões Software de Corretor de Segurança de Acesso à Nuvem (CASB)

0

Pergunta sobre: Microsoft Defender for Cloud Apps

Para que serve o Microsoft Defender for Cloud Apps?

Para que serve o Microsoft Defender for Cloud Apps?

Mostrar mais

Mostrar menos

Em um nível alto, é uma solução CASB para gerenciar TI sombra, mas possui muitas capacidades, incluindo algumas de DLP e gerenciamento de postura.

Mostrar mais

Mostrar menos

0

Pergunta sobre: Check Point Harmony Email & Collaboration

Quais são os diferentes tipos de segurança de e-mail?

Quais são os diferentes tipos de segurança de e-mail?

Mostrar mais

Mostrar menos

A segurança de e-mail é crucial quando se trata de proteger nossa privacidade de dados contra ataques cibernéticos e violações de segurança.

Podemos implementar múltiplas camadas de aprimoramentos de segurança para preservar as informações sensíveis dos nossos clientes.

1. Implementação de SPF - O Sender Policy Framework permite efetivamente que os proprietários do domínio examinem quais servidores estão autorizados a enviar e-mails e verifiquem sua autenticidade.

2. Utilitários de scanner de malware - É útil para escanear nossos anexos de e-mail e links associados em busca de conteúdos maliciosos e suspeitos para impedir que entrem em nosso sistema.

3. Políticas de Filtragem de Conteúdo - Elas são usadas quando precisamos relatar ou bloquear e-mails contendo elementos sensíveis e contextos ofensivos. Também são usadas para preservar nossos padrões de segurança e prevenir quaisquer vazamentos de dados.

Mostrar mais

Mostrar menos

Vários tipos de medidas de segurança de e-mail podem ser implementadas para proteger contra várias ameaças. Aqui estão alguns dos tipos mais comuns de segurança de e-mail:

Antivírus/Anti-malware: Este tipo de software de segurança verifica e-mails recebidos e enviados em busca de vírus e outros malwares, como cavalos de Troia, spyware e ransomware.

Filtros de spam: Esses filtros são usados para bloquear e-mails indesejados e não solicitados, também conhecidos como spam, de chegarem à caixa de entrada. Eles são projetados para identificar e bloquear e-mails com conteúdo suspeito ou de remetentes desconhecidos.

Filtros de conteúdo: Esses filtros são usados para monitorar o conteúdo do e-mail em busca de palavras-chave ou frases específicas que possam indicar uma ameaça à segurança, como números de cartão de crédito, números de segurança social ou outras informações sensíveis.

Criptografia: A criptografia de e-mail é uma medida de segurança que protege a confidencialidade das mensagens de e-mail ao embaralhar o conteúdo da mensagem para que apenas o destinatário pretendido possa lê-la.

Autenticação: A autenticação de e-mail é o processo de verificar a identidade do remetente de uma mensagem de e-mail. Métodos comuns de autenticação de e-mail incluem SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) e DMARC (Domain-based Message Authentication, Reporting and Conformance).

Autenticação de dois fatores (2FA): 2FA é uma camada adicional de segurança que exige que os usuários forneçam duas formas de identificação para acessar sua conta de e-mail, como uma senha e um token de segurança ou identificação biométrica.

Ao implementar uma ou mais dessas medidas de segurança de e-mail, as empresas podem ajudar a proteger contra uma variedade de ameaças baseadas em e-mail, incluindo ataques de phishing, malware, spam e violações de dados.

Mostrar mais

Mostrar menos

0

Pergunta sobre: Check Point Harmony Email & Collaboration

Alguém encontrou uma maneira de desativar completamente a Proteção Online do Microsoft Exchange para que todo o filtro de e-mail seja realizado apenas pelo Avanan?

Após implementar o Avanan, ainda vemos mensagens sendo entregues na pasta de Lixo Eletrônico pelo Microsoft EOP. Queremos desativar ou contornar o EOP e confiar apenas nos filtros do Avanan.

Mostrar mais

Mostrar menos

Acho que você perguntou isso em um comentário/pergunta diferente; mas vou reiterar, isso geralmente não é uma boa ideia, mas você poderia usar regras de fluxo de e-mail.

Mostrar mais

Mostrar menos

Relatórios Software de Corretor de Segurança de Acesso à Nuvem (CASB)

Grid® Report for Cloud Access Security Broker (CASB)

Summer 2026

Relatório G2: Grid® Report

Enterprise Grid® Report for Cloud Access Security Broker (CASB)

Summer 2026

Relatório G2: Grid® Report

Mid-Market Grid® Report for Cloud Access Security Broker (CASB)

Summer 2026

Relatório G2: Grid® Report

Momentum Grid® Report for Cloud Access Security Broker (CASB)

Summer 2026

Relatório G2: Momentum Grid® Report

Mid-Market Grid® Report for Cloud Access Security Broker (CASB)

Spring 2026

Relatório G2: Grid® Report

Momentum Grid® Report for Cloud Access Security Broker (CASB)

Spring 2026

Relatório G2: Momentum Grid® Report

Enterprise Grid® Report for Cloud Access Security Broker (CASB)

Spring 2026

Relatório G2: Grid® Report

Grid® Report for Cloud Access Security Broker (CASB)

Spring 2026

Relatório G2: Grid® Report

Grid® Report for Cloud Access Security Broker (CASB)

Winter 2026

Relatório G2: Grid® Report

Enterprise Grid® Report for Cloud Access Security Broker (CASB)

Winter 2026

Relatório G2: Grid® Report