Alyssa Towns

Alyssa Towns works in communications and change management and is a freelance writer for G2. She mainly writes SaaS, productivity, and career-adjacent content. In her spare time, Alyssa is either enjoying a new restaurant with her husband, playing with her Bengal cats Yeti and Yowie, adventuring outdoors, or reading a book from her TBR list.

Che cos'è la gestione dei dispositivi mobili?

La gestione dei dispositivi mobili (MDM) si riferisce all'amministrazione remota e alla gestione organizzativa dei dispositivi mobili, come smartphone, tablet e laptop. Le aziende utilizzano l'MDM per gestire i beni di proprietà aziendale e i dispositivi di proprietà dei dipendenti. La pratica protegge i dati aziendali sensibili su tutti i beni.

È comune per le aziende utilizzare software di gestione dei dispositivi mobili per ottimizzare la funzionalità e la sicurezza dei dispositivi mobili, consentendo ai dipartimenti IT di regolare sia i dispositivi aziendali che personali. Il software MDM fornisce uno strumento centralizzato per i dipartimenti IT per applicare politiche, limitare il rischio di perdita di dati, monitorare le installazioni di software e prevenire l'accesso non autorizzato ai dispositivi.

Perché la gestione dei dispositivi mobili è importante?

L'MDM è importante perché molti dipendenti svolgono compiti lavorativi su dispositivi mobili. La diffusione di questi dispositivi li rende facili bersagli per malware e violazioni.

Vantaggi della gestione dei dispositivi mobili

La gestione dei dispositivi mobili è necessaria per proteggere i dati aziendali su dispositivi mobili. Le aziende possono aspettarsi i seguenti vantaggi.

- Aumento della sicurezza: Se un dispositivo viene rubato, le aziende possono stare tranquille sapendo che possono bloccare o cancellare a distanza un dispositivo per eliminare il rischio di accesso non autorizzato a informazioni sensibili. Le capacità remote dell'MDM sono fondamentali per regolare la posizione del dispositivo e proteggere i dati prima che vengano compromessi.

- Gestione remota facile: I servizi MDM rendono semplice per le aziende monitorare e gestire vari dispositivi portatili da qualsiasi luogo, indipendentemente dal numero di dispositivi. La gestione remota è particolarmente vantaggiosa quando le organizzazioni devono agire rapidamente, come disabilitare un utente che non dovrebbe essere in grado di accedere a determinate informazioni.

- Aggiornamenti dei dispositivi controllati: La gestione dei dispositivi mobili consente ai team IT e ai fornitori di servizi di controllare centralmente gli aggiornamenti e distribuirli ai dispositivi su una rete. Questo garantisce coerenza e riduce il rischio che i dipendenti compromettano le reti a causa del ritardo negli aggiornamenti software.

- Riduzione della necessità di supporto IT: Con la centralizzazione e l'automazione dell'MDM, le aziende possono ridurre le loro esigenze di amministrazione IT. Il software di gestione dei dispositivi mobili fornisce ai team IT uno strumento che riduce i processi di gestione manuali e dispendiosi in termini di tempo.

Limitazioni della gestione dei dispositivi mobili

Anche se la gestione dei dispositivi mobili offre protezione dei dati aziendali, non può risolvere ogni problema. Le limitazioni da considerare sono:

- L'incapacità di garantire la piena conformità. Sebbene l'MDM aiuti, non può garantire completamente la conformità. Quando gli aggiornamenti forzati o automatizzati non funzionano correttamente, l'MDM potrebbe non essere in grado di rendere un dispositivo completamente conforme, il che può portare a rischi per la sicurezza.

- Un potenziale impatto negativo sulla produttività dei dipendenti. Una soluzione MDM può frustrare i dipendenti se gli aggiornamenti forzati interrompono la loro giornata lavorativa. La mancanza di controllo sul proprio dispositivo potrebbe danneggiare la produttività.

- Eccezioni problematiche. I team IT potrebbero dover fare eccezioni per i CEO e altri leader esecutivi che si rifiutano di tollerare le pratiche di gestione dei dispositivi e gli aggiornamenti sporadici. Quando l'elenco degli utenti esentati cresce nel tempo, aumentano anche i rischi per la sicurezza.

Migliori pratiche per la gestione dei dispositivi mobili

Le organizzazioni dovrebbero personalizzare i loro standard di gestione dei dispositivi mobili per soddisfare le loro esigenze di sicurezza. Tuttavia, alcune pratiche generali garantiscono i migliori risultati:

- Imporre metodi di password sicuri. Le organizzazioni possono facilmente proteggere i loro dati su dispositivi richiedendo password per lo schermo di blocco e attuando politiche di password forti. Esempi di linee guida politiche includono l'implementazione di autenticazione a due fattori, l'impostazione di regole di complessità delle password e la limitazione dell'età delle password.

- Installare software antivirus su tutti i dispositivi. Il software antivirus combatte contro il crimine informatico e il malware. Le aziende dovrebbero dotare tutti i dispositivi di proprietà aziendale di software antivirus e aggiornarlo regolarmente.

- Implementare un processo di approvazione delle applicazioni. Scaricare applicazioni può essere dannoso e causare problemi di sicurezza. Per rafforzare le misure di sicurezza, i team IT dovrebbero fare una lista di applicazioni approvate dall'azienda per il download e applicare un processo di approvazione per nuove applicazioni.

- Redigere politiche di cancellazione dei dispositivi. Le aziende dovrebbero sviluppare linee guida per i dispositivi di proprietà aziendale e personale riguardo alla cancellazione dei dati in caso di perdita del dispositivo o uscita dall'azienda. Sotto queste politiche, le organizzazioni possono agire per proteggere i dati e rimuovere l'accesso dai dispositivi secondo necessità.

- Formare regolarmente i dipendenti. I professionisti IT dovrebbero educare continuamente i dipendenti e renderli consapevoli delle minacce e delle vulnerabilità. Inoltre, le organizzazioni possono offrire formazione sull'importanza di proteggere i dati aziendali e su come prendere le migliori decisioni per proteggere i loro dispositivi.

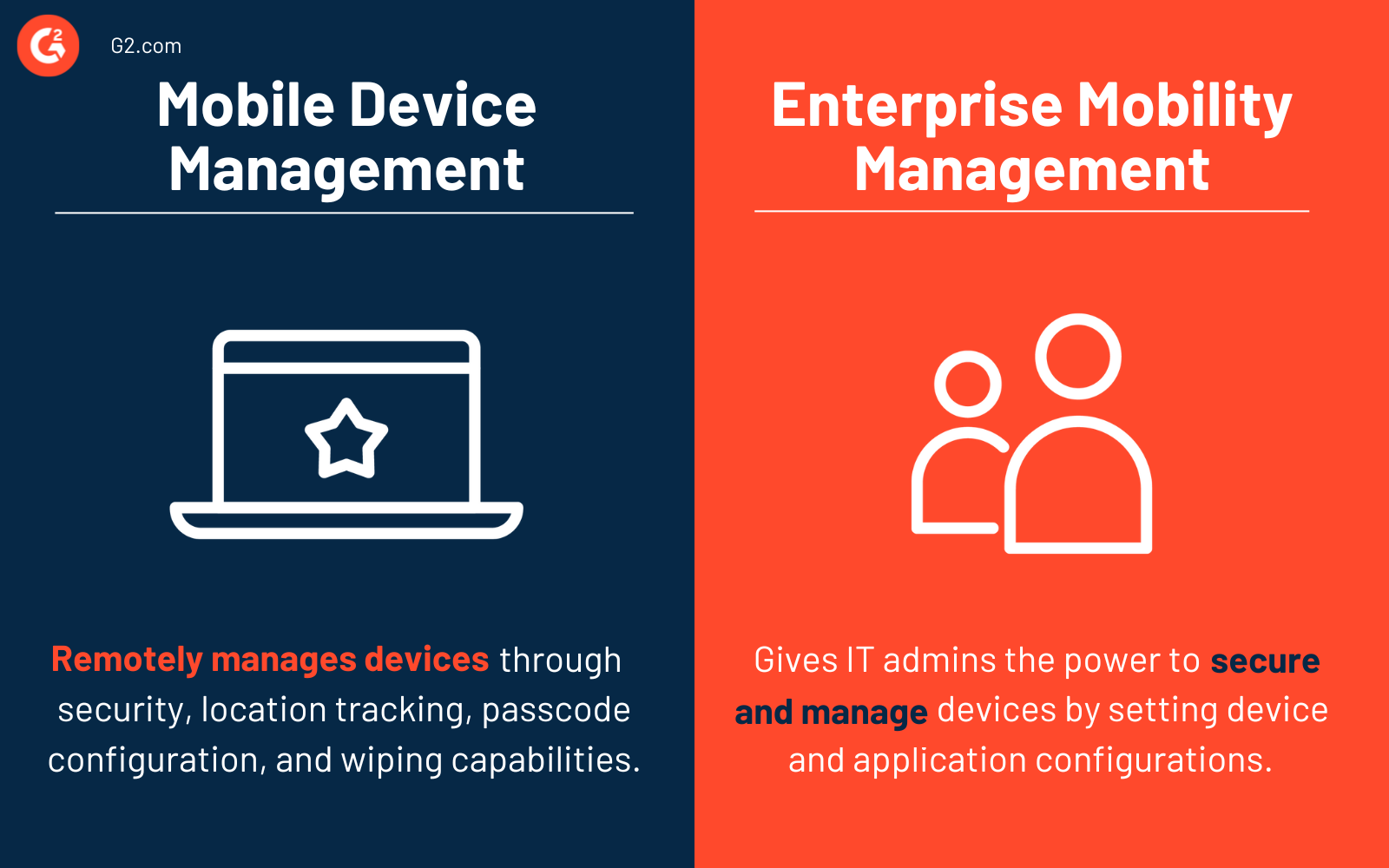

Gestione dei dispositivi mobili vs. gestione della mobilità aziendale

È comune confondere la gestione dei dispositivi mobili con la gestione della mobilità aziendale, ma le due hanno differenze chiave.

La gestione dei dispositivi mobili si riferisce alla gestione remota dei dispositivi e coinvolge la sicurezza del dispositivo, il tracciamento della posizione, la configurazione delle politiche di passcode e le capacità di cancellazione del dispositivo. L'MDM si concentra sul dispositivo.

In confronto, la gestione della mobilità aziendale (EMM) dà agli amministratori IT il potere di proteggere e gestire i dispositivi impostando configurazioni di dispositivi e applicazioni. L'EMM include funzioni come le impostazioni di sicurezza del browser, la gestione delle applicazioni e l'autenticazione multifattoriale.

L'MDM è considerato un sottoinsieme dell'EMM, insieme alla gestione delle applicazioni mobili (MAM) e alla gestione dei contenuti mobili (MCM).

Parlando di gestione delle applicazioni mobili, scopri come migliora la mobilità e si inserisce nel quadro più ampio.