Risorse Software di Sicurezza Cloud

Articoli, Termini del glossario, Discussioni, e Rapporti per espandere la tua conoscenza su Software di Sicurezza Cloud

Le pagine delle risorse sono progettate per offrirti una sezione trasversale delle informazioni che abbiamo su categorie specifiche. Troverai articoli dai nostri esperti, definizioni delle funzionalità, discussioni da utenti come te, e rapporti dai dati del settore.

Articoli Software di Sicurezza Cloud

CASB vs. SSE: Quale Soluzione di Sicurezza Cloud è Giusta per Te?

Sicurezza dell'archiviazione cloud: come mantenere al sicuro i tuoi dati nel cloud?

AWS re:Invent 2021 Roundup: Una Prospettiva di G2

Una Sfida Amazzonica: L'Anno delle Collaborazioni nel Cloud

Cloud Computing nella Sanità

Analizzare la sicurezza delle API nel mondo multicloud

Sfide della gestione e sicurezza delle soluzioni multicloud

G2 sulla Sicurezza del Cloud: Investigare i Rischi del Cloud Computing

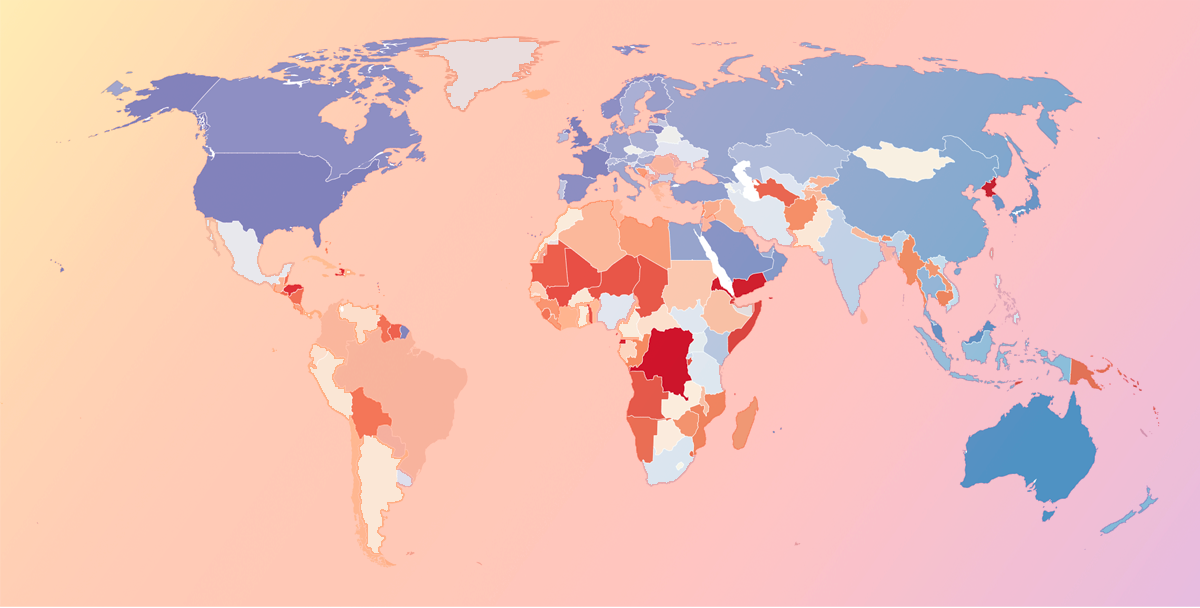

National Cybersecurity and Popular Products Across the World

Termini del glossario Software di Sicurezza Cloud

Discussioni Software di Sicurezza Cloud

Le esigenze di CWPP aziendali spesso includono scalabilità, IAM complesso, monitoraggio globale, integrazioni e governance matura. I CWPP sono fondamentali per le grandi organizzazioni che gestiscono carichi di lavoro diversificati (VM, container, serverless). Attualmente stiamo esplorando:

- Wiz – per visibilità su larga scala e prioritizzazione dei rischi.

- Sysdig Secure – per protezione runtime di livello enterprise in stack cloud-native.

- CrowdStrike Falcon Cloud Security – per pedigree di rilevamento/risposta aziendale esteso ai carichi di lavoro cloud.

- Microsoft Defender for Cloud – per scalabilità in ambienti aziendali pesantemente basati su Azure.

- Quali CWPP gestiscono meglio i carichi di lavoro aziendali ad alto volume?

- Qualsiasi sfida con l'implementazione, la governance o i flussi di lavoro tra team?

Quale di questi strumenti consiglieresti di più?

Quali caratteristiche aziendali si distinguono di più (automazione, integrazioni, profondità RBAC, tenuta globale)?

Il multi-cloud aggiunge complessità rapidamente — i CWPP necessitano di controlli coerenti, visibilità unificata e rilevamento delle minacce cross-cloud. I CWPP sono progettati esplicitamente per proteggere i carichi di lavoro in ambienti ibridi e multi-cloud.Attualmente stiamo esplorando:

- Microsoft Defender for Cloud – per la gestione dei carichi di lavoro multi-cloud integrata nello stack Azure.

- Check Point CloudGuard CNAPP – per il controllo coerente delle politiche tra i cloud.

- Lacework FortiCNAPP – per approfondimenti comportamentali multi-cloud.

- Google Cloud Platform Security Overview – come base per le protezioni native dei carichi di lavoro GCP.

- Qualche attrito riguardo alla parità delle politiche tra AWS/Azure/GCP?

- Cosa è più prezioso: dashboard unificati, politiche centralizzate o rilevamenti cross-cloud?

Con Kubernetes e le app containerizzate, la visibilità durante il runtime e la gestione della postura dei container sono indispensabili. I CWPP comunemente proteggono i container con un monitoraggio approfondito del runtime, la scansione delle vulnerabilità e la correlazione delle minacce.

Attualmente stiamo esplorando:

- Sysdig Secure – per un forte monitoraggio del runtime dei container/K8s e la prioritizzazione basata sul rischio attuale.

- Orca Security – per la scoperta dei rischi in Kubernetes/container senza distribuire agenti.

- SentinelOne Singularity Cloud Security – per la difesa del runtime dei container.

Ci piacerebbe ricevere feedback su:

- Quali piattaforme offrono la visibilità più chiara durante il runtime in K8s?

- Cosa conta di più nella pratica: la scansione delle vulnerabilità, il rilevamento delle deviazioni o la difesa dalle minacce durante il runtime?

Quale di questi strumenti consiglieresti di più?

Hai riscontrato problemi con questi strumenti? Specificamente relativi a sovraccarico di avvisi o telemetria limitata?