Considera quanto della tua vita si svolge su un computer o un dispositivo mobile.

Controlli la tua email, accedi ai tuoi account sui social media e inserisci il numero della tua carta di credito dopo aver fatto shopping online. Ogni volta che condividiamo dati sensibili come password e informazioni bancarie online, diventa sempre più importante trovare modi per rafforzare i nostri sforzi di cybersecurity online.

Ognuno dei nostri account digitali è a rischio di violazione, ed è per questo che è cruciale aggiungere un livello extra di protezione con il software di autenticazione multi-fattore (MFA).

Cos'è l'autenticazione multi-fattore (MFA)?

L'autenticazione multi-fattore è un metodo di autenticazione che richiede all'utente di presentare due o più prove per ottenere l'accesso e accedere a un account. L'utente otterrà l'accesso solo dopo aver inserito queste informazioni. Esempi di prove possono includere un numero di telefono, un indirizzo email o la risposta a una domanda di sicurezza.

Ulteriori livelli di sicurezza nel processo di accesso forniscono tranquillità che le tue informazioni personali rimarranno protette e fuori dalle mani sbagliate.

MFA vs. 2FA

L'autenticazione multi-fattore e l'autenticazione a due fattori sono entrambe misure di sicurezza che forniscono un ulteriore livello di protezione ai tuoi account online oltre a un semplice nome utente e password. Mentre l'MFA combina qualsiasi numero di fattori di autenticazione per verificare l'identità online di qualcuno, il tipo più comune è il 2FA.

Il 2FA o verifica in due passaggi richiede due forme di verifica prima di concedere l'accesso a un account o sistema. Implementazioni tipiche includono la ricezione di un codice via SMS, l'uso di un'app mobile come Google Authenticator, l'autenticazione vocale o l'impiego di token hardware. Sebbene più sicuro di una singola password, il 2FA può ancora essere vulnerabile a certi attacchi, come il SIM swapping o il phishing.

L'MFA va oltre il 2FA aggiungendo ulteriori livelli di sicurezza. Un processo di autenticazione a due passaggi fallito o un comportamento utente sospetto può attivarlo. L'MFA spesso combina diversi fattori, come una password, una scansione biometrica e una domanda di sicurezza. Questo tipo di misure di sicurezza aggiuntive può essere richiesto quando si accede a file più importanti o dati sensibili, come cartelle cliniche o finanziarie.

Curioso di sapere come le aziende stanno andando oltre l'MFA? Scopri come l'autenticazione senza password assicura l'accesso senza password.

Vuoi saperne di più su Software di Autenticazione a più Fattori (MFA)? Esplora i prodotti Autenticazione a più fattori (MFA).

Importanza dell'autenticazione multi-fattore

Oggi, l'MFA è considerato una caratteristica essenziale in diverse categorie di software IAM, tra cui:

- Software di single-sign on

- Software di gestione degli accessi privilegiati (PAM)

- Software di gestione delle identità e degli accessi nel cloud (CIAM)

- Servizi di directory nel cloud

- Strumenti di governance delle identità e controllo degli accessi

Queste soluzioni IAM integrano l'MFA per rafforzare la sicurezza, minimizzare i rischi di accesso non autorizzato e conformarsi a vari requisiti normativi.

Se alcuni ritengono che questo processo sia un piccolo inconveniente, o che richieda troppo tempo per essere configurato, ne vale la pena a lungo termine per avere un livello di sicurezza più elevato. Ogni giorno sentiamo parlare di account e registri compromessi in tutto il mondo. L'MFA può aiutare a prevenire questo.

L'obiettivo finale dell'MFA è creare una linea di difesa tra le tue informazioni e gli hacker. L'MFA rende molto più difficile per le persone non autorizzate ottenere l'accesso. Anche se possono conoscere la tua password, non saranno in grado di ricreare un secondo fattore di autenticazione (la tua impronta digitale, un codice di testo, una risposta a una domanda di sicurezza).

In passato, i sistemi MFA implementavano solo un'autenticazione a due fattori, ma con l'aumento del numero di attacchi informatici, le persone stanno ricorrendo all'uso di due o più fattori per ulteriori livelli di protezione. Sebbene non possiamo prevenire tutti i crimini online, prendere semplici misure come l'uso del 2FA o dell'MFA può ridurre notevolmente la possibilità di hacking.

Se l'MFA è disponibile, dovresti usarlo –soprattutto quando si tratta delle tue informazioni più sensibili come i tuoi conti finanziari, le cartelle cliniche e il tuo indirizzo email principale.

Correlato: Interessato a portare i tuoi sforzi di sicurezza ancora più avanti? Sfoglia la nostra lista dei migliori fornitori di software di cybersecurity che proteggono da hacking, virus e altre minacce.

Come funziona l'autenticazione multi-fattore?

È importante notare che ci sono due tipi principali di autenticazione multi-fattore.

- MFA applicativa: Il processo di autenticazione che si attiva quando un utente tenta di ottenere l'accesso a una o più applicazioni.

- MFA del dispositivo: Il processo di autenticazione che attiva immediatamente l'MFA al momento del login a un sistema.

Sebbene siano processi separati, l'MFA è fondamentalmente lo stesso per entrambi i tipi. Quando un utente cerca di ottenere l'accesso a qualcosa (telefono, laptop, server, ecc.), si trova di fronte all'autenticazione multi-fattore e deve inserire due o più fattori di autenticazione. Se i fattori sono ritenuti corretti da un provider di identità centrale (IdP), verrà concesso l'accesso.

Uno dei fattori di autenticazione più richiesti è il tuo numero di telefono. Di solito, con l'MFA, inserisci il tuo nome utente e password al momento del login e poi un codice unico che viene inviato tramite messaggio di testo.

Questo dimostra che ricordi sia il tuo nome utente che la tua password, ma anche che sei in possesso del tuo smartphone, che è "registrato" come dispositivo per ricevere questi tipi di codici.

Metodi di autenticazione multi-fattore

Un fattore di autenticazione è una categoria di credenziali per identificare la verifica. Quando questi fattori sono utilizzati nell'MFA, ogni fattore aggiuntivo aumenta la certezza che la persona che tenta di accedere all'account sia chi o cosa ha dichiarato di essere.

Le tue credenziali rientrano in tre diverse categorie:

- Conoscenza: Qualcosa che solo l'utente conosce, come la sua password o il numero PIN.

- Possesso: Qualcosa che solo l'utente possiede, come uno smartphone o un token hardware.

- Inerenza: Qualcosa che è solo di quell'utente, come la sua impronta digitale o la sua voce.

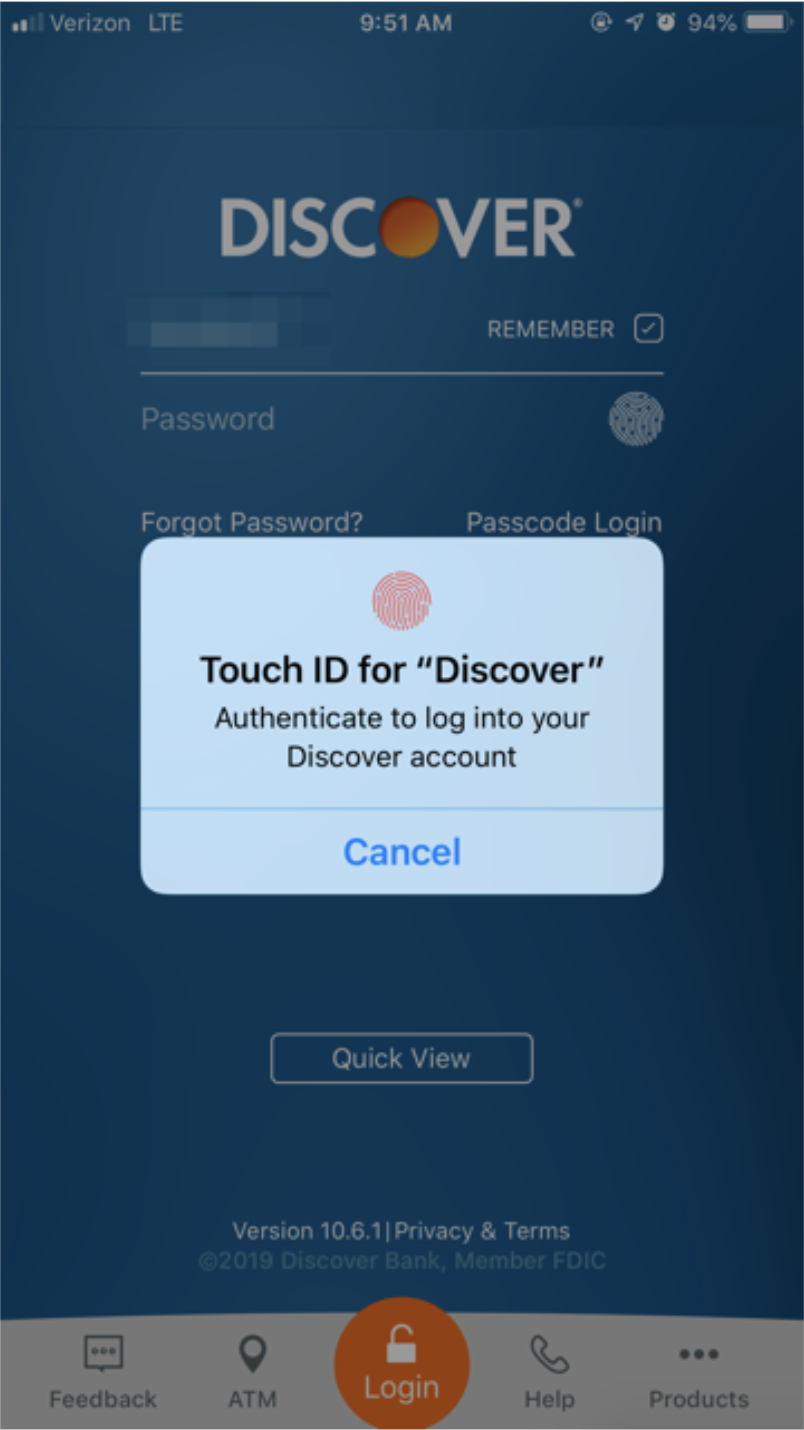

Ad esempio, quando si accede a un'app bancaria su uno smartphone, l'app invia un codice all'utente da digitare prima che possa accedere al proprio account. Questo metodo di MFA rientra nella categoria "qualcosa che conosci", poiché è un numero PIN che l'utente deve inserire prima di poter connettersi completamente al proprio conto bancario online.

L'app Discover Card fa un passo ulteriore chiedendo "qualcosa che sei" al momento del login – un'impronta digitale.

Oppure, pensa a quando vai alla stazione di servizio per fare il pieno. Dopo aver strisciato la tua carta di credito, la macchina alla pompa ti chiede di inserire il tuo codice postale. Questo rientrerebbe in "qualcosa che conosci" ed è un tipo più vecchio di MFA.

Autenticazione adattiva

I fattori di autenticazione più attuali considerano il contesto del comportamento di accesso.

Ad esempio, il sistema può riconoscere che un hacker sta accedendo da una posizione strana a migliaia di chilometri di distanza, o notare che un nuovo dispositivo sta tentando di accedere al tuo account. Il sistema prende anche nota dell'orario in cui tenti di accedere e del tipo di rete a cui stai accedendo. Se uno di questi fattori appare fuori dall'ordinario, verrà attivata l'autenticazione adattiva.

L'autenticazione adattiva sfrutta l'intelligenza artificiale e l'apprendimento automatico per notare eventuali accessi strani sul tuo account. Qualsiasi comportamento atipico (accesso da una nuova posizione o in orari strani) farà sì che il sistema invii ulteriori verifiche come l'ID facciale o i codici email.

Nel tempo, l'autenticazione adattiva imparerà i modelli dell'utente e alla fine smetterà di richiedere loro di verificare la propria identità se iniziano a frequentare una nuova posizione o a utilizzare un nuovo dispositivo sempre di più.

Consiglio: Non confondere i tuoi termini di cybersecurity. L'autenticazione multi-fattore è una forma di autenticazione basata sul rischio, ma non sono la stessa cosa.

Tipi di autenticazione multi-fattore

Potresti usare solo due o tre tipi di autenticazione multi-fattore quando accedi agli account online, ma sapevi che ci sono diversi tipi?

Codici email

Questi codici verranno inviati all'utente che richiede l'accesso tramite email. Ricevere un codice tramite email è uno dei tipi più comuni di MFA e può essere una buona opzione se il tuo telefono è perso, rubato o semplicemente in un'altra stanza.

Token di testo

Un token di testo è identico a un codice email, solo attraverso un diverso mezzo di comunicazione. Ricevere token di testo è un'opzione facile da implementare e può essere utilizzata praticamente da chiunque.

Dopo aver inserito il tuo nome utente e password, una password monouso (OTP) sotto forma di numero PIN verrà inviata al tuo telefono. Il numero funge da secondo fattore di autenticazione e viene inserito nella pagina/schermata successiva.

Verifica biometrica

La verifica biometrica può essere qualsiasi cosa, dall'identificazione delle impronte digitali al riconoscimento facciale. Gli utenti con dispositivi intelligenti o computer possono sfruttare questa tecnologia per rafforzare ulteriormente la loro protezione online.

Usare la verifica biometrica è di solito meno fastidioso di una password monouso e può rendere l'MFA una passeggiata piuttosto che un peso.

Token hardware

Mentre i tre tipi precedenti di MFA sono stati virtuali, un token hardware è fisico. Questo token è considerato uno dei metodi più sicuri di MFA ma può essere più costoso.

Molte aziende offriranno token hardware ai loro utenti di maggior valore per mantenerli come clienti. Tipicamente, un token hardware è l'opzione migliore per proteggere cose come le tue informazioni bancarie, assicurative e di investimento.

Gli utenti inseriranno il token nel dispositivo o computer per accedere alle informazioni. Se vogliono accedere alle informazioni su un dispositivo mobile, potrebbero aver bisogno di un "dongle" USB o USB-C.

L'unico inconveniente? Devi tenere traccia di dove si trova il token, e se lo smarrisci o lo dimentichi a casa, non potrai accedere ai tuoi account.

Domande di sicurezza

Probabilmente ti sei imbattuto in domande di sicurezza quando hai impostato il tuo account bancario o il portale scolastico. Le domande di sicurezza sono statiche e sono considerate un tipo di autenticazione basata sulla conoscenza (KBA). Quando imposti un account, potresti essere chiesto di impostare una domanda di sicurezza.

Alcuni esempi di domande di sicurezza sono:

- Qual era il nome del tuo primo animale domestico?

- In quale strada sei cresciuto?

- Qual è il cognome da nubile di tua madre?

- Qual era il tuo soprannome d'infanzia?

Quando accedi al tuo account, inserirai il tuo nome utente e password e poi ti verrà chiesto di fornire una risposta alla domanda di sicurezza. Versioni più forti di KBA (chiamate KBA dinamica) sono generate in tempo reale basate su record come transazioni recenti e storia creditizia.

Sebbene le domande di sicurezza siano una forma comune di autenticazione multi-fattore, possono essere facilmente compromesse. Se qualcuno fa abbastanza indagini online attraverso i tuoi account sui social media, potrebbe essere in grado di mettere insieme alcune delle risposte alle tue domande.

Altri esempi di autenticazione multi-fattore possono includere:

- Scansione della retina o dell'iride

- Codici di applicazioni per smartphone monouso

- Analisi comportamentale

- Dispositivi USB, badge, altri dispositivi fisici

Più tipi di autenticazione multi-fattore hai implementato, più sicuri diventano i tuoi dati sensibili. Anche se un hacker ha accesso a due su tre tipi, non sarà comunque in grado di procedere e il tuo processo di MFA sarà stato dimostrato efficace.

Sicurezza dell'MFA

Quanto è sicura l'autenticazione multi-fattore? La sicurezza dipende in ultima analisi dalla dedizione. Se sei disposto a prendere il tempo per inserire più fattori di autenticazione per accedere al tuo account, potresti perdere un minuto della tua giornata, ma sarai meglio protetto a lungo termine.

Inoltre, password più complesse (soprattutto una varietà di password complesse) sono la tua migliore scommessa quando si tratta di sicurezza degli account. Se stai cercando di potenziare il tuo processo di MFA, puoi fare una delle seguenti cose:

- Chiedi alla tua banca di implementare l'autenticazione multi-fattore.

- Cerca di evitare di autenticare la tua identità tramite la verifica sociale poiché sono a maggior rischio di essere hackerate.

- Fai le tue ricerche su quali metodi di MFA funzioneranno meglio per te.

Raggiungere il 100% di sicurezza non accadrà mai, ma se sei proattivo con la tua sicurezza online, anche gli hacker più intelligenti non saranno in grado di rubare le tue informazioni personali.

Vantaggi dell'autenticazione multi-fattore

Oggigiorno, le persone si aspettano che l'autenticazione multi-fattore faccia parte di qualsiasi configurazione di account. È stata integrata nell'esperienza moderna del servizio clienti ed è ora lo standard per la sicurezza online di base.

Le persone amano l'MFA perché:

- Fornisce un livello di protezione più elevato rispetto a un semplice nome utente e password.

- Gli utenti possono sentirsi più valorizzati dalle aziende che utilizzano l'MFA.

- L'MFA può connettersi con il software di single sign-on e offrire agli utenti un processo di accesso più semplificato e sicuro.

Alla fine della giornata, è sempre più pericoloso mantenere informazioni riservate online o nel cloud. L'ascesa dell'autenticazione multi-fattore ha rassicurato clienti e aziende e ha rafforzato significativamente la protezione complessiva contro gli utenti non autorizzati.

Due è meglio di uno

E tre è ancora meglio... almeno quando si tratta dei tuoi sforzi di sicurezza. Sempre più siti web, servizi e app stanno sfruttando l'autenticazione a due, o addirittura tre, fattori come ulteriore livello di protezione.

La prossima volta che ti iscrivi a un account, assicurati di prendere quei pochi minuti extra per impostare l'MFA e proteggere tutti i tuoi dati sensibili.

Vuoi saperne di più sull'hacking? Scopri come funziona il spear phishing e come puoi proteggerti dall'essere un bersaglio facile.

Questo articolo è stato originariamente pubblicato nel 2020. È stato aggiornato con nuove informazioni.

Alexa Drake

Alexa is a former content associate at G2. Born and raised in Chicago, she went to Columbia College Chicago and entered the world of all things event marketing and social media. In her free time, she likes being outside with her dog, creating playlists, and dabbling in Illustrator. (she/her/hers)