Crittografare un intero disco non è sufficiente quando si punta a una sicurezza dei dati robusta.

È necessario crittografare i file a livello individuale per proteggerli da hacker malintenzionati. Questo ti aiuterà a mantenere i tuoi dati sensibili al sicuro in caso di furti fisici o se un attore di minacce penetra attraverso le difese di sicurezza a livello di disco.

Gli hacker sono costantemente alla ricerca di dati sensibili e riservati da sfruttare e utilizzare a loro vantaggio o contro un'organizzazione. Ciò si traduce in una violazione dei dati che può comportare perdite finanziarie e reputazionali.

La crittografia dei file aiuta le aziende a mantenere la sicurezza dei dati e a conformarsi alle normative del settore proteggendo i dati sensibili a un livello granulare dall'accesso non autorizzato.

Cos'è la crittografia dei file?

La crittografia dei file o crittografia basata sui file è il processo di protezione dei singoli file su un sistema utilizzando algoritmi di crittografia. Essa trasforma i dati in una forma incomprensibile che un utente può decodificare o decrittare con l'aiuto di chiavi crittografiche.

L'obiettivo principale della crittografia dei file è garantire che i file siano protetti da hacker malintenzionati. È utile quando le persone devono trasferire file su Internet o conservarli in modo sicuro su unità rimovibili come una chiavetta USB.

Molte persone utilizzano sistemi di crittografia dei file integrati offerti da Microsoft Windows o Mac OS di Apple. Nelle imprese, il software di crittografia diventa una scelta preferita per garantire una protezione dei dati più robusta.

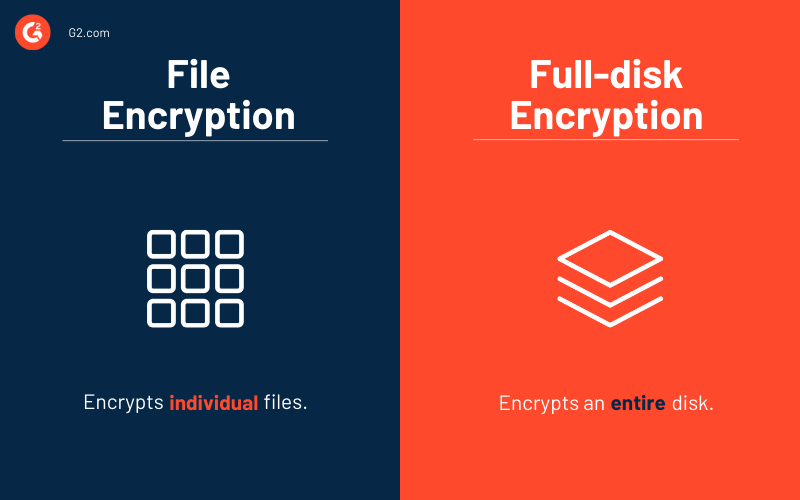

I professionisti spesso hanno opinioni contrastanti sull'uso della crittografia completa del disco (FDE) o della crittografia basata sui file (FBE) per proteggere i file aziendali. La crittografia completa del disco offre una crittografia automatica a livello di disco quando i file vengono scritti o letti da un disco, ma non offre crittografia a livello di file. Se un attaccante riesce a violare le credenziali utente tramite forza bruta per accedere a un disco, i tuoi file sono a rischio.

Quando si tratta di proteggere informazioni sensibili, avrai bisogno sia della crittografia basata sui file che della crittografia completa del disco per proteggerti da una violazione dei dati. La crittografia dei file aggiunge un ulteriore livello di sicurezza alla crittografia completa del disco e mantiene i tuoi file al sicuro in caso di furto fisico.

Vuoi saperne di più su Software di crittografia? Esplora i prodotti Crittografia.

Perché la crittografia dei file è importante?

La crittografia dei file protegge le organizzazioni da attacchi informatici e riduce l'esposizione alle minacce alla sicurezza. I criminali informatici prendono di mira gli account utente per ottenere accesso non autorizzato alle tue informazioni. In uno scenario in cui un attaccante penetra in un account utente, può accedere ai file disponibili e compromettere la sicurezza informatica. In tali situazioni, la crittografia dei file aggiunge un livello di difesa della sicurezza crittografando i singoli file.

Allo stesso modo, la crittografia dei file fornisce sicurezza ai file archiviati nel cloud. Anche se un malintenzionato riesce ad accedere all'archiviazione cloud, dovrebbe decifrare la chiave di decrittazione per accedere ai file archiviati. Puoi anche utilizzare software di sicurezza dei file cloud per una maggiore tranquillità.

La crittografia dei file impedisce che i tuoi dati vengano esposti in caso di furto fisico del dispositivo. Se i tuoi file non sono crittografati, un attaccante può scansionare il disco rigido e accedere ai tuoi dati. Puoi prevenirlo con la crittografia a livello di file, che richiederebbe all'attaccante di conoscere la password utente per ottenere l'accesso. L'obiettivo principale della crittografia dei file è la protezione dei dati. Aiuta anche le organizzazioni a conformarsi alle normative e a mantenere i dati dei loro clienti al sicuro e protetti.

Crittografia dei file vs. crittografia completa del disco

È opinione generale che avere una qualche forma di crittografia sia meglio che non avere alcuna crittografia. Ma utilizzare esclusivamente la crittografia completa del disco (FDE) potrebbe darti un falso senso di sicurezza.

Se un attaccante riesce a violare la FDE, rischi di compromettere la riservatezza e l'integrità dei dati. Hai bisogno della crittografia dei file per mantenere i dati sicuri in tali incidenti. La crittografia dei file aggiunge un livello di difesa della sicurezza e rende difficile per un attaccante accedere ai file sensibili anche quando riesce ad accedere a un disco di archiviazione.

Vantaggi e sfide della crittografia dei file

La crittografia dei file fornisce una crittografia ideale dall'alto verso il basso per nascondere informazioni come metadati, directory, strutture dei file e dati all'interno dei file. Nei sistemi multiutente, garantisce che nessun due utenti possano accedere allo stesso file per impostazione predefinita poiché la chiave di crittografia è unica.

Ottieni una vista granulare dei log di accesso che aiuta a rilevare anomalie e garantisce un'analisi e una reportistica adeguate.

Alcune sfide notevoli della crittografia basata sui file (FBE) includono:

- Incompatibilità tra sistemi operativi: Le aziende implementano la FBE utilizzando soluzioni software supplementari. Sebbene molti software siano compatibili con i sistemi operativi più diffusi, potrebbe non essere sempre così.

- Gestione delle chiavi: Gestire più chiavi di crittografia per file diversi può diventare complicato a volte. Le aziende possono utilizzare software di gestione delle chiavi di crittografia per gestire l'amministrazione, la distribuzione e l'archiviazione delle chiavi di crittografia senza dover gestire le chiavi individualmente.

Vantaggi e sfide della crittografia completa del disco

La crittografia completa del disco è facile da implementare e richiede una manutenzione minima una volta distribuita. Elimina la possibilità di errore umano crittografando sia i file sensibili che quelli non sensibili, garantendo che tutti i file siano crittografati per impostazione predefinita.

Alcune sfide notevoli della crittografia completa del disco includono:

- Affidabilità: La FDE protegge i dati finché sono sul disco. Non è un approccio di crittografia affidabile quando il disco è fisicamente compromesso.

- Conformità minima: La FDE fornisce una conformità minima con vari standard normativi come il Payment Card Industry Data Security Standard (PCI-DSS) e l'Health Insurance Portability and Accountability Act (HIPAA).

- Backup dei dati ingombrante: Non c'è priorità nel creare backup per i file sensibili. L'intero disco deve essere sottoposto a backup contemporaneamente.

- Sicurezza: La FDE non offre crittografia oltre il livello del disco, rendendo metadati, dati nei file e strutture dei file facilmente accessibili agli utenti validi. Poiché la FDE offre analisi più ampie, diventa difficile rilevare minacce a un livello granulare.

Le organizzazioni devono seguire un approccio stratificato per garantire la sicurezza dei loro dati, il che significa utilizzare insieme sia la crittografia dei file che la crittografia completa del disco. È un modo efficace per proteggere i file sensibili in archiviazione o in transito nella maggior parte dei casi.

Come vengono crittografati i file?

La crittografia dei file avviene tramite crittografia asimmetrica o simmetrica. Alcuni sistemi utilizzano entrambi in combinazione per rafforzare la sicurezza.

La crittografia asimmetrica o crittografia a chiave pubblica è un sistema crittografico che impiega due chiavi diverse: una chiave pubblica (o condivisa) e una chiave privata (o segreta). La chiave pubblica è disponibile per tutti e può essere utilizzata per crittografare messaggi in chiaro, che possono poi essere decrittati solo dal destinatario con la corrispondente chiave privata.

.png)

La crittografia simmetrica è un metodo di crittografia dei dati che utilizza la stessa chiave per crittografare e decrittare. Una parte che esegue la crittografia utilizzando questo metodo dovrebbe condividere la chiave privata con il destinatario in modo che possa decodificare le informazioni. Questa tecnica è relativamente più facile da scalare e richiede meno potenza computazionale. Tuttavia, presenta alcune sfide nella gestione delle chiavi che possono influire sulla sicurezza dei file crittografati. Ad esempio, quando la crittografia e la decrittazione avvengono in luoghi diversi, la chiave privata si sposta da un luogo all'altro, rendendola vulnerabile agli attacchi.

Come crittografare i file su Windows e Mac

Puoi seguire una serie di passaggi per crittografare i file su Windows o Mac. Questi sono adatti per esigenze di crittografia personale poiché i file crittografati possono essere eliminati o talvolta violati da attaccanti esperti di tecnologia e finanziariamente solidi. Gli utenti aziendali possono utilizzare software di crittografia di terze parti per garantire una protezione dei dati più robusta, scalabile in diversi ambienti.

Crittografare i file su Windows

Puoi crittografare i file su Windows utilizzando il sistema di crittografia dei file (EFS), disponibile per gli utenti Enterprise e Pro di Windows 10 e Windows 8.1. L'EFS non cambia il modo in cui accedi ai file. Una volta effettuato l'accesso al tuo account utente, avrai accesso a tutti i file. Assicurati che la password del tuo account utente sia forte poiché è quella che protegge i tuoi file.

Passaggi per crittografare un file su Windows:

- Fai clic con il tasto destro sul file e vai su proprietà

- Scegli avanzate sotto la categoria generale

- Seleziona "Crittografa contenuto per proteggere i dati"

- Fai clic su Ok e poi su Applica

- Seleziona l'estensione della crittografia e applica le modifiche a cartella, sottocartella e file

- Esegui il backup della chiave di crittografia del file e conservala in modo sicuro

Crittografare i file su Mac

La crittografia aiuta le organizzazioni a mantenere l'integrità dei dati e la riservatezza. Su Mac, la crittografia viene eseguita attraverso più passaggi successivi.

Passaggi per crittografare un file su Mac:

- Crea una cartella che deve essere crittografata

- Apri Utility Disco

- Fai clic sulla prima opzione per aprire Utility Disco del Mac

- Crea una nuova immagine di utility disco: File > Nuova Immagine > Immagine dalla cartella

- Scegli la cartella che hai creato

- Seleziona il metodo di crittografia (AES-128 o AES-256) e fai clic su salva.

- Crea una password forte

Questo metodo di crittografia è adatto a coloro che cercano opzioni economiche per crittografare i propri file. Le aziende dovrebbero utilizzare soluzioni software di crittografia più robuste e complete per la sicurezza informatica complessiva dell'organizzazione.

Come scegliere un software di crittografia dei file

Il software di crittografia dei file, noto anche come software di crittografia a livello di file, utilizza la crittografia per proteggere file sensibili e riservati dall'accesso non autorizzato. Ti consente di crittografare il contenuto all'interno di un file e di proteggere altri elementi come metadati e strutture dei file.

Il software di crittografia dei file utilizza diversi algoritmi (come lo standard di crittografia avanzata) per crittografare e decrittare i dati. L'efficacia della crittografia dipende dalla forza dell'algoritmo di crittografia (ad esempio, AES-256), dalla lunghezza della chiave di crittografia e dal metodo di crittografia.

Ecco i 5 migliori software di crittografia sul mercato:

*Questi sono i cinque principali software di crittografia dal Grid® Report di G2 dell'estate 2021.

Scegliere un software di crittografia dei file può essere confuso per un professionista. Comporta l'apprendimento delle diverse capacità del software e la ricerca delle giuste funzionalità che possono servire al meglio il tuo scopo. È necessario eseguire la dovuta diligenza per valutare un particolare software, il supporto tecnico e la formazione necessaria per integrare gli utenti.

Ottieni dettagli, recensioni degli utenti e confronti con fornitori di software simili. Puoi prendere prove gratuite di software di crittografia per trovare quello che ti si addice meglio. Tuttavia, devi sapere cosa cercare e quali domande porre mentre confronti le tue opzioni.

Identificare le minacce

Comprendi le minacce per proteggere le tue informazioni. Esegui un'analisi del rischio per identificare le minacce e verifica se il software può difendersi da esse. In caso contrario, cos'altro avresti bisogno oltre al software di crittografia per proteggere i tuoi file.

Ad esempio, se hai bisogno di proteggere i tuoi beni da furti fisici, chiedi ai fornitori di software le capacità del software di crittografia nel gestire tali incidenti.

Finalizzare i requisiti

Sii onesto nell'identificare se hai bisogno di un software per garantire una protezione dei dati robusta o per conformarti ai requisiti normativi. Entrambi sono casi separati.

Puoi scegliere un software che interferisce con l'utente che garantisce la massima sicurezza e assicura una protezione dei dati robusta. Al contrario, puoi selezionare un software che fornisce una protezione dei dati standard e ti aiuta a conformarti alle normative. Una volta che hai finalizzato il tuo caso d'uso del software, il passo successivo è fissare i livelli di crittografia.

Ci sono diversi modi per crittografare un file e comprendere come il fornitore di software lo fa ti aiuterà a misurare la sua efficacia nel garantire la sicurezza delle informazioni.

Analizzare le esigenze di formazione

Il software che interferisce con l'utente richiederebbe più formazione per gli utenti e supporto tecnico a lungo termine. Di conseguenza, potrebbe costarti una somma considerevole in aggiunta alle sue tariffe di licenza.

Esegui un test di gruppo mirato per identificare le confusioni e controlla le aree che necessitano di supporto dai fornitori di software. Determina se gli utenti installeranno e configureranno il software da soli o se può essere gestito centralmente.

Dovresti confermare un tempo approssimativo per le squadre per essere addestrate e se il fornitore fornirà supporto aggiuntivo al help desk per offrire assistenza agli utenti.

Verificare la compatibilità

Identifica se il software di crittografia dei file di tua scelta è compatibile con la tua infrastruttura attuale. In caso contrario, incorrerai in costi aggiuntivi per costruire un'infrastruttura per supportare il software di crittografia.

Assicurati di verificare che il software di crittografia dei file sia compatibile con altre applicazioni. Ad esempio, verifica se il tuo software antivirus può scansionare i file crittografati. Devi assicurarti che il software di crittografia dei file funzioni armoniosamente con il tuo sistema operativo (Windows, Mac, Linux, Unix, ecc.) e che il fornitore possa tenere il passo con i cambiamenti tecnologici nel settore.

Valutare l'ambito della crittografia

I dati sensibili possono essere ovunque. Possono essere su chiavette USB, dischi rigidi esterni, CD/DVD, telefoni cellulari o fotocamere. Dovresti verificare con il fornitore di software di crittografia se il prodotto può crittografare i dati su questi supporti.

Determina come il software costringerà un utente a salvare i dati sensibili solo in file crittografati e come il prodotto gestirà le chiavi di crittografia o le password per i backup. Dovresti anche esaminare i modi in cui le chiavi possono essere recuperate quando perse e assicurarti che non sia un percorso di minor resistenza che gli hacker malintenzionati possono utilizzare per ottenere l'accesso.

La gestione delle chiavi di crittografia è un fattore importante che dovresti gestire con cura, altrimenti può creare lacune di sicurezza. Devi assicurarti che le chiavi siano archiviate in modo sicuro con misure di sicurezza appropriate in atto.

Comprendere il piano di risposta agli incidenti del fornitore

Nessun sistema di sicurezza può offrire una sicurezza al cento per cento ai tuoi beni. Gli incidenti accadono e quando accadono, un piano di risposta agli incidenti è fondamentale per ridurre al minimo i danni. Verifica se il fornitore di software ha un piano di risposta agli incidenti e come affrontano una situazione in cui il prodotto fallisce.

Assicurati di avere opzioni per ottenere i log necessari per rilevare anomalie e condurre audit, consentendoti di rispondere rapidamente a una compromissione e limitare i danni.

Proteggi i dati con la crittografia

Utilizza uno strumento di crittografia dei file per proteggere i singoli file sui tuoi sistemi e proteggere le informazioni contenute all'interno. Mantieni l'integrità e la riservatezza dei dati rispettando i requisiti di conformità e fai un passo verso la realizzazione di una sicurezza dei dati robusta nella tua organizzazione.

Scopri di più sulla crittografia in dettaglio, i suoi tipi e gli algoritmi necessari per costruire un approccio olistico alla sicurezza dei dati e mantenere le tue informazioni al sicuro.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.