Recursos de Software de Segurança de Dados em Nuvem

Clique em Artigos, Termos do Glossário, Discussões, e Relatórios para expandir seu conhecimento sobre Software de Segurança de Dados em Nuvem

As páginas de recursos são projetadas para fornecer uma visão geral das informações que temos em categorias específicas. Você encontrará artigos de nossos especialistas, definições de recursos, discussões de usuários como você, e relatórios de dados da indústria.

Artigos Software de Segurança de Dados em Nuvem

O que é Segurança na Nuvem? Compreendendo os Fundamentos da Nuvem

Quando uma empresa decide mover seus dados para a nuvem, sempre há a questão subjacente da segurança.

por Mara Calvello

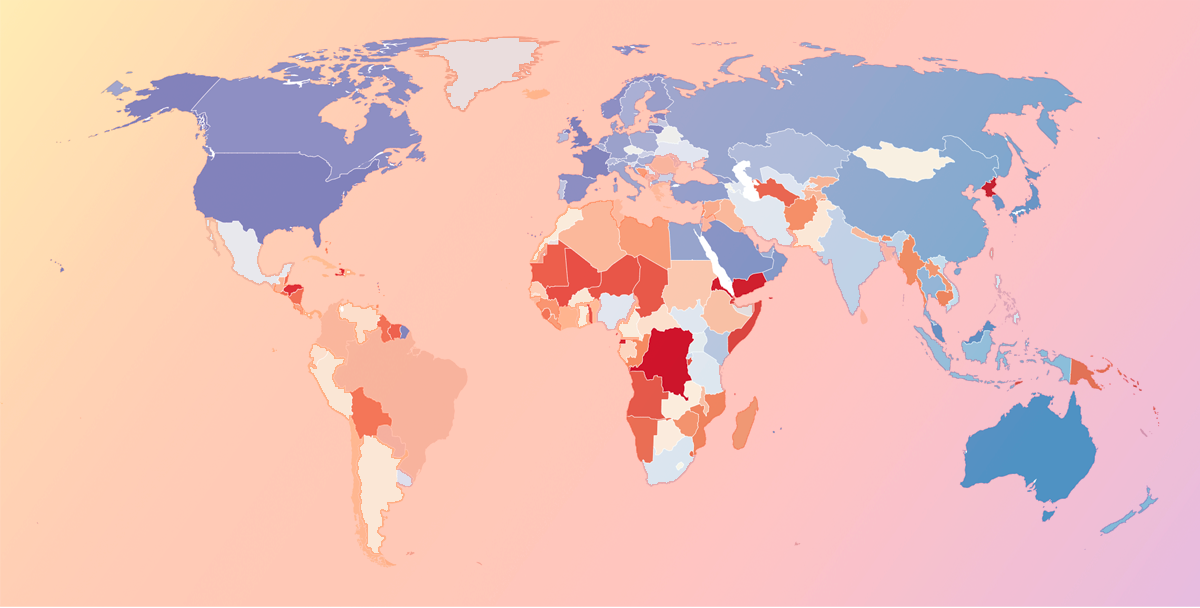

National Cybersecurity and Popular Products Across the World

In a digital age, data security is a top priority, but it can be difficult to know who exactly is responsible for securing sensitive information. While companies may feel they have sufficiently secured their own data, those that utilize SaaS vendors in their business put their sensitive information and business data in the hands of these vendors, who store it in the cloud or on-premises at their location.

There are a number of security considerations and variables a business should keep in mind, especially related to cloud security. But it's helpful to remember one simple question when considering vendors or evaluating current protection efforts: Does the country housing my data care about security?

Countries that do have taken action to protect personal and business data stored in their country or region. Other efforts to protect personal information include enforcing security standards, developing national cybersecurity strategies, and providing public awareness campaigns, among others. Countries that received lower scores have done less to ensure businesses are protecting data and require less transparency between data collectors and individuals.

In a globalized world, servers could be housed in any number of countries other than the one your business or a software vendor operates in. Still, it should be considered a potential red flag if vendors operate out of extremely vulnerable geographical regions.

Every year, the International Telecommunication Union (ITU) releases the results of a worldwide security survey titled the United Nations Global Cybersecurity Index (CGI). The index provides an overall security rating based on a number of factors related to legislative, organizational, technical, capacity building, and international cooperation.

por Aaron Walker

Termos do Glossário Software de Segurança de Dados em Nuvem

Explore nosso Glossário de Tecnologia

Navegue por dezenas de termos para entender melhor os produtos que você compra e usa diariamente.

Discussões Software de Segurança de Dados em Nuvem

0

Pergunta sobre: nOps

Quais são alguns dos recursos de otimização de custos do nOps?

Quais são as ferramentas que a nOps oferece para otimizar custos e como elas diferem de outras plataformas?

Mostrar mais

Mostrar menos

Com o nOps, você pode:

Acompanhar os custos de infraestrutura por projeto, conta AWS e Azure, recurso e funcionário.

Receber notificações em tempo real de anomalias de faturamento, em todas as regiões e serviços.

Visualizar instantaneamente as mudanças de infraestrutura que afetam o custo.

Identificar recursos subutilizados e fazer um planejamento mais inteligente de RI e Instâncias Spot.

Dimensionar corretamente as Instâncias - analisar continuamente as instâncias para determinar os tamanhos ideais.

Maximizar seus gastos com Instâncias Reservadas Amazon EC2/RDS com o gerenciamento de compromissos sem risco do ShareSave.

Mostrar mais

Mostrar menos

0

Pergunta sobre: nOps

A plataforma oferece um modelo de assinatura mensal? Ou como funciona a precificação?

Eu precisaria de um pouco mais de clareza sobre o modelo de preços. Obrigado :)

Mostrar mais

Mostrar menos

O modelo de precificação da nOps é único, pois você paga apenas pelo que economiza. Somos a primeira plataforma de gerenciamento de nuvem que cobra com base em uma fração das economias do cliente - o que significa que não há mais imposto sobre a nuvem. Nossos incentivos estão alinhados para otimizar seus custos com a AWS.

Mostrar mais

Mostrar menos

0

Pergunta sobre: Check Point Harmony Email & Collaboration

Quais são os diferentes tipos de segurança de e-mail?

Quais são os diferentes tipos de segurança de e-mail?

Mostrar mais

Mostrar menos

A segurança de e-mail é crucial quando se trata de proteger nossa privacidade de dados contra ataques cibernéticos e violações de segurança.

Podemos implementar múltiplas camadas de aprimoramentos de segurança para preservar as informações sensíveis dos nossos clientes.

1. Implementação de SPF - O Sender Policy Framework permite efetivamente que os proprietários do domínio examinem quais servidores estão autorizados a enviar e-mails e verifiquem sua autenticidade.

2. Utilitários de scanner de malware - É útil para escanear nossos anexos de e-mail e links associados em busca de conteúdos maliciosos e suspeitos para impedir que entrem em nosso sistema.

3. Políticas de Filtragem de Conteúdo - Elas são usadas quando precisamos relatar ou bloquear e-mails contendo elementos sensíveis e contextos ofensivos. Também são usadas para preservar nossos padrões de segurança e prevenir quaisquer vazamentos de dados.

Mostrar mais

Mostrar menos

Vários tipos de medidas de segurança de e-mail podem ser implementadas para proteger contra várias ameaças. Aqui estão alguns dos tipos mais comuns de segurança de e-mail:

Antivírus/Anti-malware: Este tipo de software de segurança verifica e-mails recebidos e enviados em busca de vírus e outros malwares, como cavalos de Troia, spyware e ransomware.

Filtros de spam: Esses filtros são usados para bloquear e-mails indesejados e não solicitados, também conhecidos como spam, de chegarem à caixa de entrada. Eles são projetados para identificar e bloquear e-mails com conteúdo suspeito ou de remetentes desconhecidos.

Filtros de conteúdo: Esses filtros são usados para monitorar o conteúdo do e-mail em busca de palavras-chave ou frases específicas que possam indicar uma ameaça à segurança, como números de cartão de crédito, números de segurança social ou outras informações sensíveis.

Criptografia: A criptografia de e-mail é uma medida de segurança que protege a confidencialidade das mensagens de e-mail ao embaralhar o conteúdo da mensagem para que apenas o destinatário pretendido possa lê-la.

Autenticação: A autenticação de e-mail é o processo de verificar a identidade do remetente de uma mensagem de e-mail. Métodos comuns de autenticação de e-mail incluem SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) e DMARC (Domain-based Message Authentication, Reporting and Conformance).

Autenticação de dois fatores (2FA): 2FA é uma camada adicional de segurança que exige que os usuários forneçam duas formas de identificação para acessar sua conta de e-mail, como uma senha e um token de segurança ou identificação biométrica.

Ao implementar uma ou mais dessas medidas de segurança de e-mail, as empresas podem ajudar a proteger contra uma variedade de ameaças baseadas em e-mail, incluindo ataques de phishing, malware, spam e violações de dados.

Mostrar mais

Mostrar menos

Relatórios Software de Segurança de Dados em Nuvem

Mid-Market Grid® Report for Cloud Data Security

Spring 2026

Relatório G2: Grid® Report

Grid® Report for Cloud Data Security

Spring 2026

Relatório G2: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Spring 2026

Relatório G2: Grid® Report

Momentum Grid® Report for Cloud Data Security

Spring 2026

Relatório G2: Momentum Grid® Report

Small-Business Grid® Report for Cloud Data Security

Spring 2026

Relatório G2: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Winter 2026

Relatório G2: Grid® Report

Small-Business Grid® Report for Cloud Data Security

Winter 2026

Relatório G2: Grid® Report

Mid-Market Grid® Report for Cloud Data Security

Winter 2026

Relatório G2: Grid® Report

Grid® Report for Cloud Data Security

Winter 2026

Relatório G2: Grid® Report

Momentum Grid® Report for Cloud Data Security

Winter 2026

Relatório G2: Momentum Grid® Report