Che cos'è l'emulazione delle minacce?

L'emulazione delle minacce è un approccio proattivo alla cybersecurity, in cui una minaccia reale viene replicata e simulata in un ambiente controllato per testare i sistemi di cybersecurity esistenti.

L'emulazione delle minacce mira a valutare i sistemi attuali e identificare le aree di debolezza dove un attacco informatico potrebbe infiltrarsi nella rete di un'azienda.

Tipicamente, attacchi noti del passato vengono utilizzati come base per l'emulazione delle minacce e vengono imitati in software di sandboxing di rete. Questo è uno spazio digitale sicuro dove la minaccia può essere replicata ed eseguita senza impattare i sistemi aziendali attivi sulla rete.

Elementi di base dell'emulazione delle minacce

Quando si conduce un test di emulazione delle minacce, i team dovrebbero seguire diversi passaggi per garantire che il test sia il più accurato possibile. Questi passaggi includono:

- Applicare l'intelligence sulle minacce conosciute: Qualsiasi informazione che il team può raccogliere sulla minaccia reale che viene ricreata renderà la simulazione più incisiva. Raccogliere dati su tutte le minacce che un'azienda potrebbe affrontare dovrebbe essere un processo continuo.

- Identificare gli asset nel sistema: Sebbene i dati di attacco reali siano utili, il bersaglio dell'attacco avrà probabilmente avuto asset diversi da quelli testati nell'emulazione delle minacce. Conoscere quali asset l'azienda possiede e come questi potrebbero essere utilizzati in un'emulazione delle minacce rende i risultati più efficaci quando si costruisce un programma di cybersecurity forte e su misura per l'azienda.

- Valutare il software di cybersecurity esistente: È anche importante che qualsiasi strumento di mitigazione degli attacchi che l'azienda già possiede, come software antivirus, sia considerato nel test di emulazione delle minacce. Questo permette al team di rivedere le capacità degli strumenti e identificare le lacune nel sistema.

Vantaggi dell'emulazione delle minacce

Essere preparati per un possibile attacco informatico può far risparmiare alle aziende migliaia, se non milioni, di dollari. Due dei maggiori vantaggi dell'esecuzione di emulazioni delle minacce sono:

- Comprendere l'efficacia delle misure di sicurezza: Qualsiasi strumento che l'azienda attualmente possiede per la cybersecurity dovrebbe essere frequentemente rivisto e testato per garantire che qualsiasi risposta sia appropriata e mantenga al sicuro i dati importanti. Sapere che gli strumenti attuali sono efficaci, o trovare vulnerabilità nel sistema e pianificare aggiornamenti di conseguenza, è la funzione più critica del test di emulazione.

-

Testare la risposta del team a un attacco: L'emulazione delle minacce riguarda il sapere se i sistemi di cybersecurity dell'azienda possono affrontare un attacco e fidarsi del team IT per gestire possibili minacce. Con l'emulazione delle minacce, le risposte del team, come la delega dei compiti e la velocità, sono vitali da valutare e migliorare se si verifica un attacco.

Migliori pratiche per l'emulazione delle minacce

Qualsiasi test di emulazione delle minacce dovrebbe essere creato per essere il più simile possibile all'attacco originale. Per fare ciò, diverse migliori pratiche dovrebbero essere seguite, tra cui:

- Scegliere obiettivi prima del test: Qualsiasi test dovrebbe avere obiettivi e scopi misurabili allegati e chiaramente definiti prima che il test inizi. La maggior parte delle emulazioni delle minacce mira a trovare vulnerabilità nel sistema, ma i team possono essere ancora più specifici sul tipo di vulnerabilità che stanno cercando con ogni test.

- Lavorare in un ambiente di test adeguato: La sandbox creata per il test non deve necessariamente corrispondere esattamente ai sistemi reali gestiti dall'azienda. Tuttavia, più la corrispondenza è vicina, più i dati e le intuizioni saranno rilevanti dopo la conclusione del test.

- Rivedere ed eliminare i falsi positivi: I test di emulazione delle minacce non dovrebbero mai essere condotti una sola volta. Eseguire i test più volte evidenzierà eventuali anomalie o falsi positivi che possono distorcere i dati, il che è essenziale per una maggiore accuratezza. Quando vengono apportate modifiche ai sistemi di cybersecurity basate su questi risultati, questo diventa ancora più critico.

Emulazione delle minacce vs. test di penetrazione

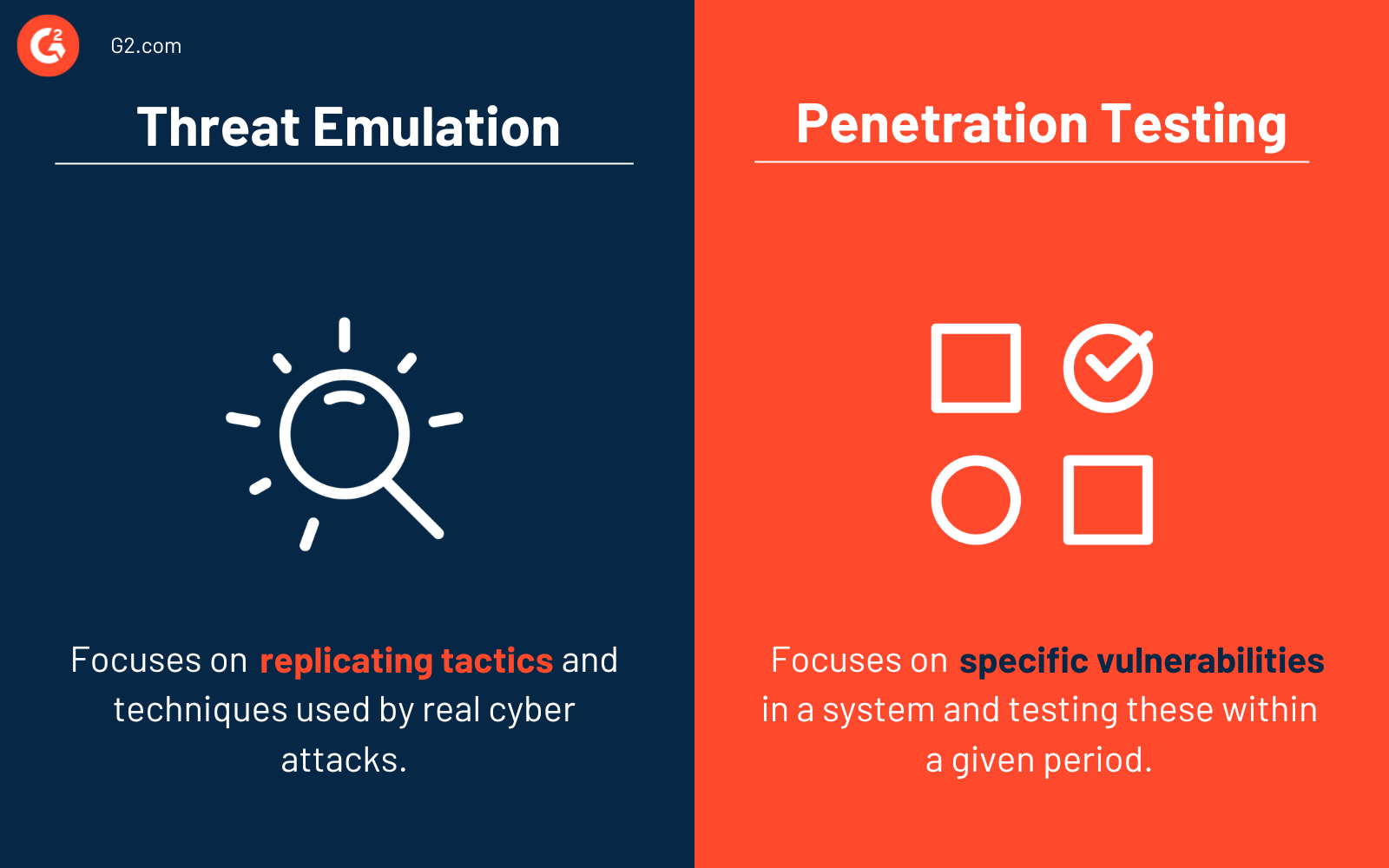

Sebbene sia l'emulazione delle minacce che i test di penetrazione siano utili per un'azienda che desidera testare la propria cybersecurity, ci sono importanti differenze tra i due.

L'emulazione delle minacce si concentra principalmente sulla replica delle tattiche e delle tecniche utilizzate da veri attacchi informatici.

Il test di penetrazione si concentra su specifiche vulnerabilità in un sistema e le testa entro un determinato periodo. L'obiettivo è concentrarsi su una o due vulnerabilità piuttosto che sui metodi utilizzati per sfruttare quelle vulnerabilità (che è ciò per cui serve l'emulazione delle minacce).

In molti casi, sia l'emulazione delle minacce che il test di penetrazione possono essere utilizzati per creare un test di cybersecurity più completo.

Monitora nuove minacce e comprendi dove l'infrastruttura di sicurezza attuale può essere migliorata con software di intelligence sulle minacce.

Holly Landis

Holly Landis is a freelance writer for G2. She also specializes in being a digital marketing consultant, focusing in on-page SEO, copy, and content writing. She works with SMEs and creative businesses that want to be more intentional with their digital strategies and grow organically on channels they own. As a Brit now living in the USA, you'll usually find her drinking copious amounts of tea in her cherished Anne Boleyn mug while watching endless reruns of Parks and Rec.