Che cos'è un server remoto?

Un server remoto è un sistema informatico situato fuori sede che memorizza, gestisce o elabora dati e applicazioni, consentendo agli utenti di accedere alle risorse tramite internet anziché su una macchina locale.

In termini semplici, un server remoto consente l'accesso remoto a file, database, siti web o software da qualsiasi luogo utilizzando una connessione di rete. È una parte fondamentale del cloud computing, dell'hosting web e dell'architettura client-server, dove il server gestisce le richieste e fornisce dati agli utenti o ai dispositivi.

I server remoti sono comunemente utilizzati per ospitare siti web, eseguire applicazioni, gestire database, abilitare connessioni desktop remote e supportare sistemi distribuiti. Possono essere macchine fisiche o server virtuali creati tramite software di virtualizzazione dei server, spesso ospitati in data center e accessibili in modo sicuro tramite protocolli come SSH, VPN o HTTP/HTTPS.

G2 Grid® per il software di virtualizzazione dei server

TL;DR: Definizione, tipi, casi d'uso del server remoto

I server remoti consentono un accesso sicuro e ovunque ad applicazioni, database e risorse ospitate tramite una rete. Sono comunemente accessibili tramite SSH, RDP, VPN o VNC e richiedono una gestione efficace tramite monitoraggio, patching, controllo degli accessi e automazione per garantire prestazioni e scalabilità. Pratiche di sicurezza solide, come crittografia, firewall, accesso con privilegi minimi, aggiornamenti regolari e rilevamento delle minacce, sono essenziali per proteggere gli ambienti dei server remoti.

Quali sono i tipi di server remoti?

I server remoti possono essere raggruppati in base al sistema operativo e all'infrastruttura su cui operano, con ciascun tipo adatto a diversi carichi di lavoro, esigenze di gestione e ambienti aziendali. I tipi più comuni includono server Windows, Linux, Unix e mainframe.

- Server Windows: Un server Windows funziona su Microsoft Windows Server OS ed è ampiamente utilizzato negli ambienti aziendali per l'hosting di applicazioni, la gestione di Active Directory e applicazioni basate su .NET. La sua interfaccia grafica utente (GUI) e la forte integrazione con gli strumenti Microsoft lo rendono adatto per le organizzazioni che si affidano a infrastrutture e software aziendali basati su Windows.

- Server Linux: Un server Linux opera su distribuzioni open-source come Ubuntu, CentOS o Debian ed è comunemente utilizzato nel cloud computing, nell'hosting web e negli ambienti DevOps. I server Linux sono noti per la loro stabilità, sicurezza ed efficienza dei costi, e alimentano frequentemente applicazioni LAMP stack (Linux, Apache, MySQL, PHP) e carichi di lavoro moderni containerizzati.

- Server Unix: Un server Unix funziona su sistemi operativi basati su Unix ed è progettato per ambienti multiutente e calcolo ad alte prestazioni. È spesso utilizzato in istituzioni accademiche, sistemi di ricerca e ambienti aziendali che richiedono scalabilità, affidabilità e capacità avanzate di gestione dei processi.

- Server mainframe: Un server mainframe è costruito per gestire l'elaborazione di dati su larga scala, transazioni ad alto volume e carichi di lavoro critici per la missione. Comunemente utilizzati da istituzioni finanziarie, sistemi governativi e aziende di telecomunicazioni, i mainframe offrono alta disponibilità, tolleranza ai guasti e elaborazione sicura dei dati su larga scala.

Quali sono i metodi di accesso più comuni ai server remoti?

I metodi di accesso più comuni ai server remoti sono SSH, RDP, SFTP/FTP, VPN, VNC, pannelli di controllo basati sul web e accesso diretto alla console. Ogni metodo viene utilizzato per connettersi, gestire o trasferire dati a un server remoto in base al sistema operativo, alle esigenze di sicurezza e al livello di controllo richiesto.

- Secure shell (SSH): Fornisce accesso crittografato alla riga di comando ai server remoti ed è più comunemente utilizzato per la gestione dei server Linux, l'amministrazione del sistema e i comandi remoti sicuri.

- Remote desktop protocol (RDP): Consente agli utenti di controllare a distanza un server tramite un'interfaccia desktop grafica ed è più spesso utilizzato con i server Windows.

- File transfer protocol (FTP): Sposta file tra una macchina locale e un server. Secure FTP (SFTP) è la sua versione sicura.

- Una rete privata virtuale (VPN): crea una connessione sicura a una rete privata, consentendo agli utenti di accedere ai server remoti come se fossero sulla stessa rete locale.

- Virtual network computing (VNC): È un metodo di accesso desktop remoto che consente la condivisione e il controllo dello schermo grafico tra diversi sistemi operativi.

Quali sono le capacità di un sistema di gestione dei server remoti?

Un sistema di gestione dei server remoti aiuta i team IT a gestire i server su larga scala fornendo loro visibilità e controllo centralizzati su prestazioni, accesso, sicurezza, aggiornamenti e amministrazione di routine. Le sue capacità principali includono tipicamente monitoraggio, gestione degli utenti e dei permessi, applicazione delle politiche, patching e automazione.

- Monitoraggio della salute e delle prestazioni del server: I sistemi di gestione dei server remoti tracciano lo stato operativo dei server in tempo reale. Gli amministratori possono monitorare l'uso della CPU, il consumo di memoria, lo spazio su disco, il tempo di attività, la larghezza di banda e l'attività di rete per identificare i colli di bottiglia delle prestazioni e prevenire i tempi di inattività.

- Gestione degli account utente e degli accessi: Questi sistemi aiutano i team IT a creare, aggiornare, disabilitare e eliminare account utente sui server remoti. Supportano anche il controllo degli accessi basato sui ruoli, le impostazioni dei permessi, le politiche di autenticazione e la gestione degli accessi privilegiati per proteggere i sistemi critici.

- Configurazione della sicurezza e applicazione delle politiche: Un sistema di gestione dei server remoti consente agli amministratori di applicare e gestire regole firewall, impostazioni di crittografia, politiche di accesso remoto, controlli antivirus e baseline di sicurezza su più server da un'unica interfaccia.

- Gestione delle patch e aggiornamenti software: Mantenere i server aggiornati è una capacità fondamentale. Gli strumenti di gestione dei server remoti possono distribuire aggiornamenti del sistema operativo, applicare patch di sicurezza, aggiornare il software del server e standardizzare le configurazioni, il che aiuta a ridurre le vulnerabilità e migliorare la stabilità del sistema.

- Automazione e scripting: Molte piattaforme di gestione dei server remoti supportano l'automazione delle attività, lo scripting, la pianificazione dei flussi di lavoro e la gestione delle configurazioni. Questo riduce lo sforzo manuale per attività ripetitive come backup, riavvii, distribuzioni software e controlli di sistema.

Qual è il processo di implementazione della gestione dei server remoti?

Il processo di implementazione della gestione dei server remoti di solito segue un rollout strutturato, dalla selezione della soluzione giusta alla preparazione dell'infrastruttura, alla distribuzione delle configurazioni, all'integrazione degli strumenti esistenti e all'onboarding degli utenti. Questi passaggi aiutano le organizzazioni a impostare la gestione remota in modo controllato e scalabile.

- Decidere: Considera le scelte disponibili e identifica i sistemi che supportano meglio le esigenze degli utenti.

- Preparare: Imposta l'infrastruttura per applicare la soluzione di gestione remota.

- Distribuire: Installa e configura più sistemi utilizzando modelli predefiniti dopo aver completato tutti i prerequisiti.

- Integrare: Includi gli strumenti di gestione esistenti, le procedure e i flussi di lavoro. Sincronizzali con la soluzione del server remoto.

- Lanciare: Crea account per gli utenti e istruiscili sull'utilizzo del sistema dopo il successo della distribuzione.

Quali sono le migliori pratiche per la protezione dei server remoti?

Proteggere un server remoto richiede un approccio di sicurezza a più livelli che riduca l'accesso non autorizzato, limiti le superfici di attacco e migliori la resilienza contro le minacce informatiche. Le seguenti migliori pratiche aiutano a rafforzare la sicurezza dei server remoti e supportano la riservatezza, l'integrità e la disponibilità dei dati.

- Usa firewall e segmentazione della rete: Distribuisci un firewall configurato correttamente per filtrare il traffico in entrata e in uscita e bloccare l'accesso non autorizzato. Segmentare la rete e isolare i servizi esposti al pubblico in una DMZ aiuta anche a contenere le minacce e ridurre il movimento laterale dopo una violazione.

- Rafforza l'autenticazione e il controllo degli accessi: Usa l'autenticazione con chiave SSH invece delle password ove possibile e applica politiche di password forti per tutti gli account. Applica il principio del minimo privilegio in modo che gli utenti abbiano solo i permessi di accesso necessari per i loro ruoli.

- Mantieni i sistemi aggiornati e patchati: Aggiorna regolarmente il sistema operativo del server, le applicazioni e gli strumenti di sicurezza per chiudere le vulnerabilità note. Una gestione coerente delle patch riduce l'esposizione agli exploit e migliora la stabilità complessiva del server.

- Monitora le minacce con IDS e logging: Implementa un sistema di rilevamento e prevenzione delle intrusioni (IDS/IPS) per identificare attività sospette e potenziali attacchi. Combina questo con il logging centralizzato e l'allerta in modo che gli amministratori possano indagare su comportamenti insoliti e rispondere rapidamente agli incidenti.

- Crittografa i dati sensibili in transito: Proteggi le connessioni remote e i trasferimenti di dati con protocolli di crittografia come HTTPS, TLS e SSH. La crittografia aiuta a prevenire l'intercettazione, protegge le informazioni sensibili e migliora l'accesso remoto sicuro.

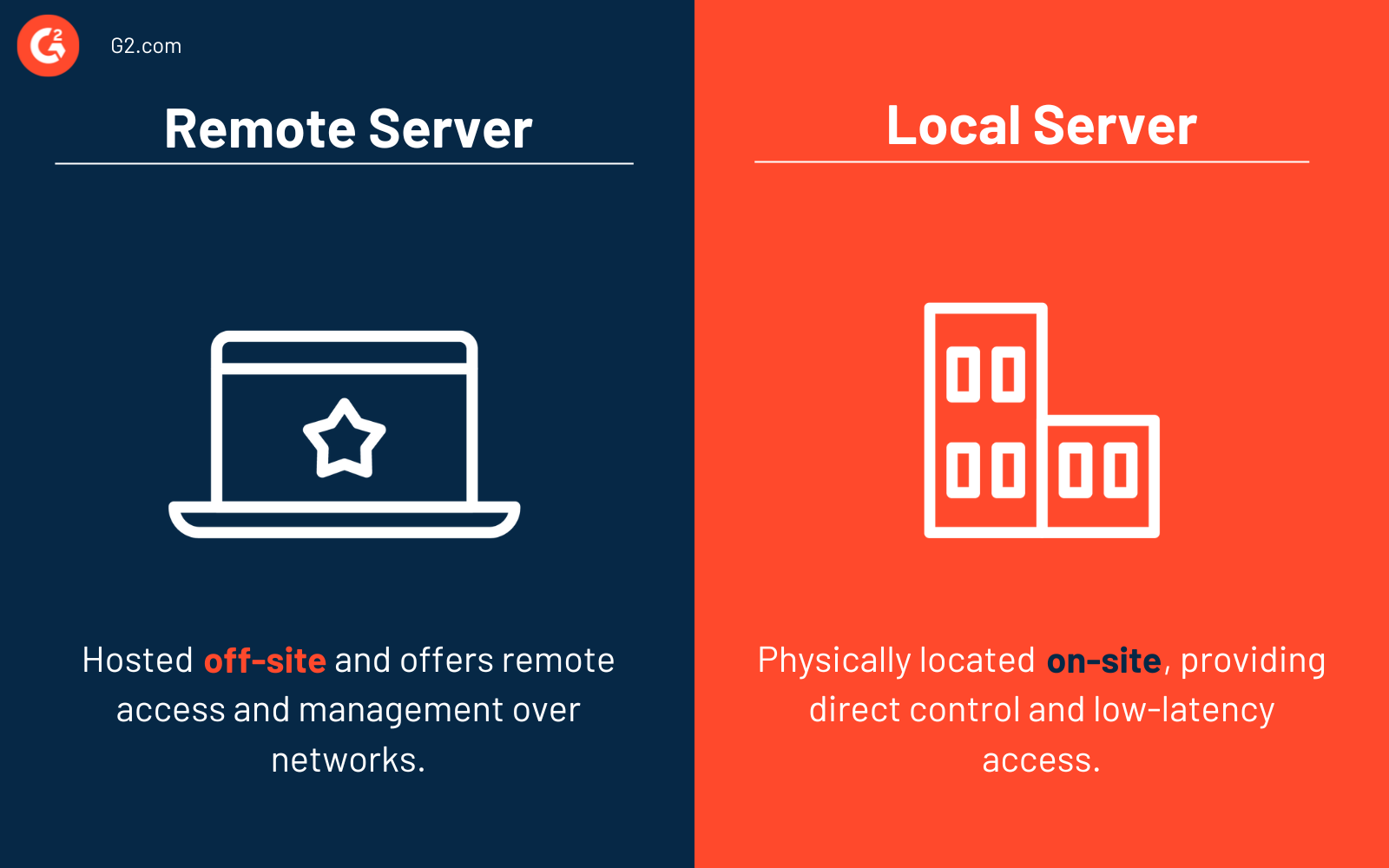

Qual è la differenza tra server remoto e server locale?

Un server remoto è accessibile tramite internet da una posizione fuori sede, mentre un server locale è ospitato in sede e accessibile all'interno di una rete locale.

| Server remoto | Server locale |

| Un server ospitato fuori sede in un data center o ambiente cloud, accessibile tramite internet utilizzando protocolli come SSH, RDP o VPN | Un server fisicamente situato in sede all'interno di una rete locale (LAN) e gestito internamente da un'organizzazione |

| Consente l'accesso remoto da qualsiasi luogo e supporta un'infrastruttura scalabile basata su cloud | Fornisce controllo diretto e accesso a bassa latenza ma richiede hardware e manutenzione in sede |

Risorse correlate:

Domande frequenti sui server remoti

Hai domande senza risposta? Trova le risposte qui sotto.

Q1. Un server remoto è lo stesso di una macchina virtuale?

No, un server remoto non è lo stesso di una macchina virtuale. "Server remoto" si riferisce all'accesso a un server tramite una rete, mentre una macchina virtuale (VM) è un server basato su software creato utilizzando tecnologie di virtualizzazione come VMware o KVM. Tuttavia, molti server remoti su piattaforme cloud come AWS o Azure sono in realtà VM che funzionano su hardware fisico.

Q2. È meglio VNC o RDP?

RDP è generalmente migliore per ambienti Windows perché offre prestazioni più elevate, migliore compressione e integrazione di sistema integrata, mentre VNC è più flessibile e multipiattaforma, rendendolo adatto per Linux, macOS e ambienti misti ma spesso leggermente più lento a causa della trasmissione grafica a schermo intero.

Q3. Posso connettermi a un server da remoto?

Sì, puoi connetterti a un server da remoto utilizzando protocolli come SSH (per Linux), RDP (per Windows) o VNC (multipiattaforma), purché tu abbia l'indirizzo IP del server, le credenziali corrette e i permessi di rete, che è una pratica standard nel cloud computing, DevOps e amministrazione IT.

Q4. Un server remoto è lo stesso di una VPN?

No, un server remoto non è lo stesso di una VPN. Un server remoto è un sistema che ospita applicazioni o dati, mentre una rete privata virtuale è uno strumento di sicurezza che crittografa la tua connessione e consente un accesso sicuro alle reti, spesso utilizzato per connettersi in modo sicuro ai server remoti.

Q5. Quali sono le considerazioni chiave di un server remoto?

Le considerazioni chiave di un server remoto includono sicurezza, prestazioni, affidabilità, scalabilità e controllo degli accessi. Le aziende devono garantire connessioni sicure (ad esempio, crittografia e autenticazione), sufficiente potenza di elaborazione e tempo di attività, la capacità di scalare le risorse secondo necessità e permessi utente adeguati per proteggere i dati e mantenere l'efficienza del sistema.

Scopri di più sui sistemi di rilevamento delle intrusioni (IDS) e comprendi perché sono importanti per la sicurezza dei server remoti.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.