Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.

La promessa di flessibilità e produttività attira le persone verso i servizi cloud, ma i rischi di sicurezza aggiuntivi che portano rendono complicato per le organizzazioni passare dalle applicazioni on-premises.

Le aziende che si preoccupano profondamente della conformità e della sicurezza incontrano attriti quando migrano al cloud. Alcune lo vedono come una perdita di controllo sui dati sui loro server on-premise, aggiungendo più rischi di sicurezza. I broker di sicurezza per l'accesso al cloud (CASB) aiutano aziende come queste a proteggere i loro dati e garantire la sicurezza quando i dipendenti utilizzano applicazioni cloud. I broker di sicurezza per l'accesso al cloud diventano un ponte tra la rete dell'azienda e il cloud, applicando le politiche di sicurezza dell'organizzazione e monitorando tutte le interazioni.

Ma cos'è un CASB? Impariamo di più sui broker di sicurezza per l'accesso al cloud, i benefici dei CASB, le sfide e altro ancora.

Cos'è un CASB?

Un broker di sicurezza per l'accesso al cloud lavora tra i consumatori e i fornitori di servizi cloud per rafforzare le pratiche di sicurezza aziendale relative alle risorse cloud. Aiuta le aziende ad affrontare i rischi di sicurezza del cloud rispettando le normative di mercato.

Le organizzazioni utilizzano i CASB per assicurarsi che solo le persone autorizzate possano accedere alle risorse cloud, inviando avvisi ogni volta che osservano una potenziale minaccia. Molte soluzioni di broker di sicurezza per l'accesso al cloud includono funzionalità come la crittografia dei dati e il rilevamento di malware per potenziare ulteriormente le organizzazioni a migliorare la loro postura di sicurezza, ottenere un migliore controllo sulle loro risorse cloud e rispettare le politiche e le normative di sicurezza.

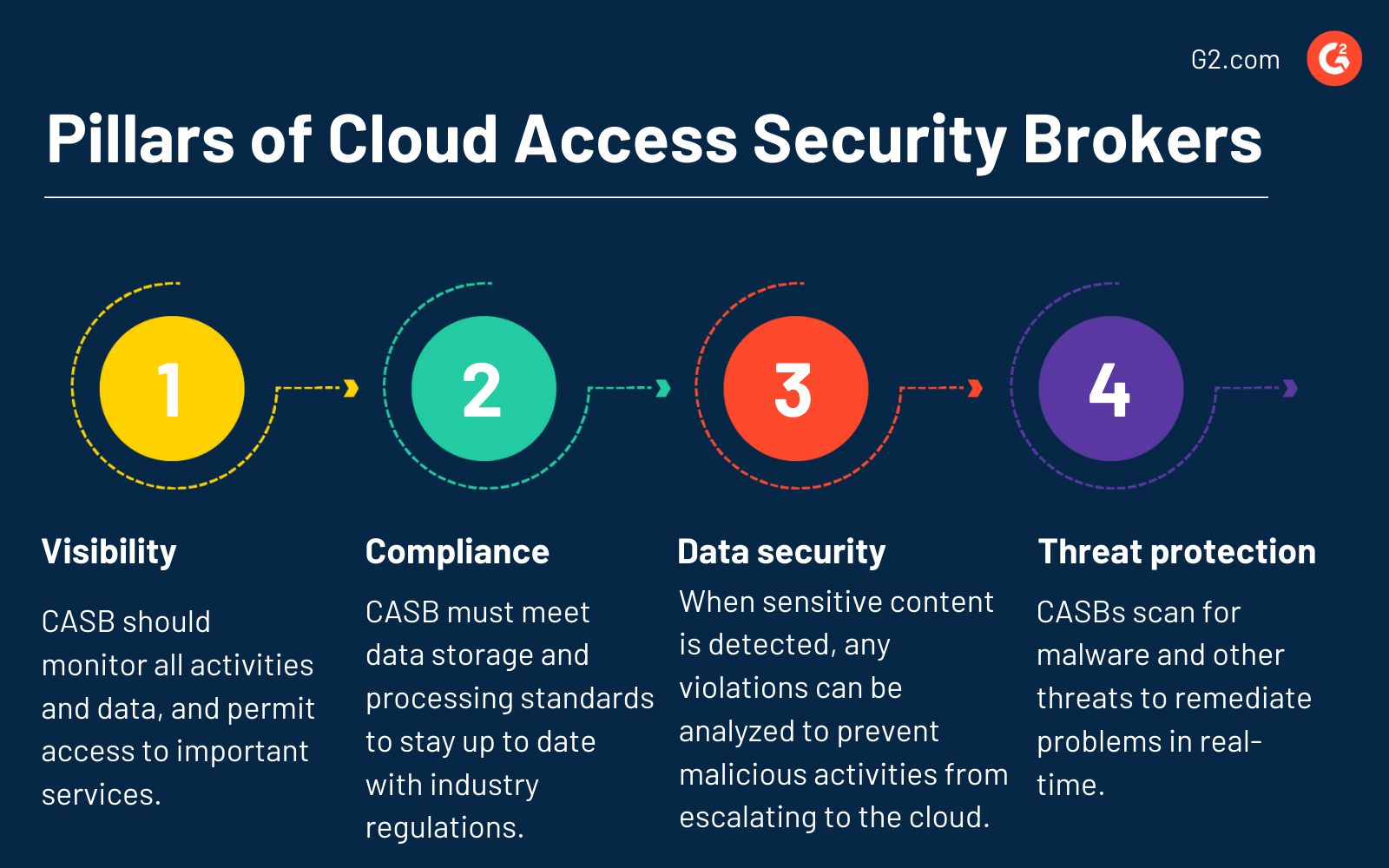

Quali sono i 4 pilastri del CASB?

Comprendendo questi quattro pilastri del CASB, le organizzazioni possono proteggere efficacemente i loro ambienti cloud, proteggere i dati sensibili e mitigare i rischi. Di seguito sono riportati i quattro pilastri di un broker di sicurezza per l'accesso al cloud.

1. Visibilità

Devi andare oltre il consentire o bloccare l'accesso alle risorse quando si tratta di gestire i servizi cloud. La tua soluzione CASB dovrebbe monitorare tutte le attività e i dati, e permettere al tuo team di accedere ai servizi importanti. Ad esempio, un CASB adeguato dà accesso ai servizi G Suite sui dispositivi di un'organizzazione, ma limita l'accesso alle email sui dispositivi che non gestisce.

Il valore del CASB offre più della protezione contro le minacce alla sicurezza; garantisce anche la sicurezza finanziaria. La soluzione rende facile scoprire tutti i servizi cloud, aiutando le aziende a gestire la loro spesa cloud. Ti assiste con:

- Riconoscere le risorse indispensabili per il tuo team. Se sono software, puoi procedere con un contratto pluriennale, riducendo i costi.

- Determinare quali strumenti sono in uso quotidiano. Poi, puoi lavorare con il tuo team per comprendere i loro benefici quotidiani. Se ne traggono beneficio, aumenta il loro utilizzo per massimizzare il valore dei tuoi investimenti.

- Trovare le licenze ideali nel tuo sistema. Se il tuo team non le utilizza o è passato a un nuovo sistema, puoi rimuovere queste licenze per ridurre i costi.

2. Conformità

La conformità rimane una preoccupazione nelle decisioni di migrazione dei dati. Devi soddisfare determinati standard di archiviazione e elaborazione dei dati per rimanere in regola con le normative del settore. Anche se gli standard di conformità possono sembrare restrittivi a volte, esistono per impedirti di cadere vittima di costose violazioni dei dati. I broker di sicurezza per l'accesso al cloud possono aiutare a monitorare il comportamento degli utenti e rilevare deviazioni dalle norme stabilite, avvisando i team di sicurezza di potenziali minacce.

I broker di sicurezza per l'accesso al cloud hanno controlli e verifiche pertinenti per evitare rischi di sicurezza che potrebbero impedirti di seguire regolamenti come l'Health Insurance Portability and Accountability Act (HIPAA) o aderire alla conformità del settore delle carte di pagamento (PCI).

3. Sicurezza dei dati

Quando un broker di sicurezza per l'accesso al cloud rileva contenuti sensibili, eventuali violazioni sospette possono essere spostate nei sistemi on-premises di un'organizzazione per l'analisi. Il CASB agisce come un guardiano prevenendo che attività dannose si espandano al cloud. La soluzione aggiunge meccanismi di prevenzione della perdita di dati (DLP) come il fingerprinting dei documenti e riduce la superficie di rilevamento utilizzando il contesto come utente, posizione, attività, ecc.

I CASB applicano controlli di accesso granulari, limitando chi può accedere ai dati e quali azioni possono eseguire.

4. Protezione dalle minacce

Malware e minacce possono propagarsi attraverso i servizi di archiviazione cloud. I CASB ti permettono di scansionare e risolvere i problemi in tempo reale. Combinano analisi malware statica e dinamica prioritaria per una protezione avanzata dalle minacce. Utilizzano tecniche avanzate di rilevamento delle minacce come l'analisi del comportamento degli utenti e delle entità (UEBA) per identificare comportamenti anomali. I CASB sfruttano anche i feed di intelligence sulle minacce per rimanere aggiornati sulle ultime minacce e implementare misure per mitigarle.

Vuoi saperne di più su Software di Cloud Access Security Broker (CASB)? Esplora i prodotti Broker di Sicurezza per l'Accesso al Cloud (CASB).

Casi d'uso del CASB

I CASB offrono una vasta gamma di casi d'uso per migliorare la sicurezza e la conformità del cloud. Ecco alcuni dei casi d'uso del CASB.

- Governare l'uso. Un CASB aggiunge visibilità granulare su come le persone e i sistemi utilizzano le risorse cloud. Ti dà più controllo per governare l'uso in base ai parametri scelti. Sarai in grado di definire politiche basate sulla categoria di servizio o sul rischio e prendere le azioni appropriate secondo quelle linee guida.

- Protezione dei dati. I CASB proteggono i dati sensibili nel tuo ambiente cloud, sanzionato o non sanzionato, con utenti che vi accedono da remoto, tramite un dispositivo mobile o tramite un browser web.

- Protezione contro le minacce. I CASB proteggono le risorse cloud della tua organizzazione da minacce come malware e ransomware. Tengono conto di diverse fonti di intelligence sulle minacce e utilizzano un livello di rilevamento malware e apprendimento automatico per rilevare diversi tipi di attacchi informatici sul tuo sito.

Benefici del CASB

Il CASB aiuta le organizzazioni ad applicare politiche di sicurezza nel loro ambiente cloud. I benefici di queste soluzioni includono:

- Valutazione e gestione dell'IT ombra. I CASB permettono al tuo dipartimento IT di identificare risorse IT non approvate. Limitano l'uso dell'IT ombra e ti proteggono dai suoi rischi di sicurezza.

- Prevenzione della perdita di dati (DLP). I CASB applicano politiche di sicurezza che impediscono agli utenti o ai sistemi di condividere dati sensibili come carte di credito o numeri di previdenza sociale.

- Valutazione del rischio. Puoi vedere applicazioni non sanzionate e identificare i rischi in modo da poter prendere misure per evitarli.

- Prevenzione delle minacce. Ti informa su comportamenti insoliti nelle applicazioni cloud per individuare rapidamente ransomware, utenti compromessi e applicazioni rogue.

- Filtraggio degli URL. Le soluzioni CASB riconoscono i siti web che gli attaccanti utilizzano per phishing o attacchi malware.

- Ispezione dei pacchetti. Ispeziona i dati in entrata e in uscita da una rete per attività sospette.

- Sandboxing. Alcune soluzioni sono dotate di una funzione di sandboxing, per consentire agli utenti di eseguire codice e programmi in un ambiente isolato per determinare se sono pericolosi per il sistema.

Le sfide dei broker di sicurezza per l'accesso al cloud

Di seguito sono riportate alcune sfide comuni che le organizzazioni affrontano lavorando con i CASB.

- Integrazioni. Devi assicurarti che la tua soluzione CASB si integri perfettamente con tutti i tuoi sistemi e ambienti. Questo ti dà una visibilità completa sull'IT autorizzato e non autorizzato.

- Scalabilità. Le soluzioni CASB lavorano con grandi volumi di dati, quindi assicurati che il fornitore che stai considerando possa scalare con la tua azienda e i sistemi coinvolti.

- Mitigazione del rischio. Non tutte le soluzioni CASB sul mercato possono bloccare le minacce dopo averle trovate. Dovresti verificare con il tuo fornitore se le capacità di mitigazione del rischio sono disponibili nella loro soluzione CASB.

Come implementare un CASB

Implementare un CASB è una mossa strategica per migliorare la postura di sicurezza cloud della tua organizzazione. Per implementare efficacemente un CASB, segui questi passaggi chiave:

- Valuta il tuo ambiente cloud: Conduci un inventario approfondito di tutti i servizi cloud utilizzati. Questo include sia le applicazioni sanzionate che non sanzionate. Valuta le esigenze specifiche di sicurezza della tua organizzazione, come la prevenzione della perdita di dati, la protezione dalle minacce e la conformità. Identifica i potenziali rischi di sicurezza, inclusi violazioni dei dati, accessi non autorizzati e minacce interne.

- Seleziona una soluzione CASB: Ricerca diversi fornitori di CASB e confronta le loro caratteristiche, prezzi e supporto. Scegli una soluzione che si allinei con le esigenze specifiche della tua organizzazione e che possa integrarsi perfettamente con la tua infrastruttura di sicurezza esistente.

- Pianifica il deployment: Sviluppa un piano di deployment dettagliato, delineando i passaggi coinvolti, le tempistiche e l'allocazione delle risorse. Configura politiche e regole specifiche per la prevenzione della perdita di dati, la protezione dalle minacce e il controllo degli accessi.

- Implementa il CASB: Installa il software CASB e configurarlo secondo i requisiti specifici della tua organizzazione. Integra il CASB con i tuoi fornitori di servizi cloud e imposta i controlli di accesso degli utenti, comprese le politiche di autenticazione e autorizzazione.

Le 5 migliori soluzioni software CASB

Su G2, classifichiamo le soluzioni software utilizzando un algoritmo proprietario che considera la soddisfazione del cliente e la presenza sul mercato basata su recensioni autentiche degli utenti.

Per qualificarsi per l'inclusione nella lista del software Cloud Access Security Broker (CASB), un prodotto deve:

- Facilitare connessioni sicure tra fornitori di servizi cloud e utenti finali

- Applicare politiche di sicurezza nelle reti e infrastrutture locali.

- Proteggere i dispositivi connessi da minacce e malware basati sul cloud.

* Questi sono i principali fornitori di soluzioni CASB dal Grid Report di G2 dell'estate 2024. Alcune recensioni potrebbero essere state modificate per chiarezza.

1. Microsoft Defender for Cloud Apps

Microsoft Defender for Cloud Apps offre agli utenti una visibilità e un controllo completi in tempo reale sulle applicazioni cloud. Puoi monitorare come le persone interagiscono con le applicazioni sul cloud, il che rende più facile identificare attività sospette. Lo strumento si integra con altre soluzioni di sicurezza Microsoft per migliorare la tua postura di sicurezza complessiva.

Cosa piace di più agli utenti:

“Mi piace come MDCA protegge i dati sensibili in tutte le applicazioni cloud integrate dall'uscire dalla rete. La personalizzazione del dashboard è impressionante. Utilizzando i modelli di dashboard, possiamo mostrare molti dettagli granulari.”

- Microsoft Defender for Cloud Apps Review, Arunkumar K.

Cosa non piace agli utenti:

“L'interfaccia utente di Microsoft Defender può essere difficile da navigare, richiedendo tempo per comprendere le sue funzionalità.”

- Microsoft Defender for Cloud Apps Review, Shashank G.

2. FortiCASB

FortiCASB consente alle organizzazioni di monitorare le attività degli utenti e gestire i rischi di conformità nel cloud. I team IT possono utilizzare FortiCASB per impostare rapidamente politiche di sicurezza all'interno di un'interfaccia utente facile da usare.

Cosa piace di più agli utenti:

“FortiCASB è il migliore per la sicurezza del cloud come servizio di broker. Aiuta a proteggere i dati nel cloud, gestisce il controllo degli accessi ed è facile da gestire perché ha una console pratica.”

- FortiCASB Review, Deendayal G.

Cosa non piace agli utenti:

“La personalizzazione delle opzioni di whitelisting ha alcune limitazioni. Mancano funzionalità avanzate come l'ispezione per i dati archiviati nel software come servizio e nell'infrastruttura come servizio."

- FortiCASB Review, Max L.

3. Avast Secure Internet Gateway

Avast Secure Internet Gateway offre capacità affidabili di rilevamento delle minacce per combattere malware, attacchi di phishing e altre minacce online. La soluzione fornisce rapidamente aggiornamenti per aiutarti a mantenere la tua difesa aggiornata contro nuove vulnerabilità e rischi di sicurezza del cloud.

Cosa piace di più agli utenti:

“È tutto ciò che ci si può aspettare da una soluzione per il filtraggio web sicuro. Lo abbiamo utilizzato per migliorare i nostri sforzi di cybersecurity di rete ospitando un ecosistema piuttosto piccolo (>75 dispositivi). È veloce e facile da configurare e supportato dall'esperienza del settore di Avast.”

- Avast Secure Internet Gateway Review, Keylor A.

Cosa non piace agli utenti:

“Come qualsiasi altra soluzione di sicurezza là fuori, alcuni filtri potrebbero causare un rallentamento del sistema. Può essere un po' fastidioso a volte quando si ha fretta.”

- Avast Secure Internet Gateway Review, Chinmay V.

4. Citrix Secure Workspace Access

Citrix Secure Workspace Access consente ai team IT di gestire i permessi di accesso e monitorare costantemente l'attività e il comportamento degli utenti. Lo strumento si integra con l'infrastruttura esistente per rendere semplice il deployment.

Cosa piace di più agli utenti:

“Citrix Secure Access mi permette di lavorare ovunque con la tranquillità sulla sicurezza dei dati. Questa soluzione piattaforma è stata fidata da tutti i datori di lavoro per cui ho lavorato. Posso connettermi al mio workstation frequentemente senza errori durante il giorno.”

- Citrix Secure Workspace Access, Marcus Joshua S.

Cosa non piace agli utenti:

“L'integrazione è un po' impegnativa e la configurazione e l'impostazione di Citrix ADC è anche scoraggiante. La vasta gamma di funzionalità e capacità del sistema può rappresentare una sfida maggiore per gli amministratori, in particolare quelli non familiari con esso.”

- Citrix Secure Workspace Access, Sarhan S.

5. Symantec Web Security.cloud

Symantec Web Security.cloud utilizza tecniche di filtraggio avanzate per bloccare malware e altre minacce al tuo ambiente cloud. Offre strumenti di reporting e analisi dettagliati per consentire alle organizzazioni di gestire efficacemente la loro postura di sicurezza. La soluzione protegge i dati e gli individui all'interno degli ambienti cloud.

Cosa piace di più agli utenti:

“Il Gestore Endpoint è una caratteristica eccezionale, permettendoti di gestire le politiche per la protezione dai virus, il firewall e le eccezioni in diverse aree. La flessibilità nel distribuire i client su server o pacchetti standalone lo rende adatto a diversi tipi di aziende. Mi piace anche che puoi modificare le impostazioni per attivare o disattivare specifiche notifiche di minaccia. Il supporto è anche reattivo e fanno il loro lavoro.”

- Symantec Web Security.cloud Review, Karanveer S.

Cosa non piace agli utenti:

“Penso che causi un grande consumo della batteria perché è attivo continuamente in background. Devo forzare uno spegnimento per impedirgli di consumare molta batteria e RAM.”

- Symantec Web Security.cloud Review, Abhijeet G.

Mantieni sicuri i tuoi ambienti cloud

Hai già capito che devi prendere le giuste misure per proteggere e salvaguardare le tue risorse mentre trasferisci la tua attività al cloud. Adottare una soluzione CASB ti mostrerà una panoramica completa delle risorse IT sanzionate e non sanzionate, rileverà comportamenti insoliti dei dipendenti e ti aiuterà a rispettare le normative pertinenti. Avrai occhi su ciò che tutti stanno facendo nel cloud per garantire la forza della tua sicurezza informatica.

Scopri di più su gestione della postura di sicurezza del cloud (CSPM) e come differisce da altre soluzioni cloud.