Ressources Logiciel d'authentification multifacteur (MFA)

ArticlesetTermes du glossaireetDiscussionsetRapports pour approfondir vos connaissances sur Logiciel d'authentification multifacteur (MFA)

Les pages de ressources sont conçues pour vous donner une vue d'ensemble des informations que nous avons sur des catégories spécifiques. Vous trouverez articles de nos expertsetdéfinitions de fonctionnalitésetdiscussions d'utilisateurs comme vousetrapports basés sur des données sectorielles.

Articles Logiciel d'authentification multifacteur (MFA)

Qu'est-ce que l'authentification multi-facteurs (MFA) ? Types et avantages

Considérez combien de votre vie se déroule sur un ordinateur ou un appareil mobile.

par Alexa Drake

Ce que les utilisateurs de logiciels d'authentification multi-facteurs (MFA) nous ont dit : Été 2022

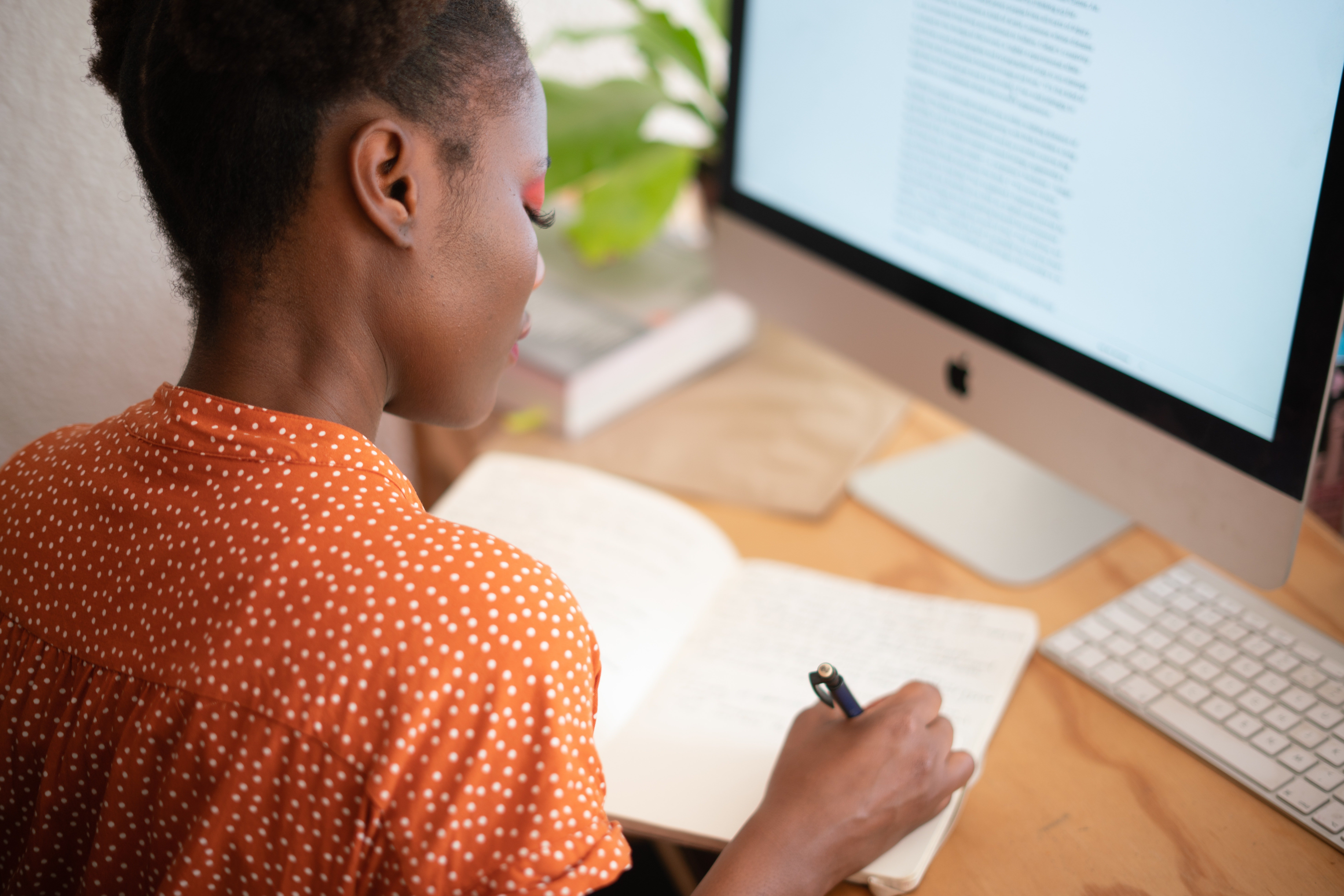

Les utilisateurs des produits logiciels d'authentification multi-facteurs (MFA) ont parlé. Ils nous ont dit dans les avis sur les produits MFA ce qu'ils aiment, ce qu'ils n'aiment pas, des informations sur leurs mises en œuvre, le prix, et plus encore. J'ai analysé les dernières données d'avis d'utilisateurs que G2 a pour la catégorie Authentification Multi-Facteurs, qui sont basées sur les avis des utilisateurs de logiciels MFA jusqu'au 31 mai 2022. J'ai sélectionné les points de données qui seraient les plus intéressants pour les utilisateurs actuels de MFA et les acheteurs potentiels de MFA.

par Merry Marwig, CIPP/US

Classement des logiciels d'authentification multi-facteurs (MFA) basé sur les avis G2

L'authentification à facteur unique, comme la saisie d'un nom d'utilisateur et d'un mot de passe pour se connecter à un compte, est une méthode obsolète et peu sécurisée pour authentifier un utilisateur. Les mots de passe peuvent être et sont souvent piratés et mal utilisés. La plupart des entreprises modernes exigent une authentification multi-facteurs (MFA) pour accéder aux comptes utilisateurs ou professionnels afin d'augmenter la sécurité. Le logiciel MFA exige que les utilisateurs finaux authentifient leur identité de deux manières ou plus avant d'accorder l'accès.

par Merry Marwig, CIPP/US

Authentification à deux facteurs : un ajout précieux à la sécurité des comptes

Les humains sont prévisibles. Parfois, leurs mots de passe le sont aussi.

par Sagar Joshi

Qu'est-ce que l'authentification unique ? Comment elle simplifie l'authentification

Le temps est une denrée précieuse.

par Sagar Joshi

Comment les normes FIDO rendent l'authentification simple et sécurisée

Les normes d'identité rapide en ligne (FIDO) sont des protocoles d'authentification où la sécurité et l'expérience utilisateur se rencontrent.

par Sagar Joshi

Tendances 2021 en cybersécurité

Ce post fait partie de la série sur les tendances numériques 2021 de G2. Lisez-en plus sur la perspective de G2 concernant les tendances de la transformation numérique dans une introduction de Michael Fauscette, directeur de la recherche chez G2, et Tom Pringle, vice-président de la recherche de marché, ainsi qu'une couverture supplémentaire sur les tendances identifiées par les analystes de G2.

par Aaron Walker

L'adoption par les utilisateurs est la clé pour calculer le retour sur investissement des solutions de sécurité.

Le retour sur investissement (ROI) est impossible à calculer pour les solutions de cybersécurité. Pour de telles solutions, la valeur ne se trouve pas dans les économies réalisées ou les contrats conclus ; la valeur réside dans l'évitement des catastrophes sans entrave et un sentiment de confiance pour les employés, les partenaires et les clients.

par Aaron Walker

Infographie : Comment sécuriser une main-d'œuvre à distance

La pandémie de COVID-19 a causé des ravages à travers le monde, impactant presque chaque individu et entreprise. En conséquence, de nombreuses entreprises ont déplacé leurs opérations pour s'adapter au travail à distance, afin de se conformer aux exigences de distanciation sociale.

par Aaron Walker

Le COVID-19 suscite des préoccupations en matière de sécurité pour une main-d'œuvre en expansion rapide et sous-protégée.

Dans le monde entier, la distanciation sociale a affecté les activités quotidiennes de presque chaque personne. Dans de nombreux cas, cela signifie travailler depuis chez soi.

par Aaron Walker

Le guide ultime de l'authentification sans mot de passe

Vous avez des comptes professionnels, donc vous avez des noms d'utilisateur et des mots de passe... pour l'instant.

par Merry Marwig, CIPP/US

Analyse de la sécurité des API dans le monde multicloud

Les applications modernes envoient et reçoivent une quantité insondable de données à tout moment. Ce flux de données est alimenté par des interfaces de programmation d'applications (API).

par Aaron Walker

Défis de la gestion et de la sécurité des solutions multicloud

Tous les nuages ne sont pas créés égaux, du moins pas en termes de sécurité.

par Aaron Walker

Termes du glossaire Logiciel d'authentification multifacteur (MFA)

Discussions Logiciel d'authentification multifacteur (MFA)

0

Question sur : Agentforce 360 Platform (formerly Salesforce Platform)

Ai-je besoin d'être une grande entreprise pour acheter Salesforce ?Ai-je besoin d'être une grande entreprise pour acheter Salesforce ?

Afficher plus

Afficher moins

Non. Il n'y a pas d'infrastructure ou de logiciel à acheter, configurer ou gérer. Toute entreprise de toute taille avec pratiquement n'importe quel budget peut choisir le forfait avec les outils dont elle a besoin pour commencer à créer des applications cloud personnalisées qui aident immédiatement à accélérer chaque domaine de l'entreprise.

Afficher plus

Afficher moins

0

Question sur : Agentforce 360 Platform (formerly Salesforce Platform)

Salesforce peut-il chiffrer les données sensibles telles que les données PII et PHI ?Chiffrement

Afficher plus

Afficher moins

À mesure que les entreprises déplacent davantage de données sensibles vers le cloud, elles peuvent souhaiter des mécanismes supplémentaires pour protéger ces données. Toutes les données des clients sont chiffrées en transit via https, en utilisant la sécurité de la couche de transport. Pour les clients qui souhaitent chiffrer les données au repos, Salesforce offre aux clients la possibilité de chiffrer de manière transparente les données sensibles au repos en quelques clics seulement. Il n'y a pas de matériel ou de logiciel supplémentaire à gérer et les clients peuvent chiffrer les PHI, PII, secrets commerciaux ou autres données sur une base champ par champ en utilisant des outils de point-and-click en une après-midi. Comme le chiffrement de plateforme est une solution de chiffrement au repos native dans Salesforce, les clients peuvent continuer à utiliser des fonctionnalités importantes de l'application telles que la recherche, le flux de travail et les règles de validation.

Les clients conservent un contrôle total sur les clés et le cycle de vie des clés, garantissant la confidentialité et la confidentialité de ces données pour répondre aux besoins de conformité des données externes et internes. Étant donné que le chiffrement de plateforme est intégré nativement dans Salesforce, les données peuvent être chiffrées dans tout l'écosystème Salesforce, y compris dans les applications partenaires développées par des ISV sur le Salesforce AppExchange.

Afficher plus

Afficher moins

0

Question sur : LastPass

À quoi sert LastPass ?À quoi sert LastPass ?

Afficher plus

Afficher moins

LastPass est utilisé pour enregistrer vos informations de connexion à des comptes et abonnements qui nécessitent un mot de passe pour accéder. Vous pouvez également organiser vos connexions, telles que : Financier, Formations, Personnel, etc.

Afficher plus

Afficher moins

Stockage sécurisé des mots de passe et bien plus encore

Afficher plus

Afficher moins

Stocker des mots de passe et des informations sensibles en un seul endroit, qui se met à jour automatiquement chaque fois que vous changez votre mot de passe sur un site. Tant que vous êtes connecté à votre compte Lastpass, tout site web que vous visitez et pour lequel vous créez un identifiant activera automatiquement une question Lastpass pour savoir si vous souhaitez que l'information soit enregistrée (ou modifiée s'il s'agit d'un site web précédemment enregistré avec un nouveau mot de passe).

Afficher plus

Afficher moins

Rapports Logiciel d'authentification multifacteur (MFA)

Mid-Market Grid® Report for Multi-Factor Authentication (MFA)

Spring 2026

Rapport G2 : Grid® Report

Grid® Report for Multi-Factor Authentication (MFA)

Spring 2026

Rapport G2 : Grid® Report

Enterprise Grid® Report for Multi-Factor Authentication (MFA)

Spring 2026

Rapport G2 : Grid® Report

Momentum Grid® Report for Multi-Factor Authentication (MFA)

Spring 2026

Rapport G2 : Momentum Grid® Report

Small-Business Grid® Report for Multi-Factor Authentication (MFA)

Spring 2026

Rapport G2 : Grid® Report

Enterprise Grid® Report for Multi-Factor Authentication (MFA)

Winter 2026

Rapport G2 : Grid® Report

Small-Business Grid® Report for Multi-Factor Authentication (MFA)

Winter 2026

Rapport G2 : Grid® Report

Mid-Market Grid® Report for Multi-Factor Authentication (MFA)

Winter 2026

Rapport G2 : Grid® Report

Grid® Report for Multi-Factor Authentication (MFA)

Winter 2026

Rapport G2 : Grid® Report

Momentum Grid® Report for Multi-Factor Authentication (MFA)

Winter 2026

Rapport G2 : Momentum Grid® Report