Ressources Logiciel d'authentification multifacteur (MFA)

ArticlesetTermes du glossaireetDiscussionsetRapports pour approfondir vos connaissances sur Logiciel d'authentification multifacteur (MFA)

Les pages de ressources sont conçues pour vous donner une vue d'ensemble des informations que nous avons sur des catégories spécifiques. Vous trouverez articles de nos expertsetdéfinitions de fonctionnalitésetdiscussions d'utilisateurs comme vousetrapports basés sur des données sectorielles.

Articles Logiciel d'authentification multifacteur (MFA)

Qu'est-ce que l'authentification multi-facteurs (MFA) ? Types et avantages

Ce que les utilisateurs de logiciels d'authentification multi-facteurs (MFA) nous ont dit : Été 2022

Classement des logiciels d'authentification multi-facteurs (MFA) basé sur les avis G2

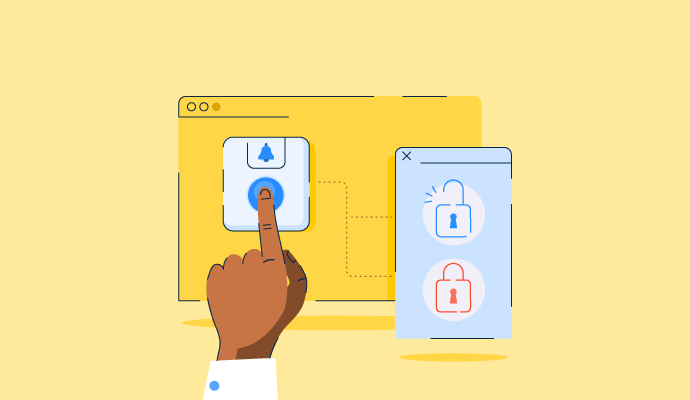

Authentification à deux facteurs : un ajout précieux à la sécurité des comptes

Qu'est-ce que l'authentification unique ? Comment elle simplifie l'authentification

Comment les normes FIDO rendent l'authentification simple et sécurisée

Tendances 2021 en cybersécurité

L'adoption par les utilisateurs est la clé pour calculer le retour sur investissement des solutions de sécurité.

Infographie : Comment sécuriser une main-d'œuvre à distance

Le COVID-19 suscite des préoccupations en matière de sécurité pour une main-d'œuvre en expansion rapide et sous-protégée.

Le guide ultime de l'authentification sans mot de passe

Analyse de la sécurité des API dans le monde multicloud

Défis de la gestion et de la sécurité des solutions multicloud

Termes du glossaire Logiciel d'authentification multifacteur (MFA)

Discussions Logiciel d'authentification multifacteur (MFA)

J'utilise le fichier JSON de la plage d'IP AWS ici, https://ip-ranges.amazonaws.com/ip-ranges.json, pour associer la région EC2 eu-west-1 à une plage d'adresses IP.

For fast-growing apps, you need an identity platform that can handle millions of users and lots of simultaneous logins, while keeping authentication quick and reliable. Key features to look for are a microservices setup, fast session handling, and the ability to scale authentication, MFA, and user management separately.

Enterprises need identity federation to securely connect applications, identity providers, and users, while keeping access controls consistent. Important features include standards-based SSO (SAML, OIDC), support for several identity providers, tenant-aware federation, delegated administration, and simple management of authentication and authorization across distributed systems.