Ressources Logiciel d'authentification multifacteur (MFA)

ArticlesetTermes du glossaireetDiscussionsetRapports pour approfondir vos connaissances sur Logiciel d'authentification multifacteur (MFA)

Les pages de ressources sont conçues pour vous donner une vue d'ensemble des informations que nous avons sur des catégories spécifiques. Vous trouverez articles de nos expertsetdéfinitions de fonctionnalitésetdiscussions d'utilisateurs comme vousetrapports basés sur des données sectorielles.

Articles Logiciel d'authentification multifacteur (MFA)

Qu'est-ce que l'authentification multi-facteurs (MFA) ? Types et avantages

Ce que les utilisateurs de logiciels d'authentification multi-facteurs (MFA) nous ont dit : Été 2022

Classement des logiciels d'authentification multi-facteurs (MFA) basé sur les avis G2

Authentification à deux facteurs : un ajout précieux à la sécurité des comptes

Qu'est-ce que l'authentification unique ? Comment elle simplifie l'authentification

Comment les normes FIDO rendent l'authentification simple et sécurisée

Tendances 2021 en cybersécurité

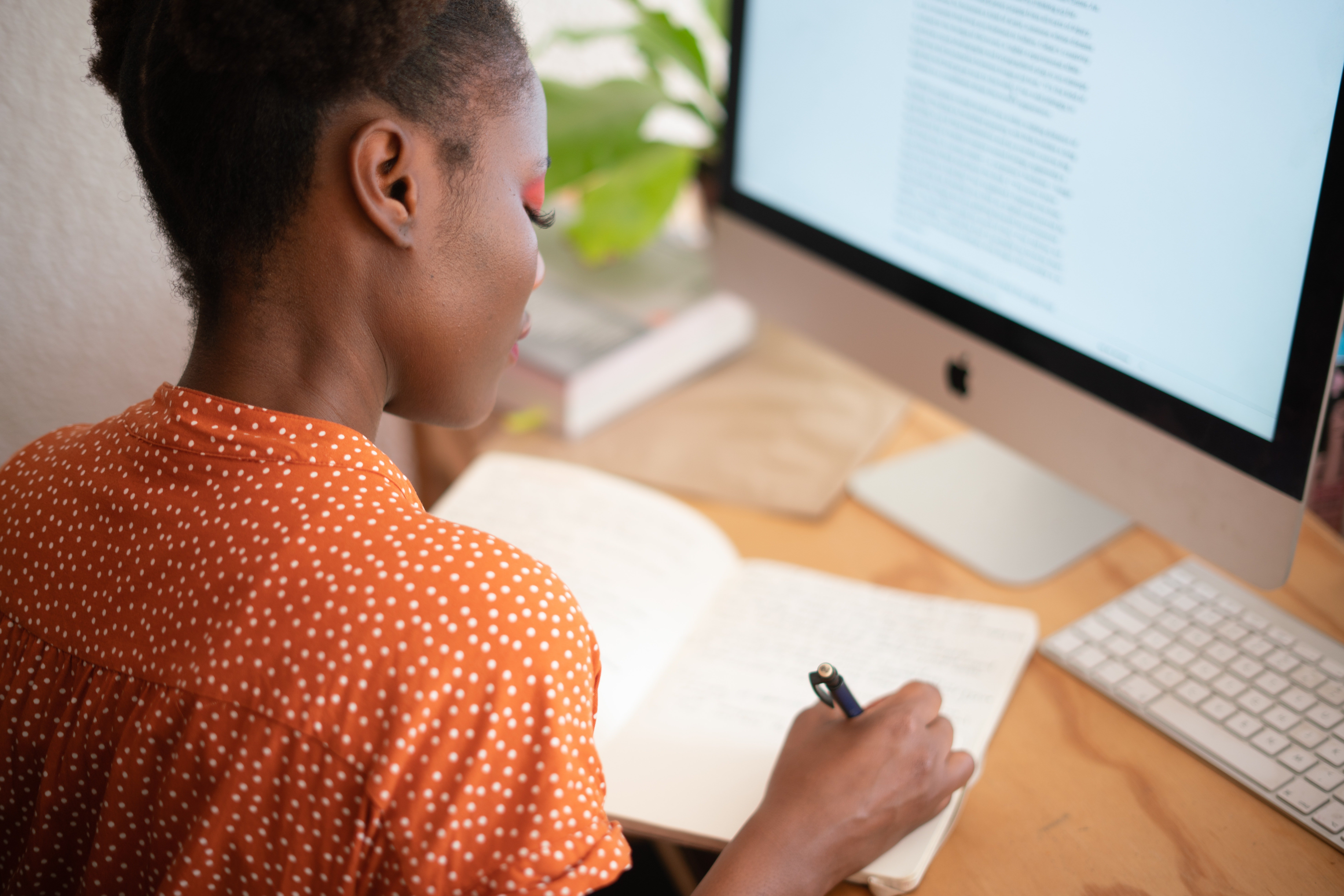

L'adoption par les utilisateurs est la clé pour calculer le retour sur investissement des solutions de sécurité.

Infographie : Comment sécuriser une main-d'œuvre à distance

Le COVID-19 suscite des préoccupations en matière de sécurité pour une main-d'œuvre en expansion rapide et sous-protégée.

Le guide ultime de l'authentification sans mot de passe

Analyse de la sécurité des API dans le monde multicloud

Défis de la gestion et de la sécurité des solutions multicloud

Termes du glossaire Logiciel d'authentification multifacteur (MFA)

Discussions Logiciel d'authentification multifacteur (MFA)

Many organizations initially build authentication in-house, but over time the hidden costs grow. Maintaining homegrown auth systems requires ongoing engineering for security updates, MFA, SSO, compliance, and scaling. Teams must also manage infrastructure, handle edge cases, and respond to evolving threats, pulling resources away from core product development and increasing long-term risk and cost.

Teams evaluating alternatives to Azure AD B2C are often responding to its evolving product direction and operational complexity. Microsoft has announced Azure AD B2C is end-of-sale for new customers, prompting many organizations to reassess long-term identity strategy. Additional challenges include complex XML-based policies, slow iteration on authentication flows, limited debugging visibility, and difficulty building dynamic, multi-tenant customer journeys outside predefined user flows.

When organizations start selling to enterprise customers, adding SSO and SCIM provisioning often turns into a major engineering effort. Most CIAM platforms need custom work to set up SSO for each tenant, map SCIM attributes, and handle the complex needs of enterprise identity. For fast-moving teams, the time between promising enterprise authentication and actually delivering it can grow, taking developers away from their main product tasks.