Ressources Logiciel de sécurité cloud

ArticlesetTermes du glossaireetDiscussionsetRapports pour approfondir vos connaissances sur Logiciel de sécurité cloud

Les pages de ressources sont conçues pour vous donner une vue d'ensemble des informations que nous avons sur des catégories spécifiques. Vous trouverez articles de nos expertsetdéfinitions de fonctionnalitésetdiscussions d'utilisateurs comme vousetrapports basés sur des données sectorielles.

Articles Logiciel de sécurité cloud

CASB vs. SSE : Quelle solution de sécurité cloud est faite pour vous ?

Sécurité du stockage en nuage : Comment garder vos données en nuage en sécurité ?

AWS re:Invent 2021 Récapitulatif : Une perspective G2

Un défi amazonien : l'année des partenariats dans le cloud

Informatique en nuage dans les soins de santé

Analyse de la sécurité des API dans le monde multicloud

Défis de la gestion et de la sécurité des solutions multicloud

G2 sur la sécurité du cloud : Enquêter sur les risques de l'informatique en nuage

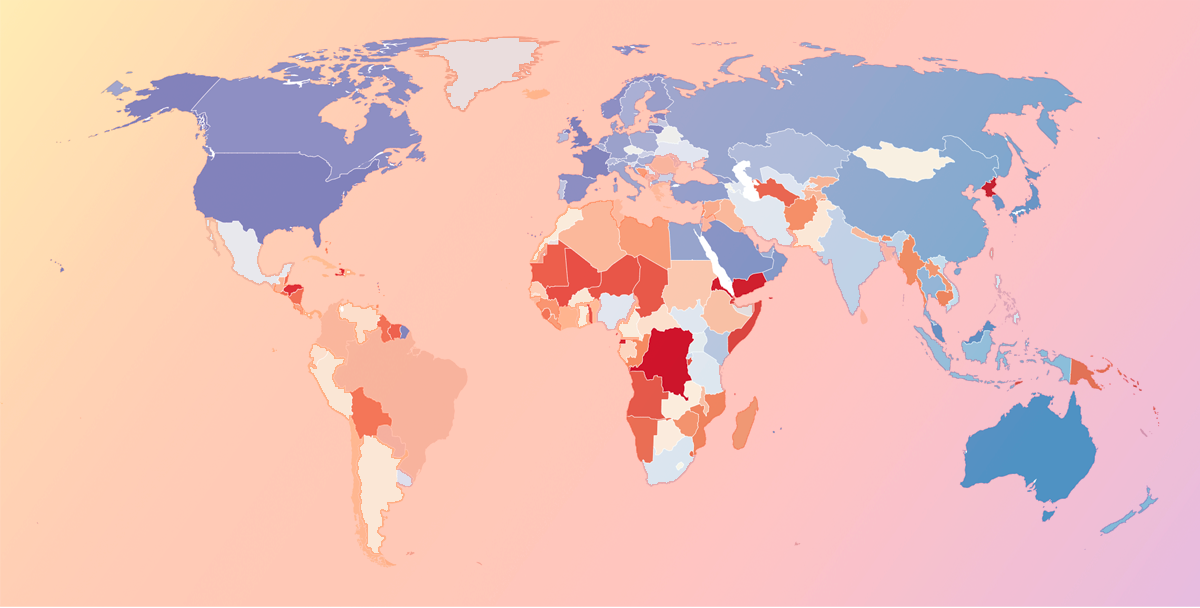

National Cybersecurity and Popular Products Across the World

Termes du glossaire Logiciel de sécurité cloud

Discussions Logiciel de sécurité cloud

Les besoins des entreprises en matière de CWPP incluent souvent l'échelle, la gestion complexe des identités et des accès, la surveillance mondiale, les intégrations et la gouvernance mature. Les CWPP sont fondamentaux pour les grandes organisations exécutant des charges de travail diversifiées (VMs, conteneurs, sans serveur). Nous explorons actuellement :

- Wiz – pour la visibilité à grande échelle et la priorisation des risques.

- Sysdig Secure – pour la protection en temps réel de niveau entreprise dans les environnements cloud-native.

- CrowdStrike Falcon Cloud Security – pour l'extension de la détection/réponse de niveau entreprise aux charges de travail cloud.

- Microsoft Defender for Cloud – pour l'échelle dans les environnements d'entreprise fortement axés sur Azure.

- Quels CWPP gèrent le mieux les charges de travail d'entreprise à haut volume ?

- Des défis liés au déploiement, à la gouvernance ou aux flux de travail inter-équipes ?

Lequel de ces outils recommanderiez-vous le mieux ?

Quelles fonctionnalités d'entreprise se démarquent le plus (automatisation, intégrations, profondeur RBAC, location globale) ?

Le multi-cloud ajoute rapidement de la complexité — les CWPP ont besoin de contrôles cohérents, d'une visibilité unifiée et de la détection des menaces inter-cloud. Les CWPP sont explicitement conçus pour sécuriser les charges de travail dans des configurations hybrides et multi-cloud.Nous explorons actuellement :

- Microsoft Defender for Cloud – pour la gestion des charges de travail multi-cloud intégrée à Azure Stack.

- Check Point CloudGuard CNAPP – pour un contrôle de politique cohérent à travers les clouds.

- Lacework FortiCNAPP – pour des insights comportementaux multi-cloud.

- Aperçu de la sécurité de Google Cloud Platform – comme base pour les protections de charges de travail natives GCP.

- Y a-t-il des frictions autour de la parité des politiques entre AWS/Azure/GCP ?

- Qu'est-ce qui est le plus précieux : des tableaux de bord unifiés, une politique centralisée ou des détections inter-cloud ?

Avec Kubernetes et les applications conteneurisées, la visibilité à l'exécution et la gestion de la posture des conteneurs sont indispensables. Les CWPP sécurisent généralement les conteneurs avec une surveillance approfondie à l'exécution, une analyse des vulnérabilités et une corrélation des menaces.

Nous explorons actuellement :

- Sysdig Secure – pour une surveillance et une priorisation solides de l'exécution des conteneurs/K8s basée sur le risque en temps réel.

- Orca Security – pour la découverte des risques Kubernetes/conteneurs sans déployer d'agents.

- SentinelOne Singularity Cloud Security – pour la défense à l'exécution des conteneurs.

Nous aimerions avoir des retours sur :

- Quelles plateformes offrent la visibilité la plus claire à l'exécution dans K8s ?

- Qu'est-ce qui compte le plus en pratique : l'analyse des vulnérabilités, la détection des dérives ou la défense contre les menaces à l'exécution ?

Lequel de ces outils recommanderiez-vous le mieux ?

Avez-vous rencontré des problèmes avec ces outils ? Spécifiquement liés à une surcharge d'alertes ou à une télémétrie limitée ?