El regalo de internet es uno amado por todos.

Pero luego tienes un grupo de usuarios que deciden abusar de él. (Por eso no podemos tener cosas bonitas.)

¿Quién hubiera pensado que terminaríamos con toda una rama del gobierno centrada en internet? Entra la ley cibernética, el cuerpo gobernante de todo lo relacionado con lo online.

¿Qué es la ley cibernética?

La naturaleza expansiva de internet y las tecnologías relacionadas con internet ha requerido leyes y regulaciones que gobiernen la forma en que los usuarios de internet se comportan en línea.

¿Qué quieres decir con ley cibernética?

La ley cibernética es una rama del sistema legal que trata con los problemas legales que rodean internet proporcionando protección a quienes lo usan. Esta parte del sistema legal general cubre asuntos como la privacidad en línea, la libertad de expresión y la censura.

Debido a la invención relativamente reciente y la creciente popularidad de internet, la ley cibernética es una de las adiciones más recientes al sistema legal. ¿Nueva? Sí. ¿Importante? Aún más. Cumplir con la ley cibernética es importante para cualquier individuo que use internet, lo que sumaba 4.5 mil millones de personas en junio de 2019.

Cibercrimen

Un jugador clave en la importancia de la ley cibernética es la presencia continua del cibercrimen. Un cibercrimen, o ciberataque, es cualquier actividad criminal que involucra una computadora y una red. Hay muchos crímenes de alto perfil que se pueden ejecutar usando internet, incluyendo el hacking, la vigilancia no autorizada y el acoso en línea.

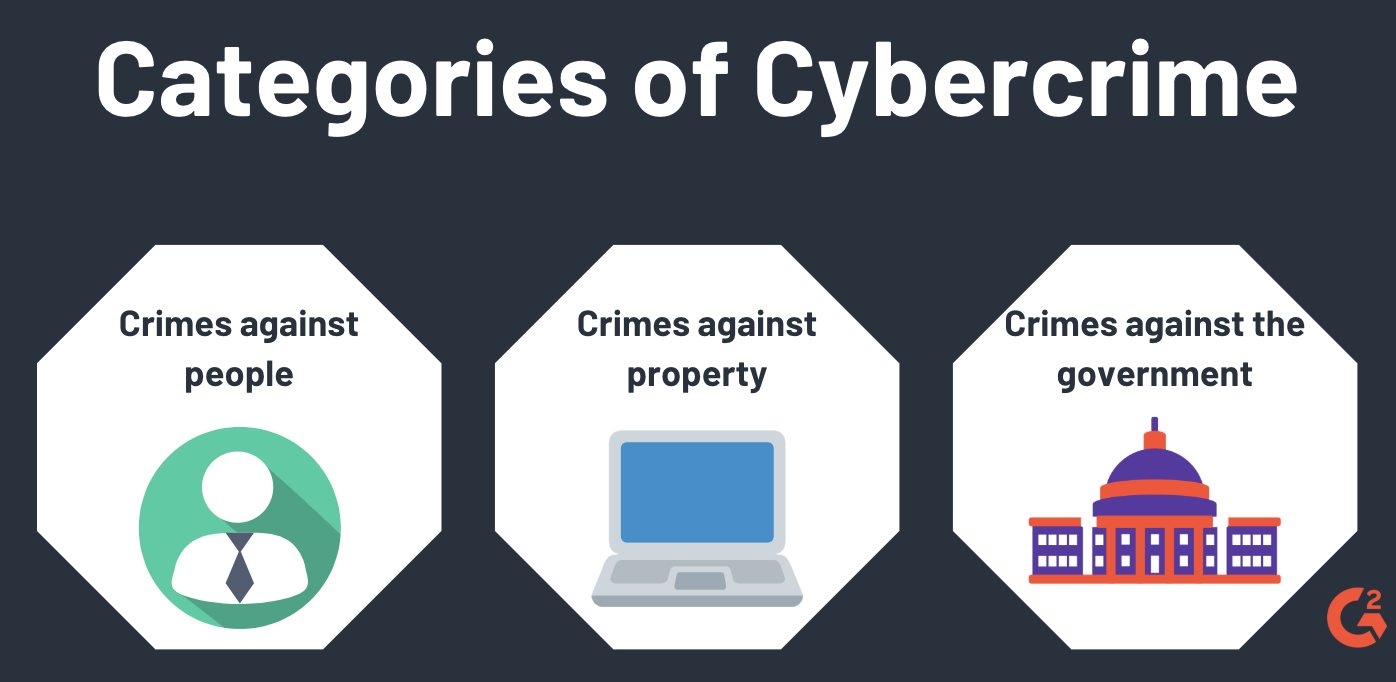

Categorías de cibercrimen

Hay tres categorías de cibercrimen, cada una con sus propias formas comunes de ataque.

1. Crímenes contra personas

Una de las peores cosas de internet es que las personas pueden esconderse detrás de las pantallas al cometer crímenes. Aunque estos crímenes están ocurriendo en línea, aún pueden tener un impacto significativamente negativo en las personas.

Aquí hay algunos ejemplos de los cibercrímenes más comunes contra personas:

| Acoso cibernético y acecho: usar internet para acechar o acosar a un individuo |

| Suplantación: disfrazar la comunicación de una fuente desconocida como si fuera de una fuente confiable y conocida |

| Robo de identidad: usar la identidad de otra persona para obtener una ventaja financiera u otro beneficio a costa de la persona cuya identidad ha sido robada |

| Fraude con tarjeta de crédito: robo o fraude cometido usando una tarjeta de pago |

| Difamación en línea: declaraciones falsas orales o escritas que dañan la reputación de alguien |

2. Crímenes contra la propiedad

Aunque los crímenes contra la propiedad afectarán en última instancia a las personas, se cometen atacando la computadora o el servidor.

Esta categoría incluye los siguientes crímenes:

| Ataques de denegación de servicio distribuido (DDoS): hacer que una máquina o red sea inaccesible para el usuario inundando el servidor y provocando su caída |

| Hacking: explotar las debilidades de un sistema informático para acceder a él |

| Transmisión de virus: insertar un programa en la computadora de otra persona que sobrescribe el código de otros programas e inserta su propio código |

| Infracción de derechos de autor: usar obras protegidas por la ley de derechos de autor sin permiso cuando se requiere permiso |

3. Crímenes contra el gobierno

Los cibercrímenes también pueden cometerse contra el gobierno, lo cual se considera una amenaza a la soberanía y un acto de guerra. No hace falta decir que no se toma a la ligera.

A continuación se presentan algunos ejemplos de cibercrímenes contra el gobierno:

| Acceso a información confidencial: acceder a información clasificada del gobierno usando un método criminal |

| Guerra cibernética: usar tecnología para atacar a una nación |

| Terrorismo cibernético: usar internet para causar interrupción y miedo generalizado en una sociedad |

¿Alguna vez has sido víctima de un cibercrimen? Usa estos consejos para recuperarte de un ciberataque.

Ciberseguridad

Contrarrestar el cibercrimen es la ciberseguridad, una técnica utilizada para proteger computadoras, redes, programas y datos de la explotación. Protegerse efectivamente del cibercrimen es más difícil ahora que nunca. El número de dispositivos sigue multiplicándose, y los hackers se vuelven más y más innovadores cada año.

Estrategias de ciberseguridad

No te preocupes, hay esperanza. Implementar las siguientes estrategias de ciberseguridad puede ayudarte a ser proactivo en la lucha contra el cibercrimen.

Protege tu información

Aprovecha al máximo el software antivirus para asegurarte de que tu información se mantenga fuera del alcance de los ciberdelincuentes. Estas herramientas pueden detectar la presencia de software malicioso, protegiendo tus dispositivos y cualquier información que contengan.

Capacita a los empleados

Educa a tus empleados sobre los peligros del cibercrimen, ingeniería social, y cómo puede afectar a tu organización. Establece prácticas de seguridad, expectativas de comportamiento y sanciones para cualquier infractor. Esto también incluye crear un sistema para reportar cualquier cibercrimen.

Instala software de firewall

Protege toda tu red con un firewall, que es una capa adicional de seguridad entre tu red y las amenazas externas. Incluso puedes usar el mismo firewall para proteger los dispositivos de los empleados remotos.

Haz copias

Haz copias de seguridad de la información en tu computadora regularmente con software de respaldo.

Mantén el hardware seguro

¡No te olvides del hardware! Asegúrate de que todas las computadoras y laptops estén guardadas de manera segura cuando no estén en uso. Robar una pieza de hardware solo facilita la vida de un hacker.

Actualiza tus sistemas

El software que usas para proteger tu negocio de amenazas cibernéticas externas es más efectivo cuando se actualiza regularmente. Recuerda actualizar tus herramientas.

Hay mucho software asociado con la protección de tu información del cibercrimen. ¿Te estás perdiendo de todo? Usa G2 Track para gestionar tus herramientas y gastos de software.

Leyes cibernéticas y aplicación

El gobierno federal ha intervenido para ayudar a proteger a los ciudadanos y negocios de ser víctimas de cibercrimen. Hay tres leyes que han estado en vigor durante bastante tiempo que sentaron las bases de la ciberseguridad.

Health Insurance Portability and Accountability Act (HIPAA) (1996) - HIPAA reduce el fraude y abuso en el cuidado de la salud, establece estándares para la facturación electrónica y requiere que la información de salud se mantenga protegida y confidencial.

Gramm-Leach-Bliley Act (1999) - El Acta Gramm-Leach-Bliley requiere que cualquier institución que ofrezca préstamos, asesoramiento financiero o seguros explique su intercambio de información con los clientes.

Federal Information Security Management Act (FISMA) (2002) - Parte del Acta de Seguridad Nacional, FISMA requiere que las agencias federales desarrollen e implementen un programa de seguridad y protección de la información.

Debido a que internet y la tecnología están constantemente introduciendo innovaciones y actualizaciones, las leyes que los gobiernan necesitan ajustarse en consecuencia. Junto con la revisión de leyes antiguas, hay un par de leyes más recientes que el gobierno federal introdujo para mejorar aún más las medidas de ciberseguridad.

Cybersecurity Information Sharing Act - Una ley diseñada para mejorar la ciberseguridad compartiendo información sobre ella.

Cybersecurity Enhancement Act of 2014: Una ley que está destinada a fortalecer la investigación y desarrollo, educación, concienciación y preparación en ciberseguridad.

Federal Exchange Data Breach Notification Act of 2015: Una ley que requiere que se notifique a las personas si su información personal fue adquirida debido a una violación de datos.

National Cybersecurity Protection Advancement Act of 2015: Una versión actualizada del Acta de Seguridad Nacional de 2002.

Tendencias en la ley cibernética

Hay algunas áreas en la ley cibernética que son de más interés que otras, principalmente la neutralidad de la red, la libertad de expresión en internet y la censura en internet.

Neutralidad de la red

La neutralidad de la red es un principio que regula la infraestructura de internet. Establece que los proveedores de servicios de internet deben tratar toda la comunicación en internet por igual, y que no pueden discriminar en función del usuario, contenido, plataforma, equipo, dirección de origen o método de comunicación. Con este principio, se prohíbe a los proveedores de servicios de internet bloquear intencionalmente, ralentizar el servicio o cobrar por contenido específico.

Libertad de expresión en internet

El Artículo 19 de la Declaración Universal de los Derechos Humanos exige la libertad de expresión en cualquier forma de medios. Aunque la mayoría de las personas usan esta libertad de manera respetuosa, ha habido un par de casos que la han desafiado. Publicaciones obscenas en internet, difamación y calumnia, y la distribución de programas ilegales han puesto a prueba los límites de la libertad de expresión en internet.

Relacionado: ¿Preocupado por lo que estás diciendo en línea? Aprende más sobre los tipos de discurso que no están protegidos por la primera enmienda.

Censura en internet

La censura en internet se refiere a lo que se puede acceder, publicar o ver en internet. Los usuarios de internet pueden participar en la censura por muchas razones: morales, religiosas, comerciales, intimidación o miedo a las consecuencias legales.

El grado en que las naciones censuran el acceso a internet de los ciudadanos varía de un país a otro. La mayoría de las naciones democráticas tienen solo cantidades moderadas de censura. Sin embargo, hay muchas otras que limitan la cantidad de información a la que sus ciudadanos pueden acceder, incluyendo las noticias de su propio país. El objetivo de este tipo de censura en internet es limitar la discusión entre los ciudadanos sobre temas relacionados con el gobierno.

Abogados cibernéticos

Debido a la naturaleza semi-frecuente de los ciberataques, los abogados cibernéticos están en alta demanda hoy en día. Más a menudo que no, los abogados cibernéticos trabajan para una práctica privada o el gobierno federal.

Los abogados cibernéticos que trabajan para el gobierno pueden trabajar como abogados criminales, o trabajar en una agencia que se especializa en leyes cibernéticas, donde harían cumplir esas leyes y ayudarían al público a usar internet de manera segura. Los abogados privados también trabajan en la ley cibernética, donde podrían defender a clientes enfrentando cargos de cibercrimen. Muchas veces estos cargos están relacionados con contratos cibernéticos o uso de dominios.

Es importante que los abogados cibernéticos entiendan la mejor manera en que sus clientes pueden cumplir con la ley cibernética dependiendo de su industria. Por ejemplo, si un abogado cibernético está trabajando con una organización de salud, les daría la información y recursos que necesitan para mantener la información del paciente confidencial y evitar una demanda.

5 habilidades de un buen abogado cibernético

- Conocimiento de la ley

- Conocimiento de la tecnología

- Redacción de contratos

- Pensamiento crítico

- Investigación

Antes de contratar a un abogado, considera consultar con un proveedor de servicios de ciberseguridad que pueda ofrecer una amplia gama de servicios para ayudar a proteger tus sistemas informáticos.

Leyes de la web

La ley cibernética está ahí para gobernar la forma en que las personas se comportan en línea. Aunque pueda parecer restrictiva para algunos que buscan usar internet libremente, también nos protege de aquellos que buscan usar internet con malas intenciones. Internet es un regalo, y la ley cibernética está ahí para mantenernos seguros mientras lo disfrutamos.

¡Aprende más sobre el estado de la ley cibernética en 2019 con estas estadísticas de cibercrimen!

Mary Clare Novak

Mary Clare Novak is a former Content Marketing Specialist at G2 based in Burlington, Vermont, where she is explored topics related to sales and customer relationship management. In her free time, you can find her doing a crossword puzzle, listening to cover bands, or eating fish tacos. (she/her/hers)