Multi-Faktor-Authentifizierungssoftware (MFA) Ressourcen

Artikel, Glossarbegriffe, Diskussionen, und Berichte, um Ihr Wissen über Multi-Faktor-Authentifizierungssoftware (MFA) zu erweitern

Ressourcenseiten sind darauf ausgelegt, Ihnen einen Querschnitt der Informationen zu bieten, die wir zu spezifischen Kategorien haben. Sie finden Artikel von unseren Experten, Funktionsdefinitionen, Diskussionen von Benutzern wie Ihnen, und Berichte aus Branchendaten.

Multi-Faktor-Authentifizierungssoftware (MFA) Artikel

Was ist Multi-Faktor-Authentifizierung (MFA)? Arten und Vorteile

Was uns die Benutzer von Multi-Faktor-Authentifizierungssoftware (MFA) sagten: Sommer 2022

Rangliste der Multi-Faktor-Authentifizierungssoftware basierend auf G2-Bewertungen

Zwei-Faktor-Authentifizierung: Eine wertvolle Ergänzung zur Kontosicherheit

Was ist Single Sign-on? Wie macht es die Authentifizierung einfach?

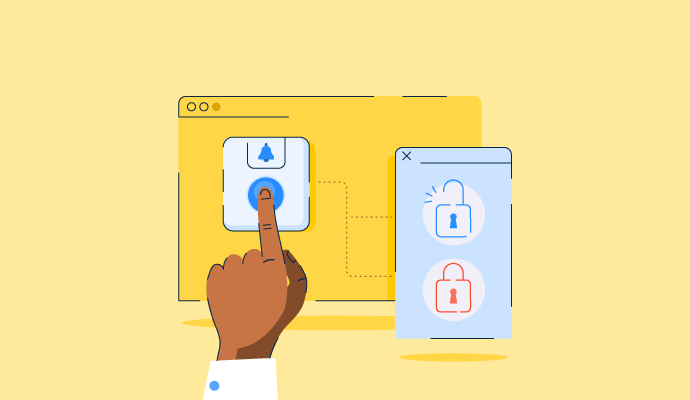

Wie FIDO-Standards die Authentifizierung einfach und sicher machen

2021 Trends in der Cybersicherheit

Die Benutzerakzeptanz ist der Schlüssel zur Berechnung des ROI für Sicherheitslösungen.

Infografik: Wie man eine Remote-Belegschaft sichert

COVID-19 erzeugt Sicherheitsbedenken für schnell wachsende, ungeschützte Belegschaft

Der ultimative Leitfaden zur passwortlosen Authentifizierung

Analyse der API-Sicherheit in der Multicloud-Welt

Herausforderungen des Managements und der Sicherheit von Multicloud-Lösungen

Multi-Faktor-Authentifizierungssoftware (MFA) Glossarbegriffe

Multi-Faktor-Authentifizierungssoftware (MFA) Diskussionen

Ich bin mir nicht sicher, ob dies bereits als Option für uns als Enterprise-Nutzer verfügbar ist. Wenn es verfügbar ist, wie kann ich es nutzen? Wenn es nicht verfügbar ist, könnten wir nicht etwas Ähnliches einrichten? Es gibt ein Konkurrenzprodukt, das eine Verbindung zur "Have I Been Pwned"-Datenbank nutzt.

weil, wenn ich die Anwendung nicht mag und ich keine Möglichkeit habe, den Authentifizierungsschlüssel von Google wiederherzustellen, sollten sie bei der Anfrage an das Unternehmen zur Deaktivierung in der Mitte der Verifizierungsmaßnahmen die Wiederherstellung des einzigartigen Schlüssels platzieren