Qu'est-ce qu'un serveur distant ?

Un serveur distant est un système informatique situé hors site qui stocke, gère ou traite des données et des applications, permettant aux utilisateurs d'accéder aux ressources via Internet plutôt que sur une machine locale.

En termes simples, un serveur distant permet un accès à distance aux fichiers, bases de données, sites web ou logiciels depuis n'importe où en utilisant une connexion réseau. Il est une partie essentielle de l'informatique en nuage, de l'hébergement web et de l'architecture client-serveur, où le serveur gère les requêtes et délivre les données aux utilisateurs ou appareils.

Les serveurs distants sont couramment utilisés pour héberger des sites web, exécuter des applications, gérer des bases de données, permettre des connexions de bureau à distance et soutenir des systèmes distribués. Ils peuvent être des machines physiques ou des serveurs virtuels créés via des logiciels de virtualisation de serveurs, souvent hébergés dans des centres de données et accessibles de manière sécurisée via des protocoles comme SSH, VPN ou HTTP/HTTPS.

G2 Grid® pour les logiciels de virtualisation de serveurs

TL;DR : Définition, types, cas d'utilisation des serveurs distants

Les serveurs distants permettent un accès sécurisé, de n'importe où, aux applications, bases de données et ressources hébergées via un réseau. Ils sont généralement accessibles via SSH, RDP, VPN ou VNC et nécessitent une gestion efficace par le biais de la surveillance, des correctifs, du contrôle d'accès et de l'automatisation pour assurer la performance et l'évolutivité. Des pratiques de sécurité solides, telles que le chiffrement, les pare-feu, l'accès au moindre privilège, les mises à jour régulières et la détection des menaces, sont essentielles pour protéger les environnements de serveurs distants.

Quels sont les types de serveurs distants ?

Les serveurs distants peuvent être regroupés par le système d'exploitation et l'infrastructure sur lesquels ils fonctionnent, chaque type étant adapté à différentes charges de travail, besoins de gestion et environnements d'affaires. Les types les plus courants incluent les serveurs Windows, Linux, Unix et mainframe.

- Serveur Windows : Un serveur Windows fonctionne sur le système d'exploitation Microsoft Windows Server et est largement utilisé dans les environnements d'entreprise pour l'hébergement d'applications, la gestion d'Active Directory et les applications basées sur .NET. Son interface graphique (GUI) et sa forte intégration avec les outils Microsoft le rendent adapté aux organisations qui dépendent de l'infrastructure et des logiciels d'entreprise basés sur Windows.

- Serveur Linux : Un serveur Linux fonctionne sur des distributions open-source telles qu'Ubuntu, CentOS ou Debian et est couramment utilisé dans l'informatique en nuage, l'hébergement web et les environnements DevOps. Les serveurs Linux sont connus pour leur stabilité, leur sécurité et leur efficacité économique, et ils alimentent fréquemment les applications de la pile LAMP (Linux, Apache, MySQL, PHP) et les charges de travail modernes conteneurisées.

- Serveur Unix : Un serveur Unix fonctionne sur des systèmes d'exploitation basés sur Unix et est conçu pour les environnements multi-utilisateurs et le calcul haute performance. Il est souvent utilisé dans les institutions académiques, les systèmes de recherche et les environnements d'entreprise qui nécessitent évolutivité, fiabilité et capacités avancées de gestion des processus.

- Serveur mainframe : Un serveur mainframe est conçu pour gérer le traitement de données à grande échelle, les transactions à haut volume et les charges de travail critiques. Couramment utilisé par les institutions financières, les systèmes gouvernementaux et les entreprises de télécommunications, les mainframes offrent une haute disponibilité, une tolérance aux pannes et un traitement sécurisé des données à grande échelle.

Quels sont les moyens d'accès les plus courants aux serveurs distants ?

Les moyens d'accès les plus courants aux serveurs distants sont SSH, RDP, SFTP/FTP, VPN, VNC, les panneaux de contrôle basés sur le web et l'accès direct à la console. Chaque méthode est utilisée pour se connecter, gérer ou transférer des données vers un serveur distant en fonction du système d'exploitation, des besoins en sécurité et du niveau de contrôle requis.

- Secure shell (SSH) : Fournit un accès en ligne de commande chiffré aux serveurs distants et est le plus couramment utilisé pour la gestion des serveurs Linux, l'administration système et les commandes à distance sécurisées.

- Remote desktop protocol (RDP) : Permet aux utilisateurs de contrôler à distance un serveur via une interface de bureau graphique et est le plus souvent utilisé avec les serveurs Windows.

- File transfer protocol (FTP) : Déplace des fichiers entre une machine locale et un serveur. Le FTP sécurisé (SFTP) est sa version sécurisée.

- Un réseau privé virtuel (VPN) : crée une connexion sécurisée à un réseau privé, permettant aux utilisateurs d'accéder aux serveurs distants comme s'ils étaient sur le même réseau local.

- Virtual network computing (VNC) : Est une méthode d'accès à distance au bureau qui permet le partage et le contrôle d'écran graphique entre différents systèmes d'exploitation.

Quelles sont les capacités d'un système de gestion de serveurs distants ?

Un système de gestion de serveurs distants aide les équipes informatiques à gérer les serveurs à grande échelle en leur offrant une visibilité et un contrôle centralisés sur la performance, l'accès, la sécurité, les mises à jour et l'administration de routine. Ses capacités principales incluent généralement la surveillance, la gestion des utilisateurs et des permissions, l'application des politiques, la gestion des correctifs et l'automatisation.

- Surveillance de la santé et de la performance des serveurs : Les systèmes de gestion de serveurs distants suivent le statut opérationnel des serveurs en temps réel. Les administrateurs peuvent surveiller l'utilisation du CPU, la consommation de mémoire, l'espace disque, le temps de fonctionnement, la bande passante et l'activité réseau pour identifier les goulots d'étranglement de performance et prévenir les temps d'arrêt.

- Gestion des comptes utilisateurs et des accès : Ces systèmes aident les équipes informatiques à créer, mettre à jour, désactiver et supprimer des comptes utilisateurs sur les serveurs distants. Ils prennent également en charge le contrôle d'accès basé sur les rôles, les paramètres de permission, les politiques d'authentification et la gestion des accès privilégiés pour protéger les systèmes critiques.

- Configuration de la sécurité et application des politiques : Un système de gestion de serveurs distants permet aux administrateurs d'appliquer et de gérer les règles de pare-feu, les paramètres de chiffrement, les politiques d'accès à distance, les contrôles antivirus et les bases de sécurité sur plusieurs serveurs depuis une seule interface.

- Gestion des correctifs et mises à jour logicielles : Maintenir les serveurs à jour est une capacité essentielle. Les outils de gestion de serveurs distants peuvent déployer des mises à jour du système d'exploitation, appliquer des correctifs de sécurité, mettre à jour les logiciels de serveur et standardiser les configurations, ce qui aide à réduire les vulnérabilités et à améliorer la stabilité du système.

- Automatisation et scripting : De nombreuses plateformes de gestion de serveurs distants prennent en charge l'automatisation des tâches, le scripting, la planification des flux de travail et la gestion des configurations. Cela réduit l'effort manuel pour les tâches répétitives telles que les sauvegardes, les redémarrages, les déploiements de logiciels et les vérifications système.

Quel est le processus de mise en œuvre de la gestion des serveurs distants ?

Le processus de mise en œuvre de la gestion des serveurs distants suit généralement un déploiement structuré, allant de la sélection de la bonne solution à la préparation de l'infrastructure, au déploiement des configurations, à l'intégration des outils existants et à l'intégration des utilisateurs. Ces étapes aident les organisations à mettre en place une gestion à distance de manière contrôlée et évolutive.

- Décider : Considérez les choix disponibles et identifiez les systèmes qui soutiennent le mieux les besoins des utilisateurs.

- Préparer : Configurez l'infrastructure pour appliquer la solution de gestion à distance.

- Déployer : Installez et configurez plusieurs systèmes en utilisant des modèles prédéfinis après avoir complété toutes les conditions préalables.

- Intégrer : Incluez les outils de gestion, procédures et flux de travail existants. Synchronisez-les avec la solution de serveur distant.

- Déployer : Créez des comptes pour les utilisateurs et instruisez-les sur l'utilisation du système après un déploiement réussi.

Quelles sont les meilleures pratiques pour la protection des serveurs distants ?

Protéger un serveur distant nécessite une approche de sécurité en couches qui réduit l'accès non autorisé, limite les surfaces d'attaque et améliore la résilience contre les cybermenaces. Les meilleures pratiques suivantes aident à renforcer la sécurité des serveurs distants et à soutenir la confidentialité, l'intégrité et la disponibilité des données.

- Utilisez des pare-feu et la segmentation du réseau : Déployez un pare-feu correctement configuré pour filtrer le trafic entrant et sortant et bloquer l'accès non autorisé. Segmenter le réseau et isoler les services accessibles au public dans une DMZ aide également à contenir les menaces et à réduire les mouvements latéraux après une violation.

- Renforcez l'authentification et le contrôle d'accès : Utilisez l'authentification par clé SSH au lieu des mots de passe autant que possible, et appliquez des politiques de mots de passe forts pour tous les comptes. Appliquez le principe du moindre privilège afin que les utilisateurs n'aient que les permissions d'accès nécessaires pour leurs rôles.

- Maintenez les systèmes à jour : Mettez régulièrement à jour le système d'exploitation du serveur, les applications et les outils de sécurité pour combler les vulnérabilités connues. Une gestion cohérente des correctifs réduit l'exposition aux exploits et améliore la stabilité globale du serveur.

- Surveillez les menaces avec IDS et journalisation : Mettez en place un système de détection et de prévention des intrusions (IDS/IPS) pour identifier les activités suspectes et les attaques potentielles. Combinez cela avec une journalisation centralisée et des alertes pour que les administrateurs puissent enquêter sur les comportements inhabituels et répondre rapidement aux incidents.

- Chiffrez les données sensibles en transit : Protégez les connexions à distance et les transferts de données avec des protocoles de chiffrement tels que HTTPS, TLS et SSH. Le chiffrement aide à prévenir l'interception, protège les informations sensibles et améliore l'accès à distance sécurisé.

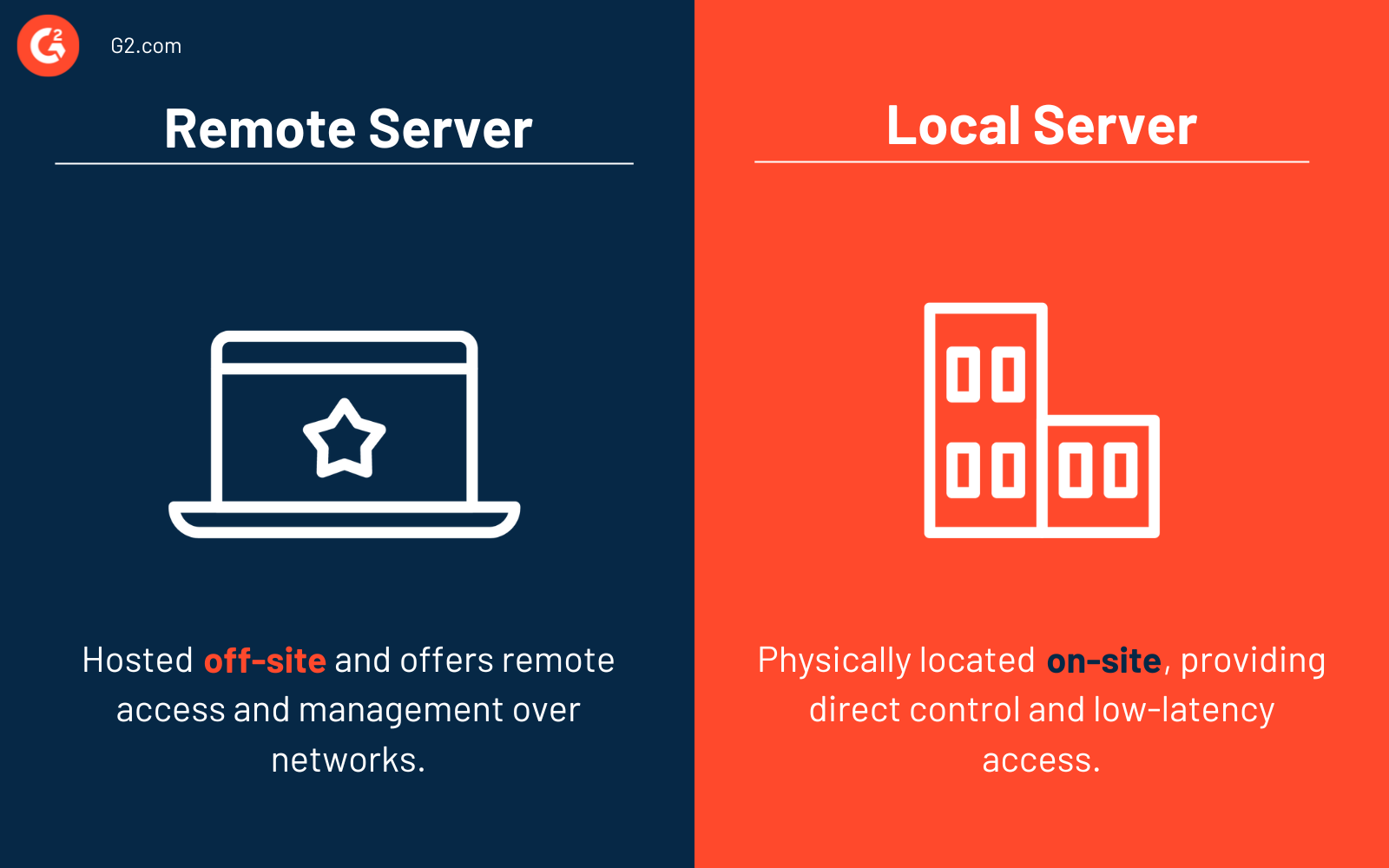

Quelle est la différence entre un serveur distant et un serveur local ?

Un serveur distant est accessible via Internet depuis un emplacement hors site, tandis qu'un serveur local est hébergé sur site et accessible au sein d'un réseau local.

| Serveur distant | Serveur local |

| Un serveur hébergé hors site dans un centre de données ou un environnement cloud, accessible via Internet en utilisant des protocoles comme SSH, RDP ou VPN | Un serveur physiquement situé sur site au sein d'un réseau local (LAN) et géré en interne par une organisation |

| Permet un accès à distance depuis n'importe où et prend en charge une infrastructure évolutive basée sur le cloud | Fournit un contrôle direct et un accès à faible latence mais nécessite du matériel sur site et de la maintenance |

Ressources connexes :

Questions fréquemment posées sur les serveurs distants

Vous avez des questions sans réponse ? Trouvez les réponses ci-dessous.

Q1. Un serveur distant est-il le même qu'une machine virtuelle ?

Non, un serveur distant n'est pas le même qu'une machine virtuelle. "Serveur distant" fait référence à l'accès à un serveur via un réseau, tandis qu'une machine virtuelle (VM) est un serveur basé sur un logiciel créé à l'aide de technologies de virtualisation comme VMware ou KVM. Cependant, de nombreux serveurs distants sur des plateformes cloud comme AWS ou Azure sont en réalité des VM fonctionnant sur du matériel physique.

Q2. VNC ou RDP est-il meilleur ?

RDP est généralement meilleur pour les environnements Windows car il offre de meilleures performances, une meilleure compression et une intégration système intégrée, tandis que VNC est plus flexible et multiplateforme, ce qui le rend adapté aux environnements Linux, macOS et mixtes mais souvent légèrement plus lent en raison de la transmission graphique plein écran.

Q3. Puis-je me connecter à un serveur à distance ?

Oui, vous pouvez vous connecter à un serveur à distance en utilisant des protocoles comme SSH (pour Linux), RDP (pour Windows) ou VNC (multiplateforme), tant que vous avez l'adresse IP du serveur, les identifiants appropriés et les autorisations réseau, ce qui est une pratique courante dans l'informatique en nuage, DevOps et l'administration informatique.

Q4. Un serveur distant est-il le même qu'un VPN ?

Non, un serveur distant n'est pas le même qu'un VPN. Un serveur distant est un système qui héberge des applications ou des données, tandis qu'un réseau privé virtuel est un outil de sécurité qui chiffre votre connexion et permet un accès sécurisé aux réseaux, souvent utilisé pour se connecter en toute sécurité à des serveurs distants.

Q5. Quelles sont les considérations clés d'un serveur distant ?

Les considérations clés d'un serveur distant incluent la sécurité, la performance, la fiabilité, l'évolutivité et le contrôle d'accès. Les entreprises doivent assurer des connexions sécurisées (par exemple, chiffrement et authentification), une puissance de traitement et un temps de fonctionnement suffisants, la capacité de faire évoluer les ressources selon les besoins, et des permissions utilisateur appropriées pour protéger les données et maintenir l'efficacité du système.

En savoir plus sur les systèmes de détection d'intrusion (IDS) et comprendre pourquoi ils sont importants pour la sécurité des serveurs distants.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.