Recursos de Software de Seguridad de Datos en la Nube

Haz clic en Artículos, Términos del Glosario, Discusiones, y Informes para ampliar tus conocimientos sobre Software de Seguridad de Datos en la Nube

Las páginas de recursos están diseñadas para brindarle una visión general de la información que tenemos sobre categorías específicas. Encontrará artículos de nuestros expertos, definiciones de funciones, discusiones de usuarios como usted, y informes de datos de la industria.

Artículos de Software de Seguridad de Datos en la Nube

¿Qué es la seguridad en la nube? Comprender los conceptos básicos de la nube

Cuando una empresa decide mover sus datos a la nube, siempre existe la pregunta subyacente de la seguridad.

por Mara Calvello

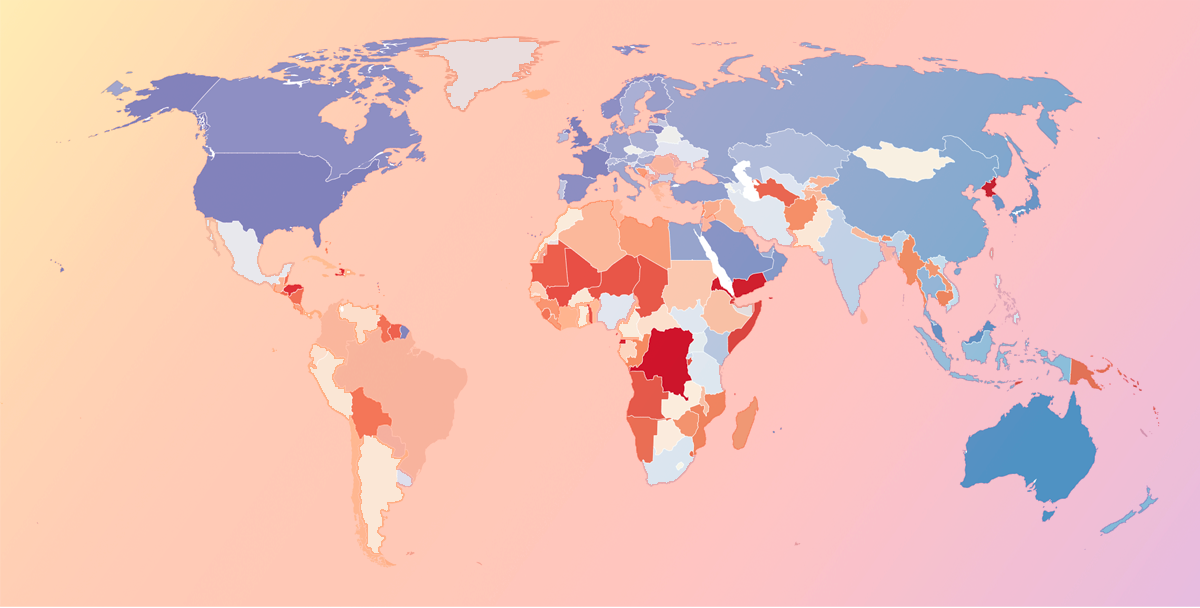

National Cybersecurity and Popular Products Across the World

In a digital age, data security is a top priority, but it can be difficult to know who exactly is responsible for securing sensitive information. While companies may feel they have sufficiently secured their own data, those that utilize SaaS vendors in their business put their sensitive information and business data in the hands of these vendors, who store it in the cloud or on-premises at their location.

There are a number of security considerations and variables a business should keep in mind, especially related to cloud security. But it's helpful to remember one simple question when considering vendors or evaluating current protection efforts: Does the country housing my data care about security?

Countries that do have taken action to protect personal and business data stored in their country or region. Other efforts to protect personal information include enforcing security standards, developing national cybersecurity strategies, and providing public awareness campaigns, among others. Countries that received lower scores have done less to ensure businesses are protecting data and require less transparency between data collectors and individuals.

In a globalized world, servers could be housed in any number of countries other than the one your business or a software vendor operates in. Still, it should be considered a potential red flag if vendors operate out of extremely vulnerable geographical regions.

Every year, the International Telecommunication Union (ITU) releases the results of a worldwide security survey titled the United Nations Global Cybersecurity Index (CGI). The index provides an overall security rating based on a number of factors related to legislative, organizational, technical, capacity building, and international cooperation.

por Aaron Walker

Términos del Glosario de Software de Seguridad de Datos en la Nube

Explora nuestro glosario de tecnología

Explore docenas de términos para comprender mejor los productos que compra y usa a diario.

Discusiones de Software de Seguridad de Datos en la Nube

0

Pregunta sobre: nOps

¿Cuáles son algunas de las características de optimización de costos de nOps?

¿Cuáles son las herramientas que nOps ofrece para optimizar costos y en qué se diferencia de otras plataformas?

Mostrar más

Mostrar menos

Con nOps, puedes:

Rastrear los costos de infraestructura por proyecto, cuenta de AWS y Azure, recurso y empleado.

Recibir notificaciones en tiempo real de anomalías de facturación, en todas las regiones y servicios.

Ver instantáneamente los cambios en la infraestructura que afectan el costo.

Identificar recursos infrautilizados y hacer una planificación más inteligente de RI y Spot Instances.

Dimensionar correctamente las instancias: analizar continuamente las instancias para determinar los tamaños óptimos.

Maximizar tu gasto en Amazon EC2/RDS Reserved Instance con la gestión de compromisos sin riesgo de ShareSave.

Mostrar más

Mostrar menos

0

Pregunta sobre: nOps

¿La plataforma ofrece un modelo de suscripción mensual? o ¿cómo funciona el precio?

Necesitaría un poco más de claridad sobre el modelo de precios. Gracias :)

Mostrar más

Mostrar menos

El modelo de precios de nOps es único en el sentido de que solo pagas por lo que ahorras. Somos la primera plataforma de gestión en la nube que cobra en función de una fracción de los ahorros del cliente, lo que significa que no hay más impuestos en la nube. Nuestros incentivos están alineados para optimizar tus costos de AWS.

Mostrar más

Mostrar menos

0

Pregunta sobre: Check Point Harmony Email & Collaboration

¿Cuáles son los diferentes tipos de seguridad de correo electrónico?

¿Cuáles son los diferentes tipos de seguridad de correo electrónico?

Mostrar más

Mostrar menos

La seguridad del correo electrónico es crucial cuando se trata de proteger nuestra privacidad de datos de ataques cibernéticos y violaciones de seguridad.

Podemos implementar múltiples capas de mejoras de seguridad para preservar la información sensible de nuestros clientes.

1. Implementación de SPF - El Marco de Políticas del Remitente permite efectivamente a los propietarios del dominio examinar qué servidores están autorizados para enviar correos electrónicos y verificar su autenticidad.

2. Utilidades de escaneo de malware - Es útil para escanear nuestros archivos adjuntos de correo electrónico y enlaces asociados en busca de contenidos maliciosos y sospechosos para evitar que entren en nuestro sistema.

3. Políticas de filtrado de contenido - Se utilizan cuando necesitamos reportar o bloquear correos electrónicos que contienen elementos sensibles y contextos ofensivos. También se utilizan para preservar nuestros estándares de seguridad y prevenir cualquier fuga de datos.

Mostrar más

Mostrar menos

Varios tipos de medidas de seguridad de correo electrónico que se pueden implementar para protegerse contra diversas amenazas. Aquí están algunos de los tipos más comunes de seguridad de correo electrónico:

Antivirus/Antimalware: Este tipo de software de seguridad escanea los correos electrónicos entrantes y salientes en busca de virus y otros malware, como caballos de Troya, spyware y ransomware.

Filtros de spam: Estos filtros se utilizan para bloquear correos electrónicos no deseados y no solicitados, también conocidos como spam, para que no lleguen a la bandeja de entrada. Están diseñados para identificar y bloquear correos electrónicos con contenido sospechoso o de remitentes desconocidos.

Filtros de contenido: Estos filtros se utilizan para monitorear el contenido del correo electrónico en busca de palabras clave o frases específicas que puedan indicar una amenaza de seguridad, como números de tarjetas de crédito, números de seguridad social u otra información sensible.

Cifrado: El cifrado de correo electrónico es una medida de seguridad que protege la confidencialidad de los mensajes de correo electrónico al codificar el contenido del mensaje para que solo el destinatario previsto pueda leerlo.

Autenticación: La autenticación de correo electrónico es el proceso de verificar la identidad del remitente de un mensaje de correo electrónico. Los métodos comunes de autenticación de correo electrónico incluyen SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) y DMARC (Domain-based Message Authentication, Reporting and Conformance).

Autenticación de dos factores (2FA): 2FA es una capa adicional de seguridad que requiere que los usuarios proporcionen dos formas de identificación para acceder a su cuenta de correo electrónico, como una contraseña y un token de seguridad o identificación biométrica.

Al implementar una o más de estas medidas de seguridad de correo electrónico, las empresas pueden ayudar a protegerse contra una variedad de amenazas basadas en correo electrónico, incluidos ataques de phishing, malware, spam y violaciones de datos.

Mostrar más

Mostrar menos

Informes de Software de Seguridad de Datos en la Nube

Mid-Market Grid® Report for Cloud Data Security

Spring 2026

Informe de G2: Grid® Report

Grid® Report for Cloud Data Security

Spring 2026

Informe de G2: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Spring 2026

Informe de G2: Grid® Report

Momentum Grid® Report for Cloud Data Security

Spring 2026

Informe de G2: Momentum Grid® Report

Small-Business Grid® Report for Cloud Data Security

Spring 2026

Informe de G2: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Winter 2026

Informe de G2: Grid® Report

Small-Business Grid® Report for Cloud Data Security

Winter 2026

Informe de G2: Grid® Report

Mid-Market Grid® Report for Cloud Data Security

Winter 2026

Informe de G2: Grid® Report

Grid® Report for Cloud Data Security

Winter 2026

Informe de G2: Grid® Report

Momentum Grid® Report for Cloud Data Security

Winter 2026

Informe de G2: Momentum Grid® Report