Risorse Software di Sicurezza dei Dati nel Cloud

Articoli, Termini del glossario, Discussioni, e Rapporti per espandere la tua conoscenza su Software di Sicurezza dei Dati nel Cloud

Le pagine delle risorse sono progettate per offrirti una sezione trasversale delle informazioni che abbiamo su categorie specifiche. Troverai articoli dai nostri esperti, definizioni delle funzionalità, discussioni da utenti come te, e rapporti dai dati del settore.

Articoli Software di Sicurezza dei Dati nel Cloud

Che cos'è la sicurezza del cloud? Comprendere le basi del cloud

Quando un'azienda decide di trasferire i propri dati nel cloud, c'è sempre la questione sottostante della sicurezza.

da Mara Calvello

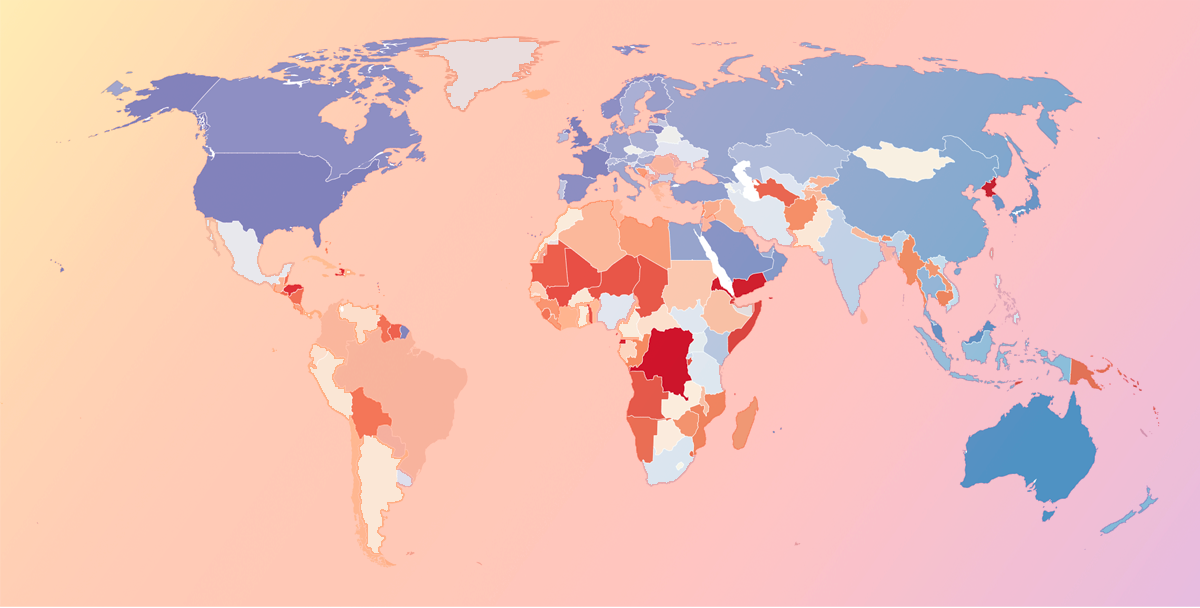

National Cybersecurity and Popular Products Across the World

In a digital age, data security is a top priority, but it can be difficult to know who exactly is responsible for securing sensitive information. While companies may feel they have sufficiently secured their own data, those that utilize SaaS vendors in their business put their sensitive information and business data in the hands of these vendors, who store it in the cloud or on-premises at their location.

There are a number of security considerations and variables a business should keep in mind, especially related to cloud security. But it's helpful to remember one simple question when considering vendors or evaluating current protection efforts: Does the country housing my data care about security?

Countries that do have taken action to protect personal and business data stored in their country or region. Other efforts to protect personal information include enforcing security standards, developing national cybersecurity strategies, and providing public awareness campaigns, among others. Countries that received lower scores have done less to ensure businesses are protecting data and require less transparency between data collectors and individuals.

In a globalized world, servers could be housed in any number of countries other than the one your business or a software vendor operates in. Still, it should be considered a potential red flag if vendors operate out of extremely vulnerable geographical regions.

Every year, the International Telecommunication Union (ITU) releases the results of a worldwide security survey titled the United Nations Global Cybersecurity Index (CGI). The index provides an overall security rating based on a number of factors related to legislative, organizational, technical, capacity building, and international cooperation.

da Aaron Walker

Termini del glossario Software di Sicurezza dei Dati nel Cloud

Esplora il nostro Glossario Tecnologico

Sfoglia decine di termini per comprendere meglio i prodotti che acquisti e usi ogni giorno.

Discussioni Software di Sicurezza dei Dati nel Cloud

0

Quali strumenti offre nOps per ottimizzare i costi e in che modo si differenzia da altre piattaforme?

Mostra di più

Mostra meno

Con nOps, puoi:

Tracciare i costi dell'infrastruttura per progetto, account AWS e Azure, risorsa e dipendente.

Ricevere notifiche in tempo reale di anomalie di fatturazione, in tutte le regioni e servizi.

Visualizzare istantaneamente le modifiche all'infrastruttura che influenzano i costi.

Identificare le risorse sottoutilizzate e pianificare in modo più intelligente le RI e le Istanze Spot.

Dimensionare correttamente le Istanze - analizzare continuamente le istanze per determinare le dimensioni ottimali.

Massimizzare la tua spesa per le Istanze Riservate Amazon EC2/RDS con la gestione degli impegni ShareSave senza rischi.

Mostra di più

Mostra meno

0

Avrei bisogno di un po' più di chiarezza sul modello di prezzo. Grazie :)

Mostra di più

Mostra meno

Il modello di prezzo di nOps è unico in quanto paghi solo per ciò che risparmi. Siamo la prima piattaforma di gestione del cloud che addebita una frazione dei risparmi del cliente - il che significa niente più tasse sul cloud. I nostri incentivi sono allineati per ottimizzare i tuoi costi AWS.

Puoi trovare maggiori informazioni sui nostri prezzi qui: https://www.nops.io/pay-only-for-what-you-save/

Mostra di più

Mostra meno

0

Domanda su: Check Point Harmony Email & Collaboration

Quali sono i diversi tipi di sicurezza delle email?

Quali sono i diversi tipi di sicurezza delle email?

Mostra di più

Mostra meno

La sicurezza delle email è cruciale quando si tratta di proteggere la nostra privacy dei dati da attacchi informatici e violazioni della sicurezza.

Possiamo implementare più livelli di miglioramenti della sicurezza per preservare le informazioni sensibili dei nostri clienti.

1. Implementazione SPF - Il Sender Policy Framework consente efficacemente ai proprietari del dominio di esaminare quali server sono autorizzati a inviare email e verificarne l'autenticità.

2. Utilità di scanner malware - È utile per scansionare i nostri allegati email e i link associati per contenuti dannosi e sospetti per impedirne l'ingresso nel nostro sistema.

3. Politiche di filtraggio dei contenuti - Vengono utilizzate quando abbiamo bisogno di segnalare o bloccare email contenenti elementi sensibili e contesti offensivi. Viene anche utilizzato per preservare i nostri standard di sicurezza e prevenire eventuali perdite di dati.

Mostra di più

Mostra meno

Diversi tipi di misure di sicurezza email possono essere implementati per proteggere contro varie minacce. Ecco alcuni dei tipi più comuni di sicurezza email:

Antivirus/Anti-malware: Questo tipo di software di sicurezza scansiona le email in entrata e in uscita alla ricerca di virus e altri malware, come cavalli di Troia, spyware e ransomware.

Filtri antispam: Questi filtri vengono utilizzati per bloccare le email indesiderate e non richieste, note anche come spam, dall'arrivare nella casella di posta. Sono progettati per identificare e bloccare le email con contenuti sospetti o provenienti da mittenti sconosciuti.

Filtri di contenuto: Questi filtri vengono utilizzati per monitorare il contenuto delle email alla ricerca di parole chiave o frasi specifiche che potrebbero indicare una minaccia alla sicurezza, come numeri di carte di credito, numeri di previdenza sociale o altre informazioni sensibili.

Crittografia: La crittografia delle email è una misura di sicurezza che protegge la riservatezza dei messaggi email criptando il contenuto del messaggio in modo che solo il destinatario previsto possa leggerlo.

Autenticazione: L'autenticazione delle email è il processo di verifica dell'identità del mittente di un messaggio email. I metodi comuni di autenticazione delle email includono SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) e DMARC (Domain-based Message Authentication, Reporting and Conformance).

Autenticazione a due fattori (2FA): La 2FA è un ulteriore livello di sicurezza che richiede agli utenti di fornire due forme di identificazione per accedere al proprio account email, come una password e un token di sicurezza o un'identificazione biometrica.

Implementando una o più di queste misure di sicurezza email, le aziende possono aiutare a proteggersi contro una serie di minacce basate su email, inclusi attacchi di phishing, malware, spam e violazioni dei dati.

Mostra di più

Mostra meno

Rapporti Software di Sicurezza dei Dati nel Cloud

Mid-Market Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Grid® Report

Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Grid® Report

Momentum Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Momentum Grid® Report

Small-Business Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Grid® Report

Small-Business Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Grid® Report

Mid-Market Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Grid® Report

Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Grid® Report

Momentum Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Momentum Grid® Report