Risorse Software di Sicurezza dei Dati nel Cloud

Articoli, Termini del glossario, Discussioni, e Rapporti per espandere la tua conoscenza su Software di Sicurezza dei Dati nel Cloud

Le pagine delle risorse sono progettate per offrirti una sezione trasversale delle informazioni che abbiamo su categorie specifiche. Troverai articoli dai nostri esperti, definizioni delle funzionalità, discussioni da utenti come te, e rapporti dai dati del settore.

Articoli Software di Sicurezza dei Dati nel Cloud

Che cos'è la sicurezza del cloud? Comprendere le basi del cloud

Quando un'azienda decide di trasferire i propri dati nel cloud, c'è sempre la questione sottostante della sicurezza.

da Mara Calvello

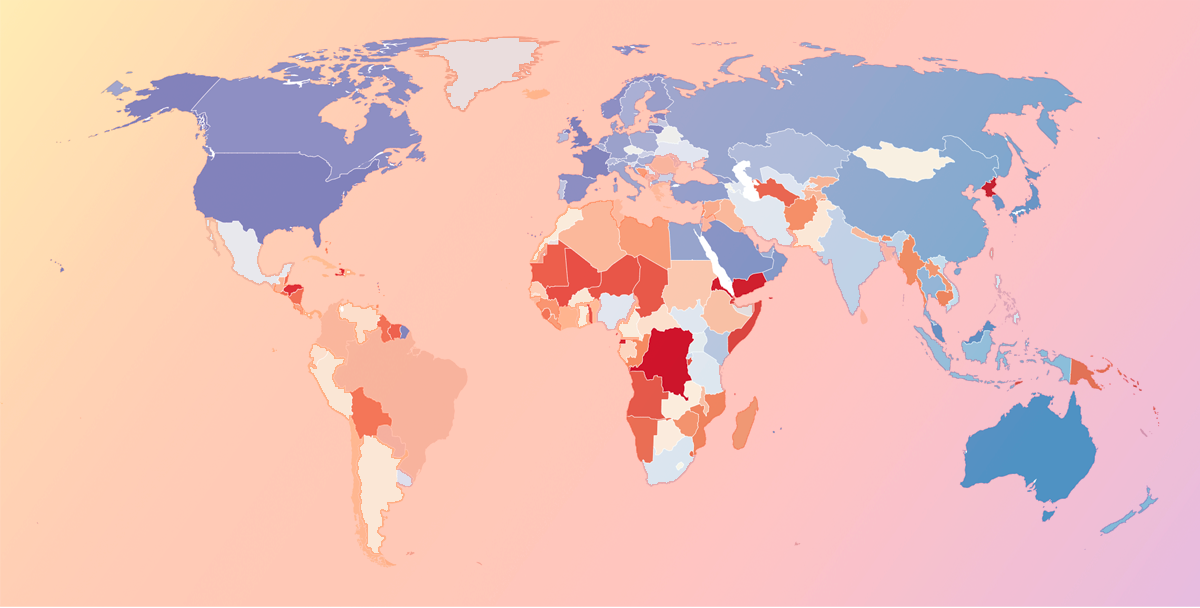

National Cybersecurity and Popular Products Across the World

In a digital age, data security is a top priority, but it can be difficult to know who exactly is responsible for securing sensitive information. While companies may feel they have sufficiently secured their own data, those that utilize SaaS vendors in their business put their sensitive information and business data in the hands of these vendors, who store it in the cloud or on-premises at their location.

There are a number of security considerations and variables a business should keep in mind, especially related to cloud security. But it's helpful to remember one simple question when considering vendors or evaluating current protection efforts: Does the country housing my data care about security?

Countries that do have taken action to protect personal and business data stored in their country or region. Other efforts to protect personal information include enforcing security standards, developing national cybersecurity strategies, and providing public awareness campaigns, among others. Countries that received lower scores have done less to ensure businesses are protecting data and require less transparency between data collectors and individuals.

In a globalized world, servers could be housed in any number of countries other than the one your business or a software vendor operates in. Still, it should be considered a potential red flag if vendors operate out of extremely vulnerable geographical regions.

Every year, the International Telecommunication Union (ITU) releases the results of a worldwide security survey titled the United Nations Global Cybersecurity Index (CGI). The index provides an overall security rating based on a number of factors related to legislative, organizational, technical, capacity building, and international cooperation.

da Aaron Walker

Termini del glossario Software di Sicurezza dei Dati nel Cloud

Esplora il nostro Glossario Tecnologico

Sfoglia decine di termini per comprendere meglio i prodotti che acquisti e usi ogni giorno.

Discussioni Software di Sicurezza dei Dati nel Cloud

0

Domanda su: Cisco Duo

A cosa serve Duo Security?

A cosa serve Duo Security?

Mostra di più

Mostra meno

Commento eliminato dall'utente.

Mostra di più

Mostra meno

DUO è obbligatoriamente utilizzato per integrare le funzionalità di Single Sign-On con altre applicazioni e piattaforme di terze parti e per consentire ulteriormente metodi moderni di autenticazione a più fattori utilizzando APP, SMS, POPup, CODICE, Email, ecc.

Mostra di più

Mostra meno

Penso che sia utilizzato per molte funzionalità di sicurezza, ma l'unica cosa per cui l'ho usato è mantenere al sicuro le mie password di autenticazione utilizzandolo come metodo di autenticazione aggiuntivo.

Mostra di più

Mostra meno

Duo Security, ora parte di Cisco, è utilizzato principalmente per rafforzare la sicurezza degli accessi attraverso l'autenticazione multi-fattore (MFA) e la protezione dell'identità. Le organizzazioni lo implementano per verificare che la persona che effettua l'accesso sia effettivamente chi dichiara di essere e che il dispositivo che sta utilizzando sia sicuro prima di concedere l'accesso ad applicazioni, reti o dati sensibili. Funziona aggiungendo un passaggio extra al processo di accesso—oltre alla semplice password—come approvare una notifica push su un dispositivo mobile o inserire un codice. Questo aiuta a prevenire accessi non autorizzati anche se le credenziali vengono rubate. Duo supporta anche un approccio Zero Trust, il che significa che controlla continuamente l'identità dell'utente e la salute del dispositivo, garantendo che solo utenti e dispositivi fidati possano connettersi. Aziende di vari settori come sanità, finanza, istruzione e governo utilizzano Duo per ridurre il rischio di violazioni, proteggere dagli attacchi di phishing e conformarsi alle normative di sicurezza.

Mostra di più

Mostra meno

0

Domanda su: Check Point Harmony Email & Collaboration

A cosa serve Avanan Cloud Email Security?

A cosa serve Avanan Cloud Email Security?

Mostra di più

Mostra meno

Avanan Cloud Email Security è utilizzato per proteggere gli account email da varie minacce, come:

1. Email di phishing: Rileva e blocca le email fraudolente che tentano di rubare informazioni sensibili.

2. Contenuti malware: Scansiona e rimuove allegati e link dannosi.

3. Email di spam: Filtra le email indesiderate e non richieste.

4. Prevenzione della perdita di dati: Impedisce che informazioni sensibili vengano divulgate tramite email.

È progettato per migliorare la sicurezza delle email e garantire che le comunicazioni rimangano sicure e protette.

Mostra di più

Mostra meno

0

Domanda su: Check Point Cloud Firewall (formerly CloudGuard Network Security)

A cosa serve CloudGuard Network Security (IaaS)?

A cosa serve CloudGuard Network Security (IaaS)?

Mostra di più

Mostra meno

CloudGuard Network Security (IaaS) di Check Point Software Technologies viene utilizzato per proteggere i carichi di lavoro dell'infrastruttura cloud che operano in ambienti cloud pubblici come AWS, Azure e GCP. Fornisce funzionalità avanzate di firewalling, IPS, anti-bot e prevenzione delle minacce per proteggere le reti virtuali e le risorse cloud.

Consente la gestione centralizzata delle politiche, la segmentazione e controlli di sicurezza coerenti attraverso implementazioni multi-cloud e ibride. Questo aiuta le organizzazioni a mantenere visibilità, conformità e protezione contro attacchi basati sulla rete negli ambienti IaaS.

Mostra di più

Mostra meno

Rapporti Software di Sicurezza dei Dati nel Cloud

Mid-Market Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Grid® Report

Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Grid® Report

Momentum Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Momentum Grid® Report

Small-Business Grid® Report for Cloud Data Security

Spring 2026

Rapporto G2: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Grid® Report

Small-Business Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Grid® Report

Mid-Market Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Grid® Report

Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Grid® Report

Momentum Grid® Report for Cloud Data Security

Winter 2026

Rapporto G2: Momentum Grid® Report