Cloud-Datensicherheitssoftware Ressourcen

Artikel, Glossarbegriffe, Diskussionen, und Berichte, um Ihr Wissen über Cloud-Datensicherheitssoftware zu erweitern

Ressourcenseiten sind darauf ausgelegt, Ihnen einen Querschnitt der Informationen zu bieten, die wir zu spezifischen Kategorien haben. Sie finden Artikel von unseren Experten, Funktionsdefinitionen, Diskussionen von Benutzern wie Ihnen, und Berichte aus Branchendaten.

Cloud-Datensicherheitssoftware Artikel

Was ist Cloud-Sicherheit? Die Grundlagen der Cloud verstehen

Wenn ein Unternehmen beschließt, seine Daten in die Cloud zu verlagern, stellt sich immer die grundlegende Frage der Sicherheit.

von Mara Calvello

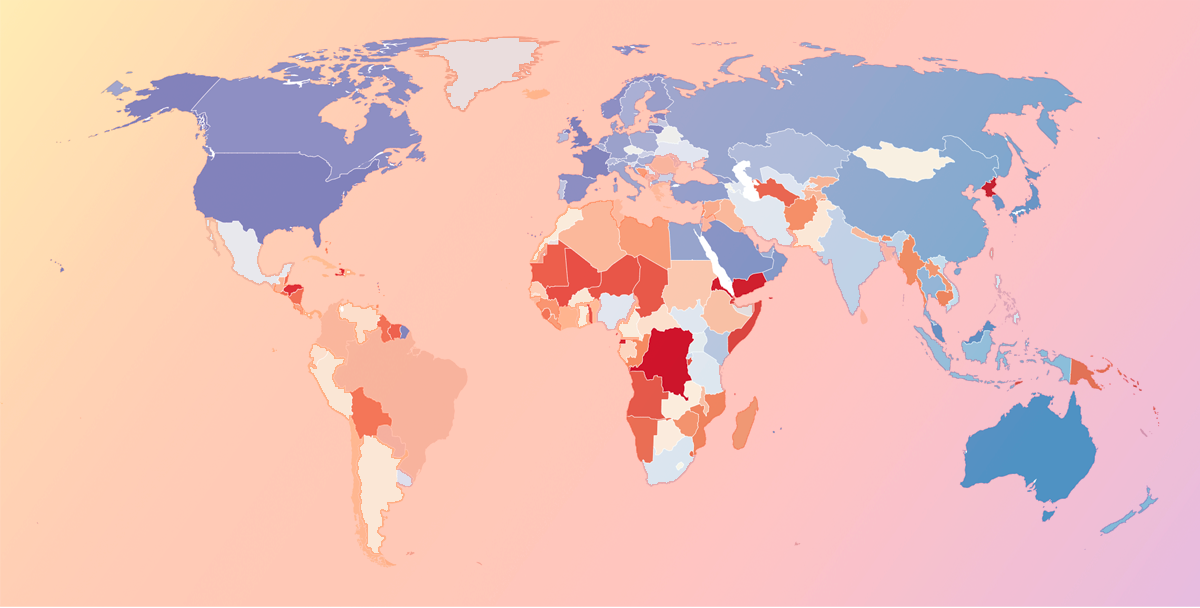

National Cybersecurity and Popular Products Across the World

In a digital age, data security is a top priority, but it can be difficult to know who exactly is responsible for securing sensitive information. While companies may feel they have sufficiently secured their own data, those that utilize SaaS vendors in their business put their sensitive information and business data in the hands of these vendors, who store it in the cloud or on-premises at their location.

There are a number of security considerations and variables a business should keep in mind, especially related to cloud security. But it's helpful to remember one simple question when considering vendors or evaluating current protection efforts: Does the country housing my data care about security?

Countries that do have taken action to protect personal and business data stored in their country or region. Other efforts to protect personal information include enforcing security standards, developing national cybersecurity strategies, and providing public awareness campaigns, among others. Countries that received lower scores have done less to ensure businesses are protecting data and require less transparency between data collectors and individuals.

In a globalized world, servers could be housed in any number of countries other than the one your business or a software vendor operates in. Still, it should be considered a potential red flag if vendors operate out of extremely vulnerable geographical regions.

Every year, the International Telecommunication Union (ITU) releases the results of a worldwide security survey titled the United Nations Global Cybersecurity Index (CGI). The index provides an overall security rating based on a number of factors related to legislative, organizational, technical, capacity building, and international cooperation.

von Aaron Walker

Cloud-Datensicherheitssoftware Glossarbegriffe

Erkunden Sie unser Technologie-Glossar

Blättern Sie durch Dutzende von Begriffen, um die Produkte, die Sie täglich kaufen und verwenden, besser zu verstehen.

Cloud-Datensicherheitssoftware Diskussionen

0

Frage zu: Cisco Duo

What is Duo Security used for?

What is Duo Security used for?

Mehr anzeigen

Weniger anzeigen

Kommentar vom Benutzer gelöscht.

Mehr anzeigen

Weniger anzeigen

DUO wird zwingend für die Integration von Single-Sign-On-Funktionen mit anderen Drittanbieteranwendungen und -plattformen verwendet und ermöglicht zudem moderne Multi-Faktor-Authentifizierungsmethoden wie APP, SMS, POPup, CODE, Email usw.

Mehr anzeigen

Weniger anzeigen

Ich denke, es wird für viele Sicherheitsfunktionen verwendet, aber das Einzige, wofür ich es verwendet habe, ist, meine Authentifizierungspasswörter sicher zu halten, indem ich es als zusätzliche Authentifizierungsmethode nutze.

Mehr anzeigen

Weniger anzeigen

Duo Security, jetzt Teil von Cisco, wird hauptsächlich verwendet, um die Zugriffssicherheit durch Multi-Faktor-Authentifizierung (MFA) und Identitätsschutz zu stärken. Organisationen setzen es ein, um zu überprüfen, dass die Person, die sich anmeldet, tatsächlich diejenige ist, die sie vorgibt zu sein, und dass das verwendete Gerät sicher ist, bevor der Zugriff auf Anwendungen, Netzwerke oder sensible Daten gewährt wird.

Es funktioniert, indem es einen zusätzlichen Schritt zum Anmeldeprozess hinzufügt – über ein Passwort hinaus – wie das Genehmigen einer Push-Benachrichtigung auf einem mobilen Gerät oder das Eingeben eines Codes. Dies hilft, unbefugten Zugriff zu verhindern, selbst wenn Anmeldedaten gestohlen werden. Duo unterstützt auch einen Zero-Trust-Ansatz, was bedeutet, dass es kontinuierlich die Benutzeridentität und den Gerätezustand überprüft, um sicherzustellen, dass nur vertrauenswürdige Benutzer und Geräte eine Verbindung herstellen können. Unternehmen in Branchen wie Gesundheitswesen, Finanzen, Bildung und Regierung nutzen Duo, um das Risiko von Sicherheitsverletzungen zu verringern, sich gegen Phishing-Angriffe zu schützen und Sicherheitsvorschriften einzuhalten.

Mehr anzeigen

Weniger anzeigen

0

Frage zu: Check Point Harmony Email & Collaboration

Wofür wird Avanan Cloud Email Security verwendet?

Wofür wird Avanan Cloud Email Security verwendet?

Mehr anzeigen

Weniger anzeigen

Avanan Cloud Email Security wird verwendet, um E-Mail-Konten vor verschiedenen Bedrohungen zu schützen, wie zum Beispiel:

1. Phishing-E-Mails: Erkennt und blockiert betrügerische E-Mails, die versuchen, sensible Informationen zu stehlen.

2. Malware-Inhalte: Scannt und entfernt schädliche Anhänge und Links.

3. Spam-Mails: Filtert unerwünschte und unaufgeforderte E-Mails heraus.

4. Verhinderung von Datenverlust: Verhindert, dass sensible Informationen über E-Mails durchsickern.

Es ist darauf ausgelegt, die E-Mail-Sicherheit zu verbessern und sicherzustellen, dass die Kommunikation sicher bleibt.

Mehr anzeigen

Weniger anzeigen

0

Frage zu: Check Point Cloud Firewall (formerly CloudGuard Network Security)

Wofür wird CloudGuard Network Security (IaaS) verwendet?

Wofür wird CloudGuard Network Security (IaaS) verwendet?

Mehr anzeigen

Weniger anzeigen

CloudGuard Network Security (IaaS) von Check Point Software Technologies wird verwendet, um Cloud-Infrastruktur-Workloads in öffentlichen Cloud-Umgebungen wie AWS, Azure und GCP zu schützen. Es bietet erweiterte Firewall-Funktionen, IPS, Anti-Bot und Bedrohungsprävention, um virtuelle Netzwerke und Cloud-Assets abzusichern.

Es ermöglicht eine zentrale Richtlinienverwaltung, Segmentierung und konsistente Sicherheitskontrollen über Multi-Cloud- und Hybrid-Bereitstellungen hinweg. Dies hilft Organisationen, Sichtbarkeit, Compliance und Schutz vor netzwerkbasierten Angriffen in IaaS-Umgebungen aufrechtzuerhalten.

Mehr anzeigen

Weniger anzeigen

Cloud-Datensicherheitssoftware Berichte

Mid-Market Grid® Report for Cloud Data Security

Spring 2026

G2-Bericht: Grid® Report

Grid® Report for Cloud Data Security

Spring 2026

G2-Bericht: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Spring 2026

G2-Bericht: Grid® Report

Momentum Grid® Report for Cloud Data Security

Spring 2026

G2-Bericht: Momentum Grid® Report

Small-Business Grid® Report for Cloud Data Security

Spring 2026

G2-Bericht: Grid® Report

Enterprise Grid® Report for Cloud Data Security

Winter 2026

G2-Bericht: Grid® Report

Small-Business Grid® Report for Cloud Data Security

Winter 2026

G2-Bericht: Grid® Report

Mid-Market Grid® Report for Cloud Data Security

Winter 2026

G2-Bericht: Grid® Report

Grid® Report for Cloud Data Security

Winter 2026

G2-Bericht: Grid® Report

Momentum Grid® Report for Cloud Data Security

Winter 2026

G2-Bericht: Momentum Grid® Report